Vecteurs d'attaque

Un attaquant peut compromettre un accès critique en profitant d'un « maillon faible » vulnérable dans le réseau pour accéder à l'asset critique. L'asset critique est la cible (destination) de l'attaque, et le vecteur d'attaque est l'itinéraire que l'attaquant utilise pour accéder à cet asset.

Comment déterminer le vecteur d'attaque ?

Une fois l'asset cible spécifié, le système calcule tous les vecteurs d'attaque potentiels qui pourraient permettre l'accès à cet asset et identifie le chemin qui présente le potentiel de risque le plus élevé pour compromettre cet asset. Le calcul prend en compte plusieurs paramètres et utilise une approche basée sur le risque afin d'identifier le vecteur d'attaque le plus critique. Les paramètres incluent :

-

Niveau de risque de l'asset

-

Longueur du chemin

-

Méthode de communication d'asset à asset

-

Communication externe (Internet/Entreprise) et communication interne

Étapes d'atténuation recommandées

Afin de minimiser le risque d'une attaque potentielle utilisant le vecteur sélectionné, les mesures d'atténuation recommandées comprennent ce qui suit :

-

Réduire les scores de risque associés et individuels des assets inclus dans le vecteur d'attaque.

-

Minimiser ou supprimer l'accès réseau aux réseaux externes (Internet ou réseaux d'entreprise)

-

Identifier les canaux de communication tout au long de la chaîne et valider leur pertinence vis-à-vis du processus. Dans le cas où ils ne sont pas essentiels, ils doivent être supprimés (par exemple, fermeture de port ou suppression de service) afin de bloquer le chemin d'attaque potentiel.

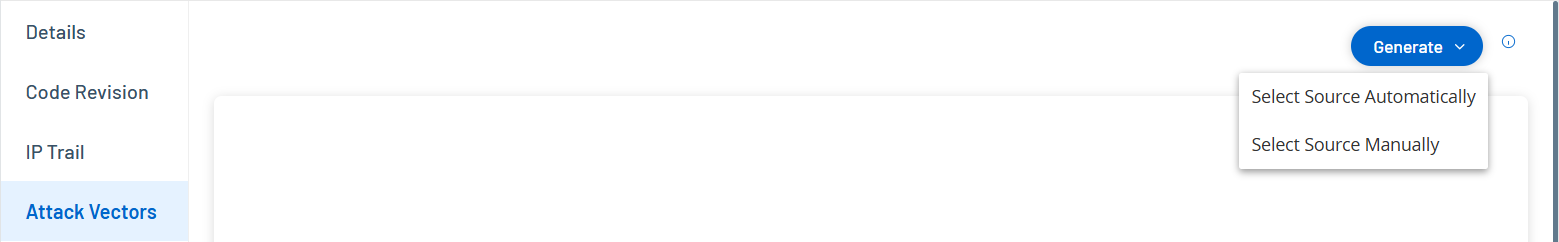

Générer des vecteurs d'attaque

Les vecteurs d'attaque doivent être générés manuellement pour chaque asset cible pertinent. Cela se fait dans l'onglet Vecteurs d'attaque pour l'asset cible souhaité. Il existe deux méthodes pour générer des vecteurs d'attaque :

-

Automatique – OT Security évalue tous les vecteurs d'attaque potentiels et identifie le chemin le plus vulnérable.

-

Manuel – Vous spécifiez un asset source et OT Security vous montre le chemin potentiel (le cas échéant) qui peut être utilisé pour y accéder.

Pour générer un vecteur d'attaque automatique :

-

Accédez à la page des détails de l'asset pour l'asset cible souhaité et cliquez sur l'onglet Vecteur d'attaque.

-

Cliquez sur Générer, puis sur Sélectionner la source automatiquement dans la liste déroulante.

Le vecteur d'attaque est généré automatiquement et apparaît dans l'onglet Vecteur d'attaque.

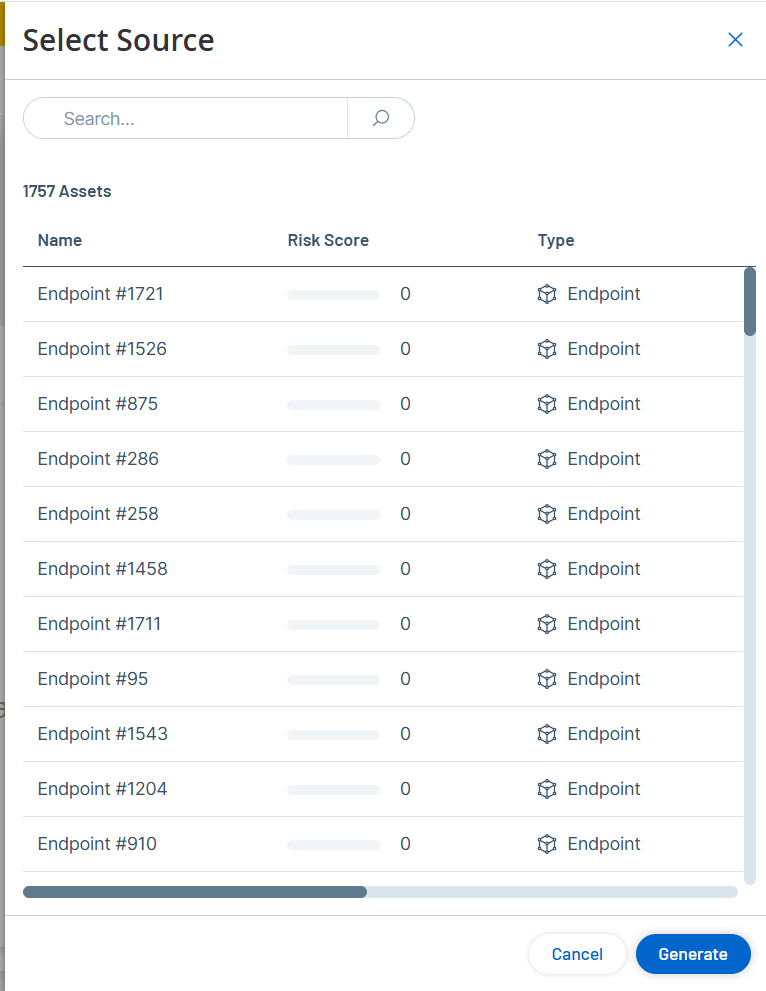

Pour générer un vecteur d'attaque manuel :

-

Accédez à la page des détails de l'asset pour l'asset cible souhaité et cliquez sur l'onglet Vecteur d'attaque.

-

Cliquez sur Générer, puis sur Sélectionner la source manuellement dans la liste déroulante.

La fenêtre Sélectionner la source apparaît.

Remarque : par défaut, les assets sources sont triés par score de risque. Vous pouvez régler les paramètres d'affichage ou rechercher l'asset souhaité. -

Sélectionnez l'asset source souhaité.

-

Cliquez sur Générer.

Le vecteur d'attaque est généré et apparaît dans l'onglet Vecteur d'attaque.

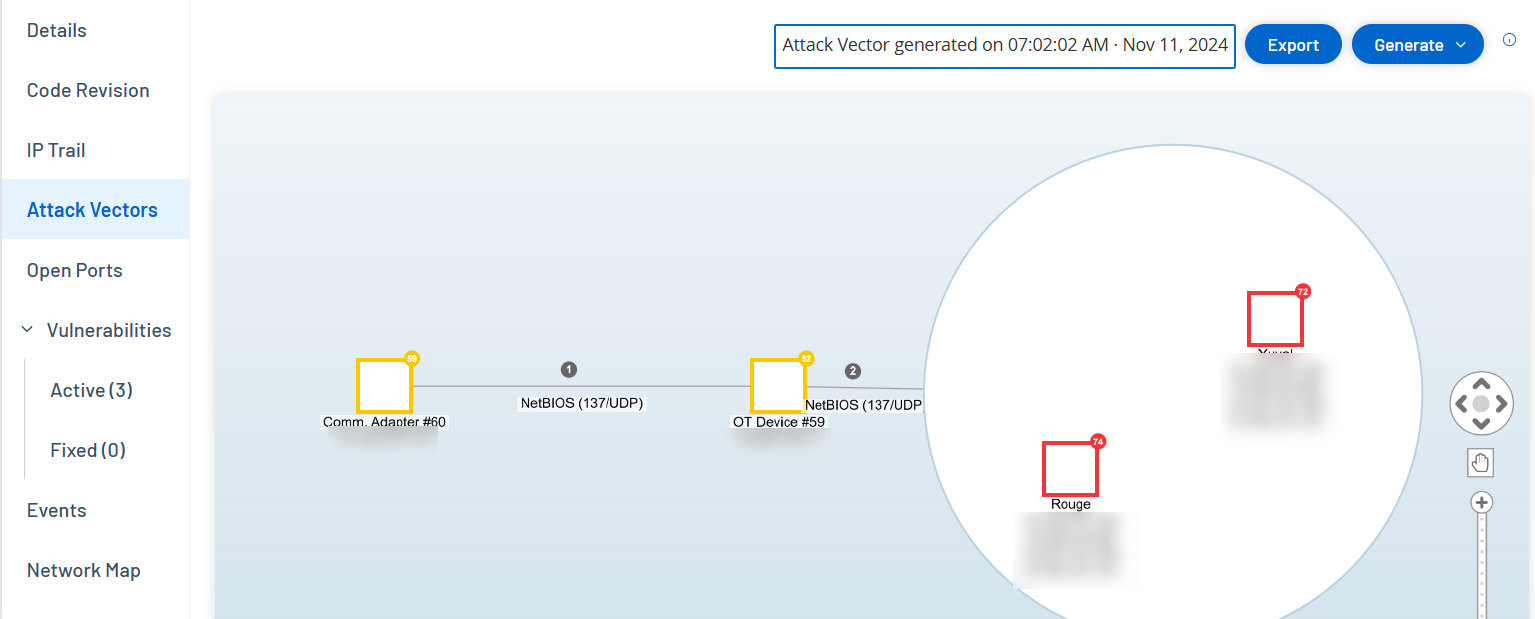

Affichage des vecteurs d'attaque

L'onglet Vecteurs d'attaque affiche un diagramme du vecteur d'attaque généré le plus récemment pour l'asset cible spécifié. La case à côté du bouton Générer indique la date et l'heure auxquelles le vecteur d'attaque affiché a été généré. Le diagramme Vecteur d'attaque comprend les éléments suivants :

-

Pour chaque asset inclus dans le vecteur d'attaque, le niveau de risque et les adresses IP sont affichés. Cliquez sur une icône d'asset pour afficher des détails supplémentaires sur ses facteurs de risque.

-

Pour chaque connexion réseau, le protocole de communication est affiché.

-

Les assets qui partagent un fond de panier sont entourés d'un cercle.

Remarque : cliquez sur le bouton d'aide dans le coin supérieur droit de l'onglet Vecteurs d'attaque pour une explication de la fonction Vecteur d'attaque.