Détections

Utilisez la page Détections pour passer en revue la liste des instances individuelles de vulnérabilité qui affectent votre environnement, par asset. La page Détections vous permet d'effectuer les opérations suivantes :

-

Afficher des preuves détaillées pour chaque « correspondance » spécifique d'une vulnérabilité dans votre environnement.

-

Filtrer la liste des vulnérabilités selon les propriétés du plug-in, de l'asset affecté et de l'instance spécifique, par exemple Statut, Dernière correspondance ou une combinaison de propriétés.

-

Exporter la liste filtrée des détections en vue de leur remédiation.

Pour accéder à la page Détections :

-

Dans le menu de navigation de gauche, accédez à Risques > Détections.

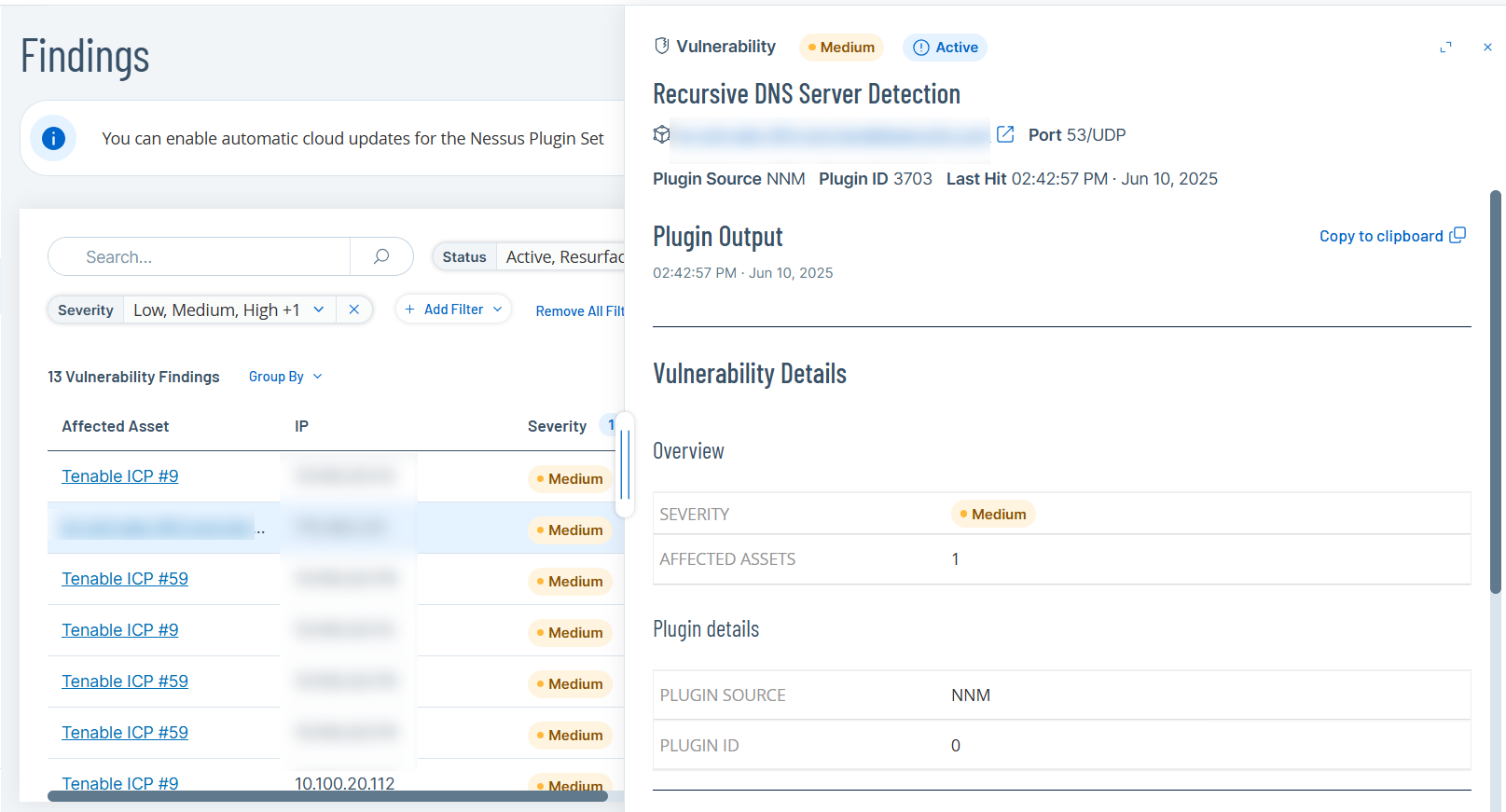

La page Détections apparaît avec les vulnérabilités sous forme de tableau.

Le tableau Détections contient les détails suivants :

Colonne Description Asset affecté Asset dans lequel la vulnérabilité est détectée. IP Adresse IP de l'asset. Sévérité Sévérité de la vulnérabilité : critique, moyenne, faible ou info. Nom du plug-in Plug-in ayant détecté la vulnérabilité. ID de plug-in ID du plug-in. Port Port sur lequel la vulnérabilité est détectée. Protocole Protocole utilisé pour communiquer avec l'asset. VPR Classement VPR (Vulnerability Prority Rating) de la vulnérabilité. Statut Statut de la vulnérabilité. Les valeurs possibles sont :

Active — Indique que la vulnérabilité est présente de façon continue depuis sa détection initiale.

Corrigée — Indique que la vulnérabilité est initialement apparue, a disparu et n'a pas réapparu.

Réapparue — Indique que la vulnérabilité est apparue et a disparu, puis a réapparu.

Source du plug-in Source du plug-in. Première correspondance Date/heure à laquelle la vulnérabilité a été détectée pour la première fois. Dernière correspondance Date/heure à laquelle la vulnérabilité a été détectée pour la dernière fois. Tags d'assets Les tags associés à l'asset. Voir Groupes d'assets et tags. Corrigée à Date/heure à laquelle la vulnérabilité a été corrigée. Famille du plug-in Famille du plug-in. Type d'asset Type d'asset, p. ex. PLC et appareil OT. Score de risque de l'asset Score de risque de l'asset. Catégorie d'asset Catégorie à laquelle l'asset appartient, p. ex. Contrôleur, Assets réseau. Fournisseur de l'asset Nom du fournisseur de l'asset. Criticité de l'asset Criticité de l'asset en fonction de la sévérité de la vulnérabilité : criticité élevée, criticité moyenne ou faible criticité. Famille d'assets Famille de l'asset. Modèle d'asset Modèle de l'asset. Firmware Firmware de l'asset. OS Système d'exploitation sur lequel l'asset s'exécute. État de l'asset État actuel de l'asset. Niveau Purdue Niveau Purdue de l'asset. Segment réseau Segment réseau auquel l'asset appartient. Emplacement Emplacement de l'asset. Nom du fond de panier Nom du fond de panier où la vulnérabilité a été détectée.

Afficher les détails des détections

Les détails des détections comprennent les éléments suivants :

-

Sortie du plug-in

-

Détails de la vulnérabilité

-

Détails des assets affectés

Pour afficher les détails des détections :

-

Sur la page Détections, cliquez sur le lien dans la colonne Assets affectés ou Nom du plug-in.

Le panneau Détails de la vulnérabilité apparaît.

Vous pouvez afficher les détails suivants :

-

Sévérité

-

Assets affectés

-

Source du plug-in

-

ID de plug-in

-

Détails de l'asset affecté : Nom, Type, Criticité, Score de risque, Adresse IP, Niveau Purdue.

-

-

Pour développer le panneau des détails de la vulnérabilité, cliquez sur le bouton

dans le coin supérieur droit.

dans le coin supérieur droit. -

Pour fermer le panneau, cliquez sur le bouton

dans le coin supérieur droit.

dans le coin supérieur droit. -

Pour afficher tous les détails de l'asset, dans la section Asset affecté, cliquez sur Afficher tous les détails de l'asset

.

. -

OT Security ouvre la page Inventaire contenant les détails de l'asset dans un nouvel onglet de navigateur.