Paramètres de l'environnement

Définitions de réseau

La page

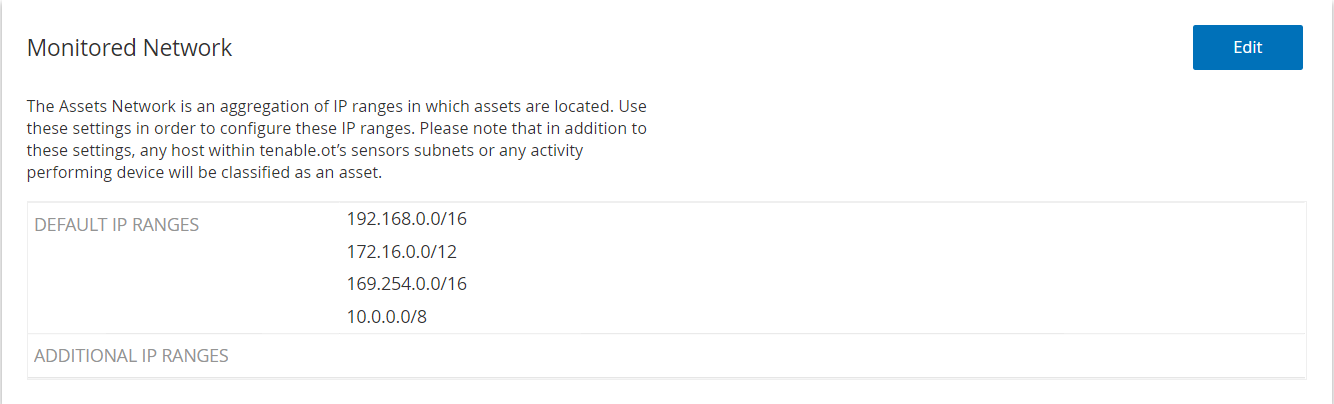

Réseaux surveillés

La configuration du réseau surveillé contient un ensemble de plages d'adresses IP (CIDR/sous-réseaux) qui définissent les limites de surveillance pour OT Security. OT Security ignore les assets en dehors des plages configurées.

Par défaut, OT Security configure trois plages publiques par défaut : 10.0.0.0/8, 172.16.0.0/12 et 192.168.0.0/16, ainsi que la plage de lien local de 169.254.0.0/16 (APIPA).

Pour désactiver l'une des plages par défaut ou pour ajouter des plages appropriées à votre réseau :

-

Accédez à Paramètres > Configuration de l'environnement > Définitions de réseau.

La page Définition de réseau apparaît.

-

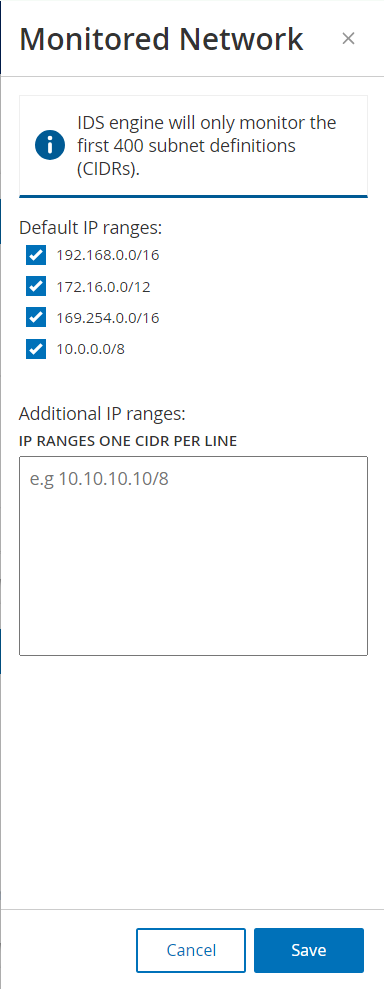

Dans la section Réseau surveillé, cliquez sur Modifier.

Le panneau Réseau surveillé apparaît.

-

Sélectionnez les Plages d'adresses IP par défaut requises et/ou ajoutez des Plages d'adresses IP supplémentaires (une plage d'adresses IP par ligne) dans la zone de texte désignée.

-

Cliquez sur Enregistrer.

OT Security enregistre la configuration du réseau surveillé.

Surveillance passive

La surveillance passive est désactivée lors de la configuration initiale de OT Security. Tenable vous recommande de terminer la configuration de vos réseaux surveillés avant d'activer la surveillance passive. Cela permet de réduire la surcharge liée à un trop grand nombre d'alertes initiales et d'événements de sécurité.

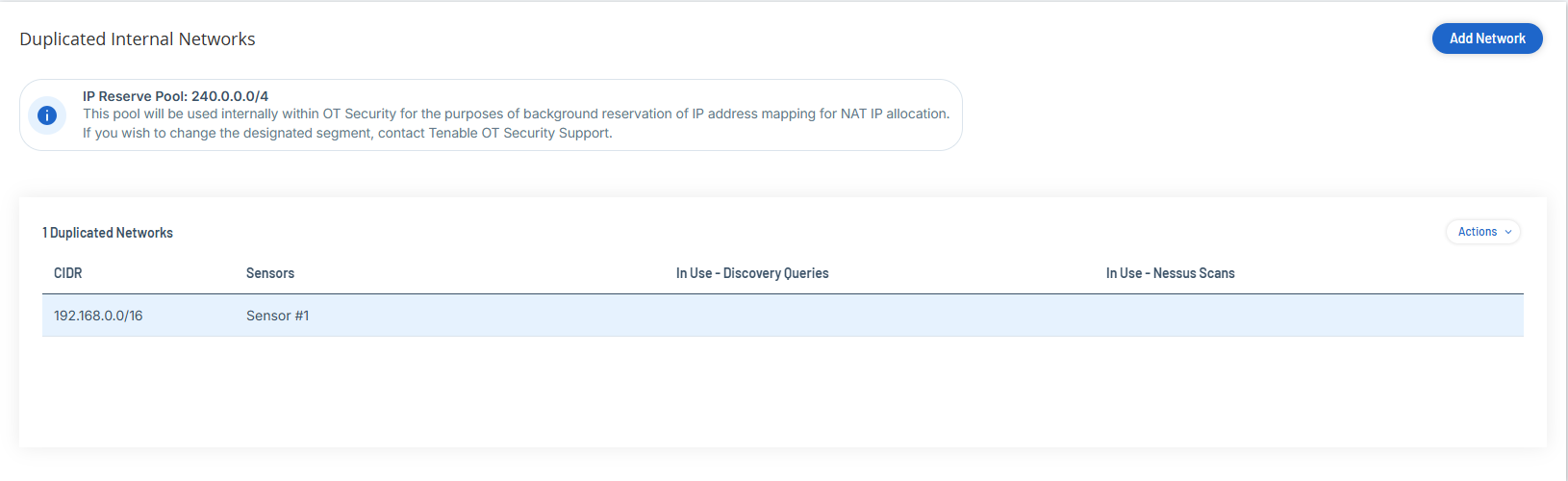

Réseaux internes dupliqués

Un chevauchement de plages d'adresses IP se produit lorsqu'une même adresse IP est attribuée à plusieurs appareils. Il est fréquent que des plages d'adresses IP se chevauchent dans les environnements de fabrication, ce qui complique l'identification et le suivi précis des assets et entraîne comme conséquences un manque de visibilité et des associations d'assets incorrectes. Vous pouvez définir des chevauchements de réseaux pour OT Security afin de suivre les assets avec précision, même lorsque les adresses IP sont réutilisées sur différents segments.

Ajouter un réseau dupliqué

Avant de commencer

-

Assurez-vous d'avoir appairé des capteurs authentifiés.

Remarque : OT Security ne prend pas en charge les réseaux dupliqués sur des capteurs non authentifiés.

Pour définir les réseaux dupliqués dans votre environnement :

-

Accédez à Paramètres > Configuration de l'environnement > Définitions de réseau.

La page Définition de réseau apparaît.

-

Dans la section Réseaux internes dupliqués, cliquez sur Ajouter un réseau.

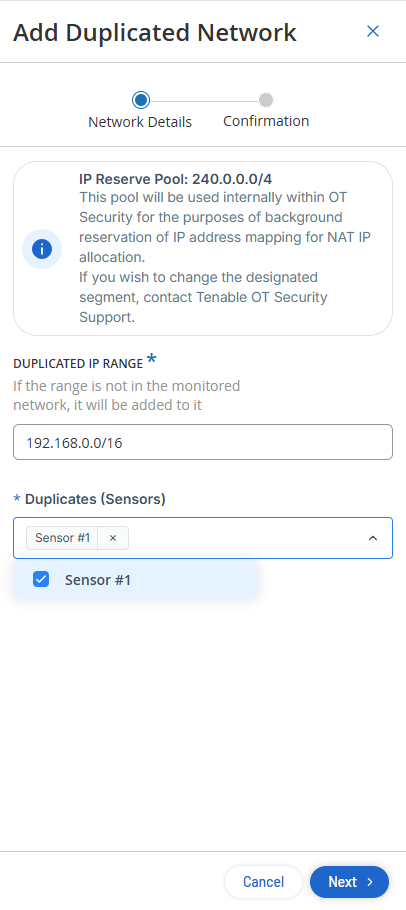

Le panneau Ajouter un réseau dupliqué apparaît avec les détails du réseau.

Remarque : OT Security utilise la plage d'adresses IP 240.0.0.0/4 comme groupe de réserve interne pour le mappage d'adresses IP pour l'allocation d'adresses IP NAT. Pour modifier cette plage de groupe de réserve, contactez l'assistance Tenable. -

Dans la zone Plage d'adresses IP dupliquée, saisissez la plage d'adresses IP au format CIDR, par exemple 192.168.0.0/24.

-

Dans la zone déroulante Doublons (capteurs), sélectionnez les capteurs associés à la plage d'adresses IP dupliquée.

-

Cliquez sur Suivant.

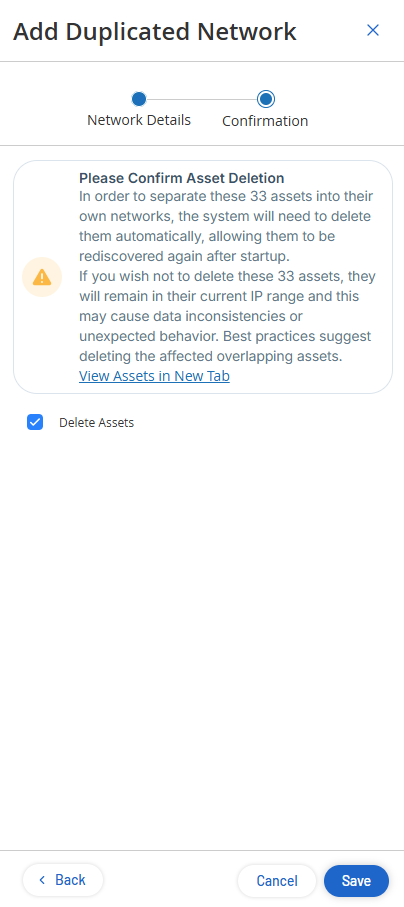

Le panneau Confirmation apparaît.

-

(Facultatif) Cochez la case Supprimer les assets.

Conseil : pour séparer tous les assets sélectionnés en leurs propres réseaux, Tenable vous recommande d'autoriser OT Security à supprimer les assets et à les redécouvrir après le démarrage. Si vous ne cochez pas la case Supprimer les assets, les assets resteront dans la plage d'adresses IP actuelle, ce qui pourrait provoquer des incohérences ou un comportement inattendu. -

Cliquez sur Enregistrer.

OT Security enregistre la plage d'adresses IP dupliquée qui apparaît alors dans le tableau « Réseaux internes dupliqués ».

Important : une fois la configuration des réseaux dupliqués terminée, Tenable vous recommande de redémarrer OT Security avant d'activer les capteurs. -

Redémarrez OT Security.

-

Pour activer les capteurs, accédez à Paramètres > Capteurs :

Remarque : les plages d'adresses IP (CIDR) pour la requête active sont celles que vous avez configurées dans les paramètres des réseaux internes dupliqués.-

Effectuez l'une des actions suivantes :

- Pour un seul capteur : effectuez un clic droit sur le capteur et cliquez sur Modifier. Dans le panneau Modifier le capteur, cliquez sur le curseur Requêtes actives du capteur pour activer les requêtes actives.

-

Pour plusieurs capteurs : sélectionnez tous les capteurs requis. Dans l'en-tête, sélectionnez Actions en bloc > Activer les requêtes actives.

-

Effectuez un clic droit sur les capteurs et activez-les en faisant passer l'état de En pause à Connecté.

-

Étapes suivantes

Après avoir configuré les réseaux dupliqués et redémarré OT Security, les assets apparaissent avec leurs adresses IP réelles dans le tableau Tous les assets. De plus, lorsque vous saisissez une adresse IP attribuée à un réseau dupliqué, vous devez sélectionner le capteur correspondant. Par exemple : dans Requête active > Découverte/Scan Nessus > Créer un scan ou dans Informations d'authentification > Tester les informations d'authentification :

-

Dans Inventaire > Tous les assets, affichez les adresses IP réelles et la source des assets dans le tableau « Tous les assets ». Il pourra s'agir, par exemple, de deux assets qui partagent la même adresse IP mais sont associés à des capteurs différents.

-

Dans Requêtes actives > Gestion des requêtes > Découverte ou Scans Nessus > Créer un scan, lors de la configuration d'une requête active impliquant des réseaux dupliqués, sélectionnez les capteurs concernés pour cette plage d'adresses IP. Cela vous permet d'exécuter la requête pour les assets associés à un capteur spécifique tout en excluant les autres capteurs.

Remarque : OT Security active la case Capteurs concernés uniquement pour les plages d'adresses IP dans les réseaux dupliqués. Elle reste désactivée pour toutes les autres plages d'adresses IP. -

Dans Requêtes actives > Informations d'authentification > Tester les informations d'authentification, lors de la configuration des informations d'authentification, si vous saisissez une plage d'adresses IP dans un réseau dupliqué, vous devez également sélectionner les capteurs associés dans la zone Doublon (capteur).

-

Pour créer des groupes d'assets pour les assets faisant partie de réseaux dupliqués, utilisez l'option Sélection d'assets et identifiez l'adresse IP spécifique en fonction de la colonne Source du tableau « Assets ».

Le tableau « Réseaux internes dupliqués » affiche les détails suivants :

| Colonne | Description |

|---|---|

| CIDR | La plage d'adresses IP du réseau dupliqué. |

| Capteurs | Les capteurs associés à la plage d'adresses IP du réseau dupliqué. |

| En cours d'utilisation – Requêtes de découverte | Indique si les CIDR sont utilisés dans au moins une découverte d'assets (requête active). Si c'est le cas, retirez le CIDR de la découverte active avant de supprimer le réseau dupliqué qui contient ce CIDR. |

| En cours d'utilisation – Scans Nessus | Indique si les CIDR sont utilisés dans au moins un scan Nessus. Si c'est le cas, retirez le CIDR du scan Nessus avant de supprimer le réseau dupliqué qui contient ce CIDR. |

Actions sur les réseaux internes dupliqués

Pour modifier un réseau dupliqué :

-

Dans la section Réseaux internes dupliqués, sélectionnez le réseau dupliqué à modifier.

-

Effectuez l'une des actions suivantes :

-

Effectuez un clic droit sur le réseau dupliqué et sélectionnez Modifier.

-

Dans le coin supérieur droit de la section, sélectionnez Actions > Modifier.

Le panneau Modifier le réseau dupliqué apparaît avec les détails du réseau sélectionné.

-

-

Modifiez les valeurs selon les besoins.

-

Cliquez sur Suivant.

-

Dans le panneau Confirmation, cliquez sur Enregistrer.

OT Security enregistre les modifications apportées au réseau dupliqué.

Vous pouvez supprimer les réseaux dupliqués dont vous n'avez plus besoin.

Pour supprimer un réseau dupliqué :

-

Dans la section Réseaux internes dupliqués, sélectionnez le réseau dupliqué à supprimer.

-

Effectuez l'une des actions suivantes :

-

Effectuez un clic droit sur le réseau dupliqué et sélectionnez Supprimer.

-

Dans le coin supérieur droit de la section, sélectionnez Actions > Supprimer.

-

OT Security supprime le réseau dupliqué.

-

Supprimez les CIDR du scan Nessus/de la découverte active.

-

Supprimez le capteur de la configuration des paramètres du réseau dupliqué.

-

En cas de remplacement, utilisez l'API pour définir le nouvel identifiant de capteur et remplacer l'ancien capteur.

-

Sur la page Capteurs, supprimez l'ancien capteur.

Découvrir de nouveaux assets via SNMP

Lorsque vous activez l'option Découverte de nouveaux assets via SNMP, OT Security ajoute les assets découverts par les requêtes SNMP à l'inventaire des assets.

Récupérer une adresse IP pour les assets IoT

Par défaut, lors de l'importation d'assets à partir d'un connecteur IoT, OT Security importe l'adresse IP avec l'adresse MAC des appareils. Pour importer uniquement l'adresse MAC, désactivez l'option Récupérer une adresse IP pour les assets IoT. Pour plus d'informations, voir Gérer les connecteurs IoT.

Groupes d'événements

Pour faciliter le suivi des événements, plusieurs événements aux caractéristiques communes sont regroupés pour former un cluster. Le clustering est basé sur le type d'événement (c'est-à-dire, les événements qui ont une même politique en commun), les assets sources et cibles.

Pour regrouper des événements dans un cluster, ils doivent être générés dans les intervalles de temps configurés suivants :

-

Temps maximal entre événements consécutifs – Définit l'intervalle de temps maximal entre les événements. Au-delà de ce délai, les événements consécutifs ne sont pas mis en cluster.

-

Temps maximum entre le premier et le dernier événement – Définit l'intervalle de temps maximal pour que tous les événements soient affichés dans un cluster. Un événement généré après cet intervalle de temps ne fait pas partie du cluster.

Pour activer le clustering :

-

Accédez à Paramètres > Configuration de l'environnement > Clusters d'événements.

La page Clusters d'événements apparaît.

-

Cliquez sur le curseur pour activer les catégories souhaitées pour le clustering.

-

Pour configurer les intervalles de temps pour une catégorie, cliquez sur Modifier.

La fenêtre Modifier la configuration apparaît.

-

Saisissez la valeur numérique requise dans la zone numérique et l'unité de temps dans la zone déroulante.

Remarque : pour plus d'informations sur le clustering et les intervalles de temps, cliquez sur l'icône .

. -

Cliquez sur Enregistrer.