Détails des instances d'exposition

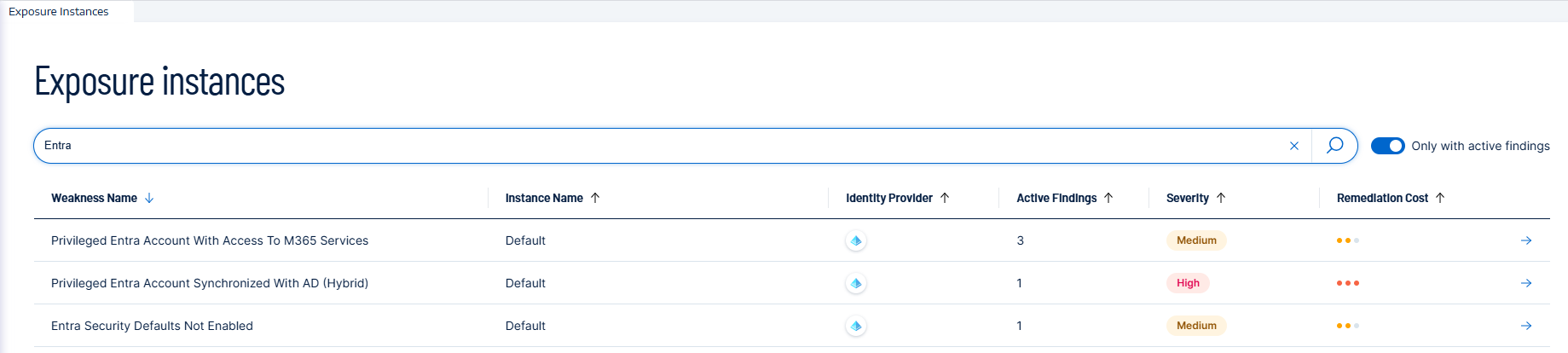

La page des détails des instances d'exposition affiche une liste des occurrences spécifiques de faiblesses identifiées.

Pour accéder à la page Instances d'exposition :

-

Dans le volet de navigation de gauche de Tenable Identity Exposure, cliquez sur l'icône du Centre d'exposition

.

. -

Dans le sous-menu, cliquez sur Instances d'exposition.

La page Instances d'exposition s'affiche.

Informations générales

Cette page affiche un tableau répertoriant toutes les instances d'exposition accompagnées des informations correspondantes :

-

Nom de la faiblesse : nom générique de la faiblesse

-

Nom de l'instance : nom spécifique de cette instance

-

Fournisseur d'identité : nom du fournisseur d'identité d'où proviennent les données

-

Nombre de détections actives

-

Sévérité : indique la criticité de cette faiblesse

-

Coût de la remédiation : indique l'effort requis pour remédier à cette faiblesse (faible, moyen, élevé)

Informations détaillées

-

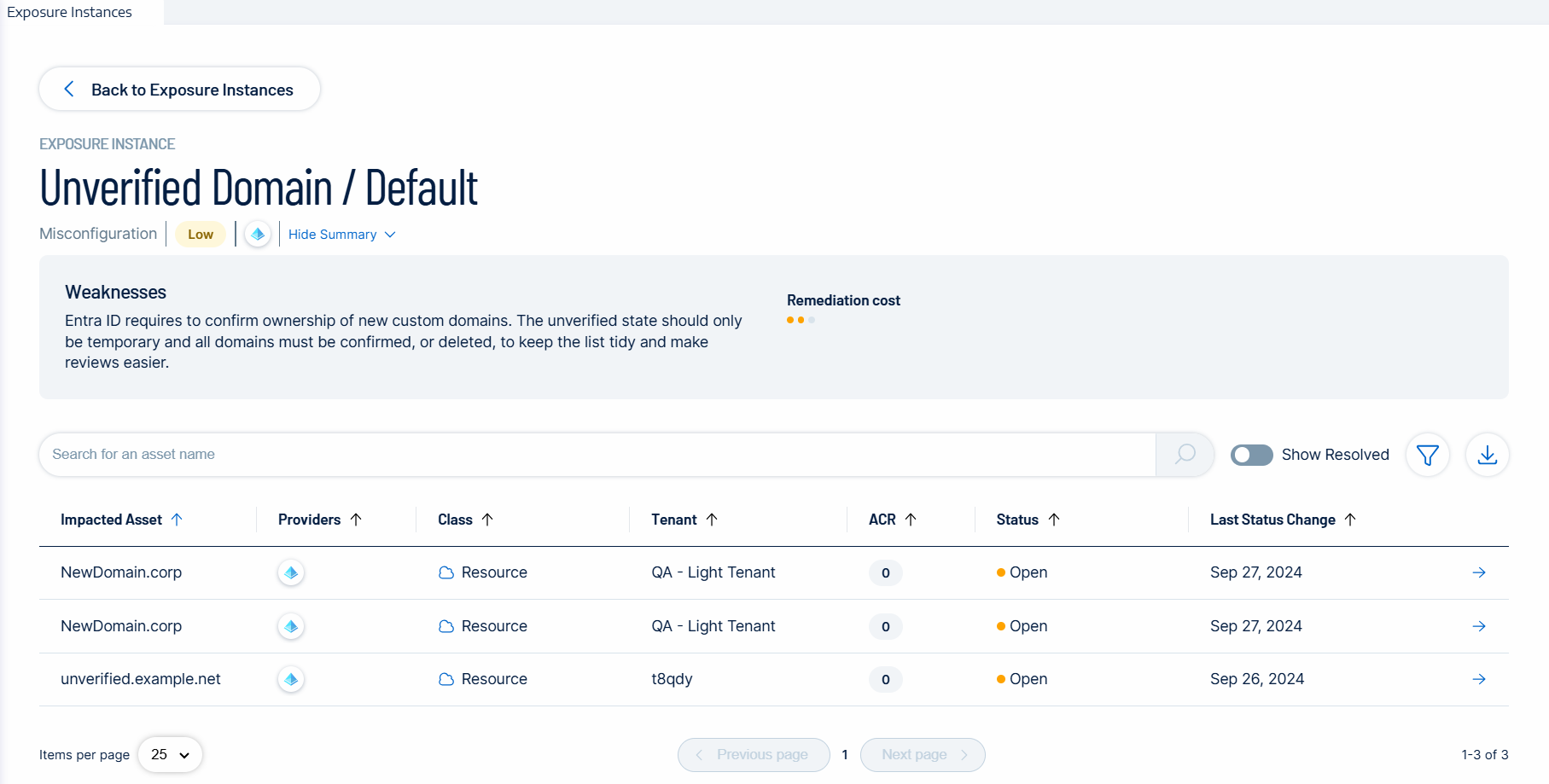

Pour explorer plus en détail chaque instance d'exposition, cliquez sur la flèche à la fin de la ligne. Une autre page s'ouvre et affiche les informations suivantes pour chaque instance d'exposition :

Informations d'en-tête

L'en-tête affiche les informations suivantes :

-

Le type de faiblesse, tel qu'une mauvaise configuration, et le nom de l'instance (par défaut)

-

La sévérité : la sévérité de la faiblesse (faible, moyenne ou élevée)

-

La description de la faiblesse : une explication détaillée de la faiblesse et les raisons pour lesquelles elle pose un risque de sécurité.

-

Une estimation du coût de la remédiation

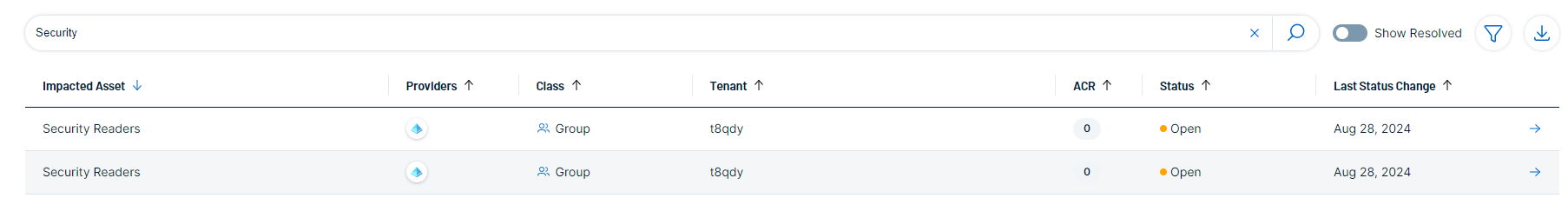

Assets impactés

Les assets impactés sont les assets affectés par l'instance d'exposition, accompagnés des détails correspondants :

-

Fournisseur

-

Type d'asset

-

Tenant : le terme « tenant » est utilisé de manière générique pour désigner les tenants (ou locataires) des fournisseurs d'identité (IDP), même si chaque IDP peut avoir un nom spécifique pour ce concept (par exemple, tenants Entra ID, domaine AD, etc.).

-

Classement ACR (Asset Criticality Rating)

-

Statut : ouverte, résolue ou réapparue

-

Date du dernier changement de statut

Exclusions

Pour des informations complètes, voir Exclusions d'instances d'exposition.

Analyse des détections

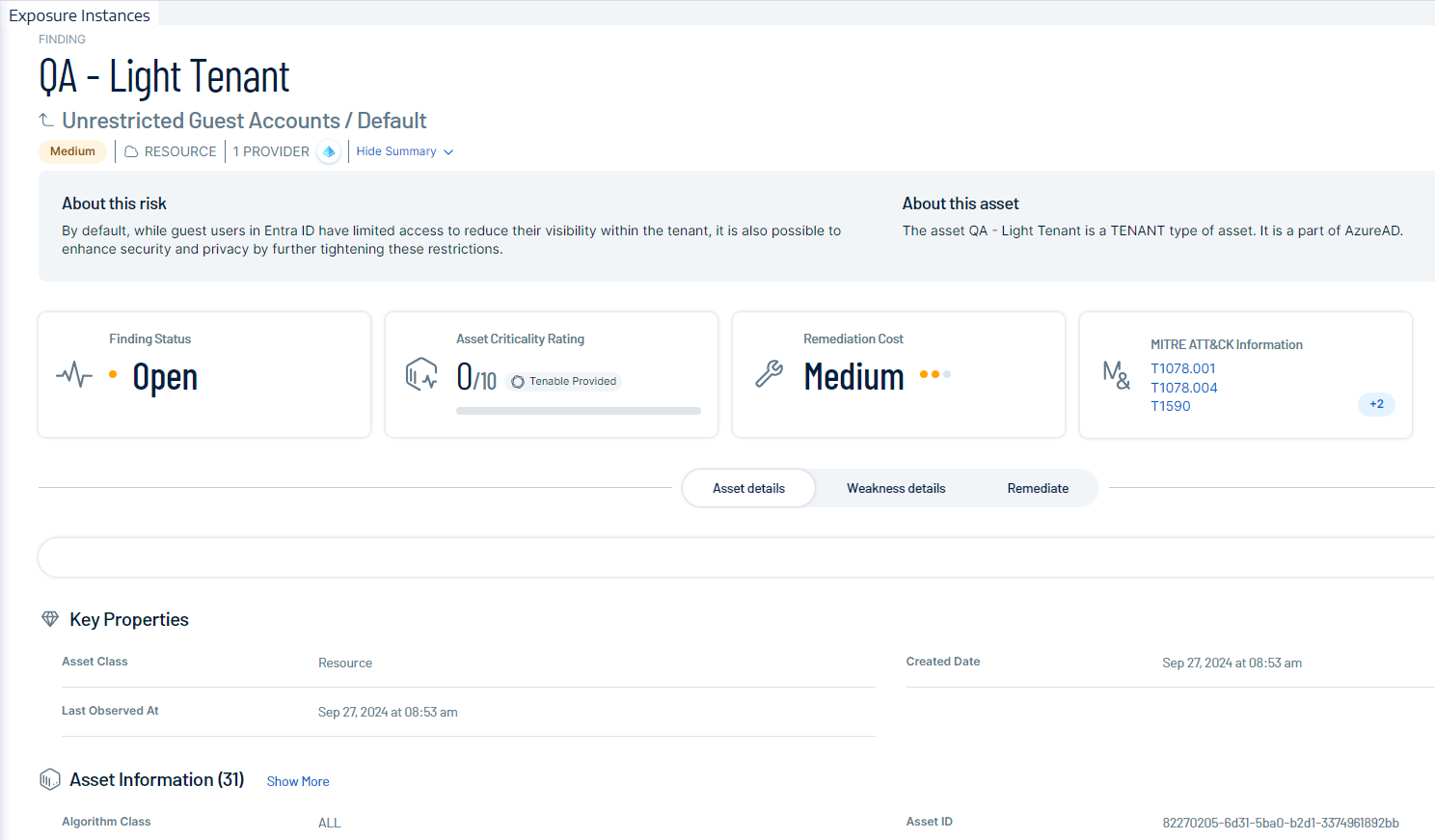

Pour afficher la détection associée à l'asset impacté, cliquez sur la flèche à la fin de la ligne. Une autre page s'ouvre et affiche ces informations pour la détection :

Informations d'en-tête

L'en-tête de la page Détection affiche les informations suivantes :

-

Nom du tenant

-

Le nom de la faiblesse et le nom de l'instance d'exposition associée

-

La sévérité : la sévérité de la faiblesse (faible, moyenne ou élevée)

-

La classe de l'asset : la catégorie à laquelle l'asset appartient. Voir Asset Classes (Classes d'assets) pour plus d'informations.

-

Le fournisseur : le fournisseur d'identité.

-

Un récapitulatif de l'instance d'exposition

-

La section « À propos de ce risque » donne une brève description de cette faiblesse

-

La section « À propos de cet asset » indique le type d'asset (par exemple, « tenant ») et le fournisseur d'identité

-

Statuts des détections

Les détections peuvent afficher les statuts suivants :

Remarque : par défaut, la page affiche uniquement les détections ouvertes et réapparues.

-

Ouverte : ce statut indique un problème de sécurité actif qui nécessite une attention. La faiblesse a été détectée et n'a pas encore été résolue.

-

Résolue : ce statut montre que la faiblesse précédemment identifiée a bien été résolue. Le problème de sécurité n'est plus actif.

Conseil : activez le curseur « Afficher les éléments résolus » pour afficher les détections résolues. -

Réapparue : ce statut apparaît lorsqu'un problème précédemment résolu a de nouveau été détecté. Cela peut indiquer que la solution était temporaire ou que le problème est réapparu.

-

Exclue : ce statut apparaît lorsque vous appliquez un filtre affichant les assets impactés auxquels une exclusion a été appliquée.

Classement ACR (Asset Criticality Rating)

Tenable attribue un classement ACR à chaque asset de votre fournisseur d'identité, afin de représenter la criticité relative de l'asset sous la forme d'un entier de 1 à 10. Plus le classement ACR est élevé, plus la criticité est importante. Voir ACR (classement ACR) pour plus d'informations.

Coût de la remédiation

Le coût de la remédiation est une estimation de l'effort nécessaire pour résoudre une faiblesse spécifique, en tenant compte de la combinaison travail humain, complexité et frais potentiels.

Ce coût se décompose en trois niveaux :

-

Faible : faiblesse relativement facile à résoudre, nécessitant un minimum de temps et de ressources.

-

Moyen : faiblesse dont la résolution nécessite un effort modéré.

-

Élevé : problèmes complexes dont la résolution peut nécessiter du temps, des ressources ou des changements importants.

Cette classification permet de prioriser les problèmes à traiter en premier en fonction de leur sévérité et de l'effort requis pour les résoudre.

Informations MITRE ATT&CK

Techniques associées selon le cadre MITRE ATT&CK.

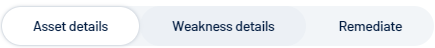

Détails des détections

Sous l'en-tête, la page Détections affiche trois onglets pour mettre en évidence les informations suivantes :

-

Cliquez sur un onglet pour afficher plus de détails.

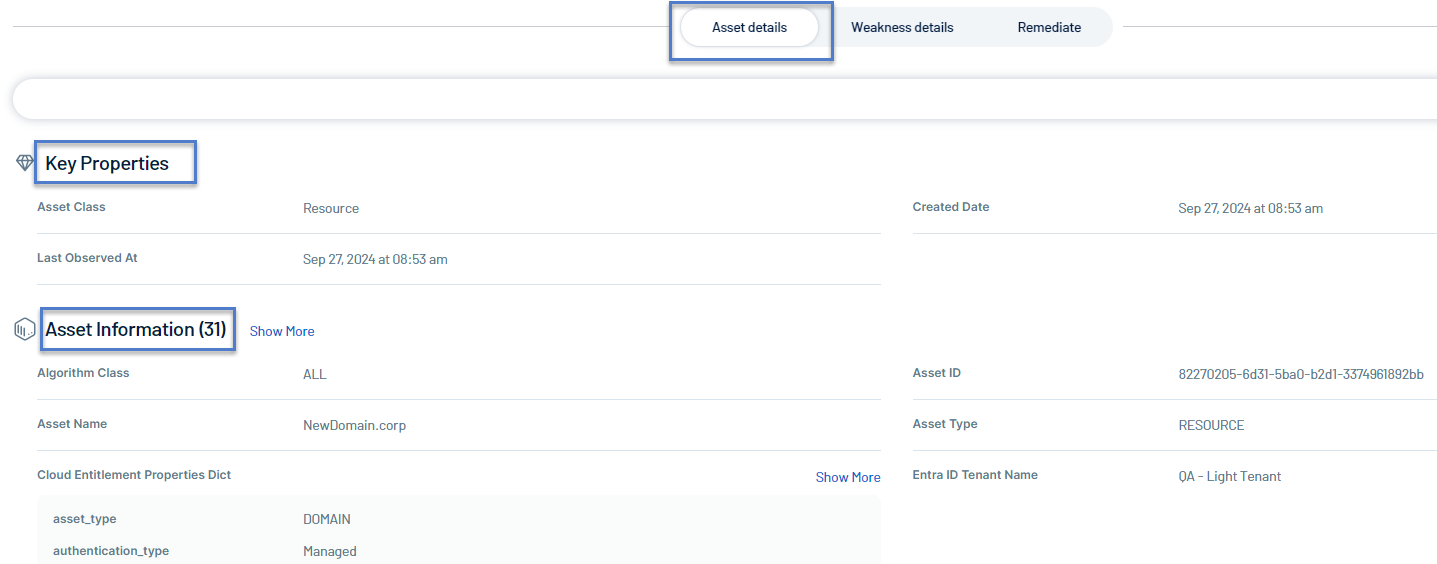

Détails de l'asset

L'onglet « Détails de l'asset » est ouvert par défaut dans la page Détections.

Cette section fournit les informations suivantes :

-

Propriétés clés — Cette section fournit des détails généraux sur l'asset, tels que sa classe. Elle affiche également la date de création de l'asset et la date de sa dernière observation.

-

Informations sur l'asset — Cette section contient des attributs plus détaillés de l'asset, issus des informations du fournisseur d'identité.

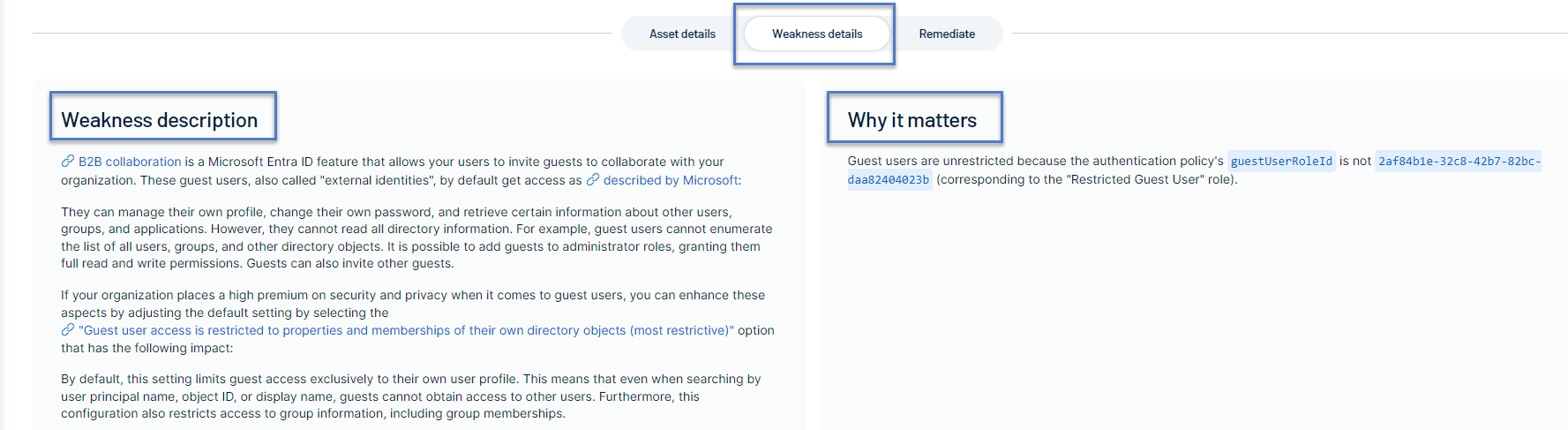

Détails de la faiblesse

Cette section fournit les informations suivantes :

Description de la faiblesse — En termes simples, cette section explique pourquoi la faiblesse peut poser des risques de sécurité pour vous aider à comprendre et à résoudre les faiblesses.

Pourquoi c'est important : cette section identifie l'occurrence spécifique de cette faiblesse afin que vous puissiez concentrer vos efforts sur sa remédiation.

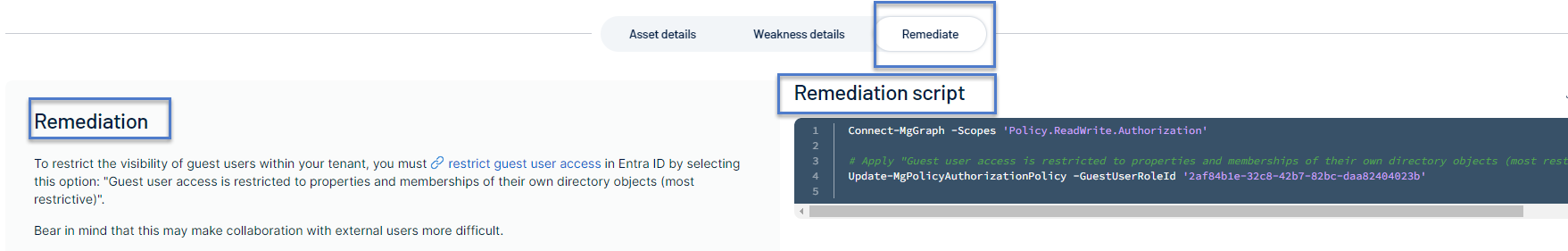

Remédiation

Cette section vous guide tout au long du processus de remédiation d'une faiblesse.

Directives de remédiation — Les directives textuelles fournissent des instructions pas à pas sur le traitement de la faiblesse identifiée. Ces directives incluent généralement :

-

Des instructions détaillées sur la façon de corriger la faiblesse.

-

De bonnes pratiques pour prévenir des problèmes similaires à l'avenir.

-

Des liens vers de la documentation pertinente ou des ressources supplémentaires.

Scripts de remédiation — Pour certaines détections, des scripts de remédiation automatisés peuvent être disponibles.

Avant d'exécuter le script :

-

Examinez son contenu pour comprendre les modifications qu'il apportera.

-

Adaptez-le à votre environnement si nécessaire.

-

Testez le script dans un environnement de pré-production si possible.

-

Assurez-vous de disposer des autorisations nécessaires pour exécuter le script.

Pour exécuter le script de remédiation :

Vous pouvez soit ouvrir une console PowerShell, coller le script de remédiation et l'exécuter directement, soit, si vous préférez, télécharger le script au format .ps1 pour l'exécuter.

-

Recherchez le bouton « Télécharger le script » dans l'onglet Remédiation.

-

Cliquez sur ce bouton pour télécharger le script de remédiation.

-

Exécutez le fichier comme n'importe quel script PowerShell.

Rechercher

Vous pouvez rechercher une instance spécifique dans la liste des instances d'exposition par nom de faiblesse, nom d'instance ou sévérité.

Pour rechercher une instance :

-

Dans la zone de recherche, saisissez un terme de recherche (par exemple, « Entra »). La liste affiche toutes les instances qui correspondent aux critères de recherche.

-

Vous pouvez rechercher des assets impactés spécifiques dans l'instance d'exposition. Dans la zone de recherche, saisissez un nom d'asset (par exemple, « Sécurité »). La liste affiche toutes les instances qui correspondent aux critères de recherche.

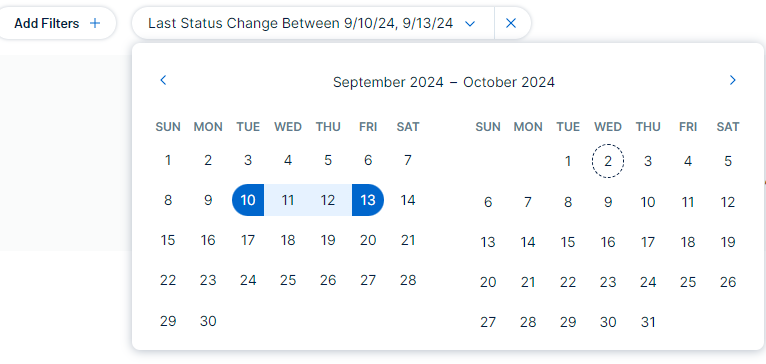

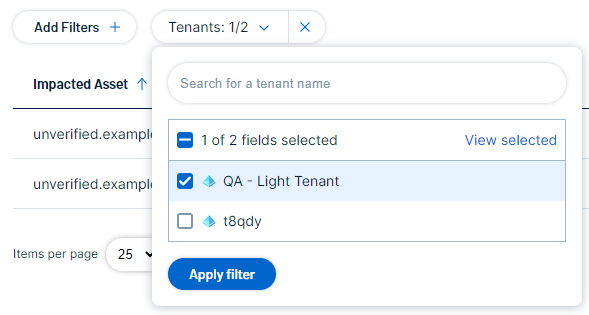

Filtrer

Pour filtrer la liste des faiblesses :

-

Cliquez sur l'icône

.

.Le bouton « Ajouter un filtre » apparaît.

-

Cliquez sur « Ajouter un filtre ». Les options de filtrage suivantes sont disponibles :

-

Cliquez sur Appliquer le filtre.

Exporter

Vous pouvez exporter la liste des assets impactés par une instance d'exposition au format Excel.

Pour exporter la liste des assets impactés :

-

Sur la page des instances d'exposition, cliquez sur l'icône

.

.

Voir aussi