Détails sur l'identité

La page des détails sur l'identité se concentre sur une identité particulière et fournit une vue complète de son empreinte numérique, de ses droits d'accès, de ses vulnérabilités potentielles et de sa posture de sécurité globale au sein de l'écosystème informatique d'une organisation.

Pour accéder à la Vue d'ensemble des identités :

-

Sur la page Vue d'ensemble des identités, cliquez sur Afficher les détails à la fin de la ligne contenant le nom de la personne dans le tableau.

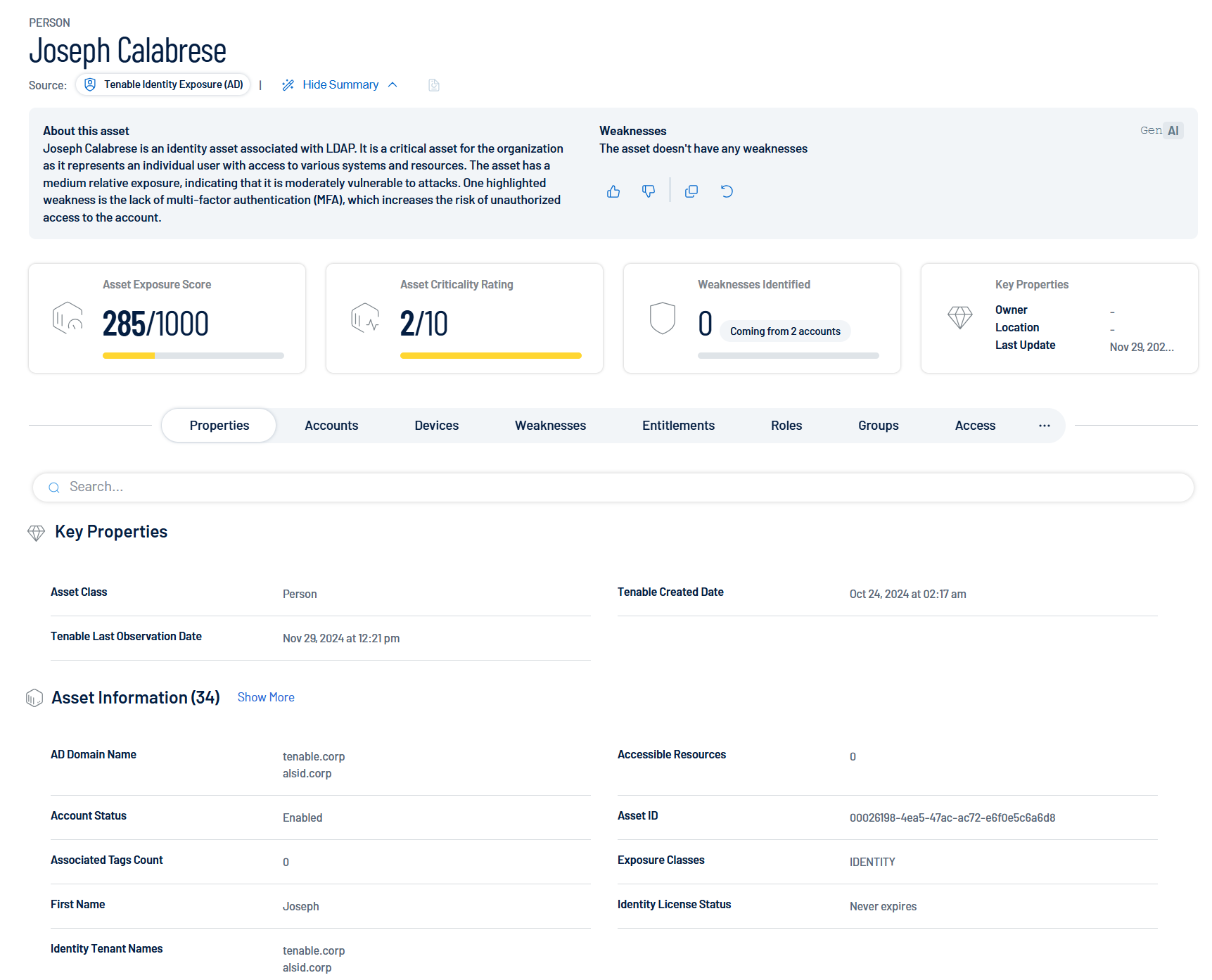

En-tête et section supérieure

-

Nom de l'identité : affiche le nom de l'identité.

-

Icônes Personne et Source : précise l'association de l'identité à des sources spécifiques. En passant le pointeur de la souris sur l'icône Source, vous découvrirez le nom du fournisseur d'identité.

-

Récapitulatif : récapitulatif détaillé de l'identité et des faiblesses détectées pour cette identité.

Générer et afficher un récapitulatif IA de l'asset :

Générer et afficher un récapitulatif IA de l'asset :

Tenable Identity Exposure vous permet de générer un récapitulatif d'une identité à l'aide de l'IA. Les récapitulatifs sont générés au niveau du conteneur et ne s'appliquent qu'aux identités sous licence au sein de votre conteneur.

Remarque : Tenable Identity Exposure limite la génération de récapitulatifs à 100 par heure, avec un maximum de 1 000 récapitulatifs par jour.Effectuez l'une des actions suivantes :

-

Si c'est la première fois que vous générez un récapitulatif IA au sujet de cet asset, cliquez sur le bouton

à côté de Aucun récapitulatif n'a encore été généré.

à côté de Aucun récapitulatif n'a encore été généré.

Tenable Identity Exposure utilise l'IA pour générer un récapitulatif de l'asset, en incluant les détails généraux et les spécificités des faiblesses de l'asset.

-

Pour générer à nouveau un récapitulatif IA existant pour l'asset, cliquez sur Afficher le récapitulatif et, en bas du panneau de récapitulatif, cliquez sur le bouton

.

.Tenable Identity Exposure regénère le récapitulatif IA pour l'identité.

Conseil : cliquez sur le bouton pour copier le récapitulatif directement dans votre presse-papiers. Vous pouvez également évaluer l'utilité du récapitulatif en cliquant sur

pour copier le récapitulatif directement dans votre presse-papiers. Vous pouvez également évaluer l'utilité du récapitulatif en cliquant sur  ou

ou  , afin de contribuer à améliorer la qualité du contenu généré par l'IA dans Tenable Identity Exposure à l'avenir.

, afin de contribuer à améliorer la qualité du contenu généré par l'IA dans Tenable Identity Exposure à l'avenir. -

-

Score AES (Asset Exposure Score) : quantifie l'exposition de l'identité en matière de sécurité, un score maximal de 1 000 représentant le niveau d'exposition le plus élevé.

-

Classement ACR (Asset Criticality Rating) : reflète l'importance de l'identité au sein de l'organisation, notée sur une échelle de 1 à 10, 10 représentant la criticité la plus élevée.

-

Faiblesses identifiées : affiche le nombre de faiblesses ou de failles de sécurité identifiées pour cette identité spécifique.

-

Propriétés clés : répertorie des informations clés, notamment le propriétaire, l'emplacement et la date de la dernière mise à jour de cette identité.

Onglets d'en-tête

Sous l'en-tête, des onglets spécifiques fournissent des informations détaillées propres à leur catégorie. Consultez les descriptions détaillées de chaque onglet dans la section ci-dessous.

-

Propriétés : informations de base et attributs de l'identité.

-

Comptes : compte et profil réseau associés à l'identité.

-

Appareils : appareils électroniques associés à l'identité.

-

Faiblesses : vulnérabilités ou risques de sécurité spécifiques.

-

Droits d'accès : autorisations ou droit d'accès spécifiques accordés à une identité au sein des systèmes informatiques d'une organisation.

-

Rôles : ensemble de droits d'accès regroupés par fonctions, responsabilités ou postes au sein de l'organisation.

-

Groupes : unités d'organisation ou équipes auxquelles l'identité appartient.

-

Accès : aperçu des ressources ou des systèmes auxquels cette identité peut accéder.

-

Fiches d'exposition : récapitulatifs des niveaux d'exposition aux risques.

-

Relations : connexions à d'autres identités ou entités.

Lorsqu'elle est disponible, l'option « Afficher les détails » permet d'afficher des informations plus précises dans Tenable Inventory.

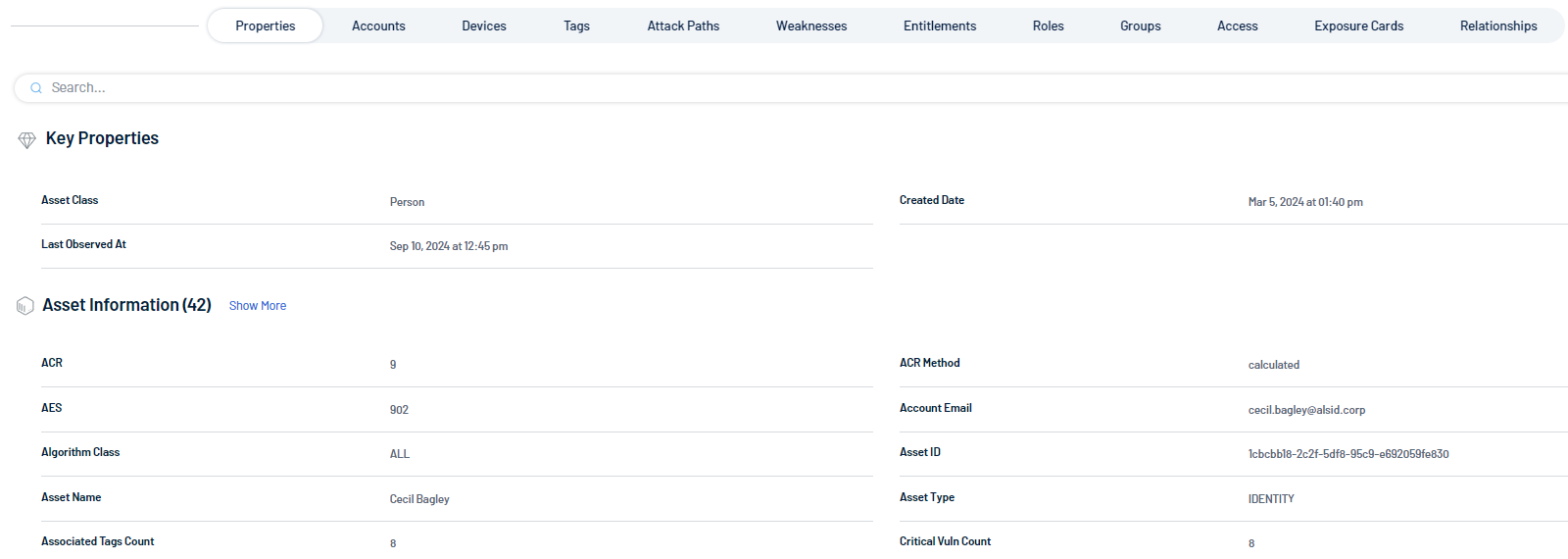

Propriétés

La vue par défaut affiche l'onglet « Propriétés ».

Propriétés clés

Récapitulatif des attributs les plus essentiels liés à l'asset ou à l'identité. Cela inclut généralement des détails importants tels que la classe de l'asset, la date/heure de la dernière observation et d'autres informations essentielles qui donnent un aperçu du statut de l'entité.

Informations sur l'asset

Liste détaillée des propriétés spécifiques associées à l'asset ou à l'identité. Il peut s'agir d'identifiants techniques tels que le classement ACR, le score AES, le nom de l'asset, l'adresse e-mail, la date de création, etc. Ces informations fournissent une vue complète des caractéristiques et des métadonnées liées à l'entité.

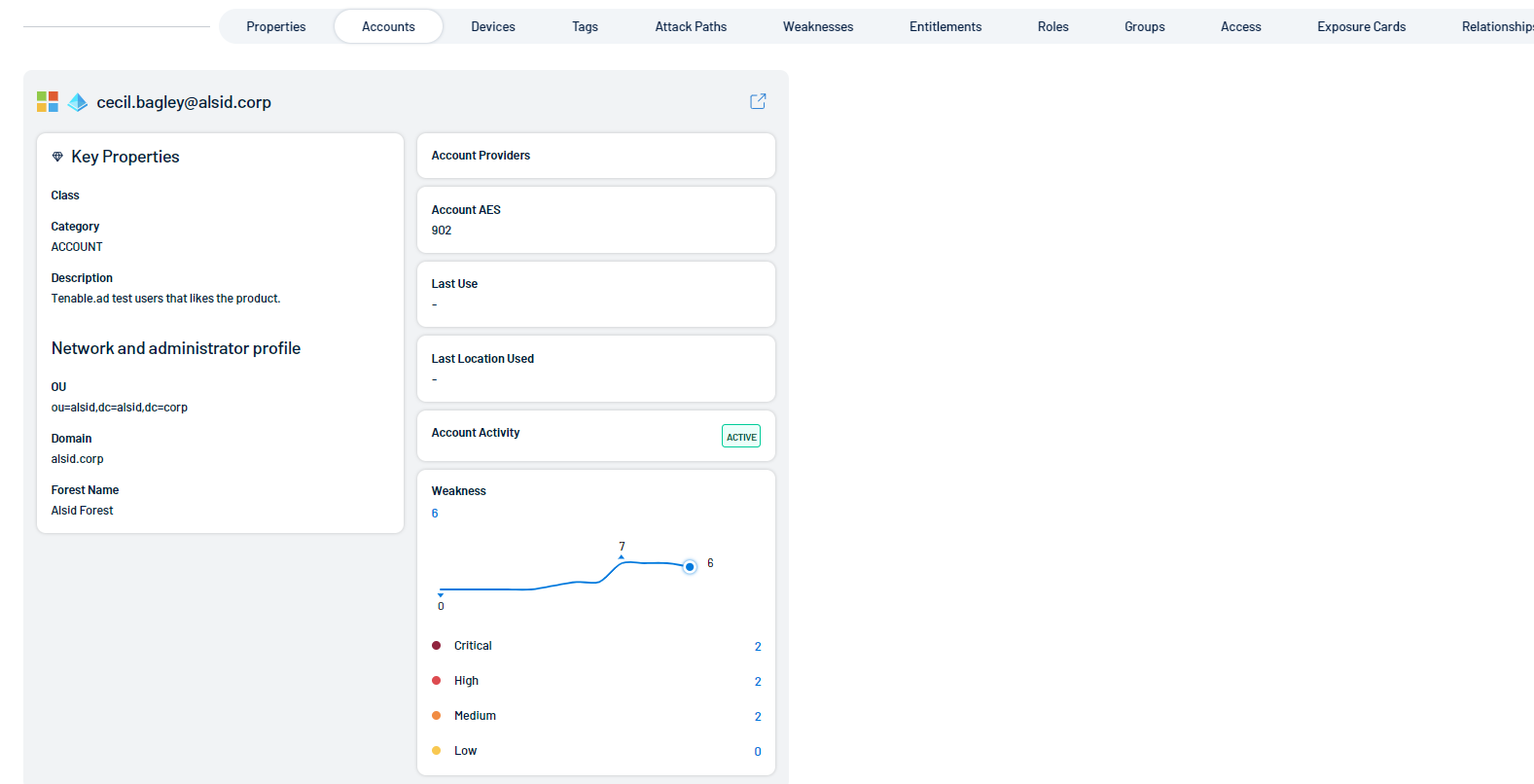

Comptes

La section « Comptes » fournit des informations détaillées sur le compte et le profil réseau associés à l'identité.

Propriétés clés

Contient des détails essentiels tels que la classe de compte (type d'asset), la catégorie (par exemple, COMPTE) et une description de l'objectif ou du rôle du compte. La section « Profil réseau et administrateur » met en évidence des détails techniques, tels que l'unité d'organisation (UO), le domaine et le nom de la forêt.

Faiblesse

Affiche une représentation graphique du nombre de faiblesses détectées, classées par sévérité (critique, élevée, moyenne et faible). Le graphique fournit une courbe de tendance indiquant la progression des faiblesses au fil du temps.

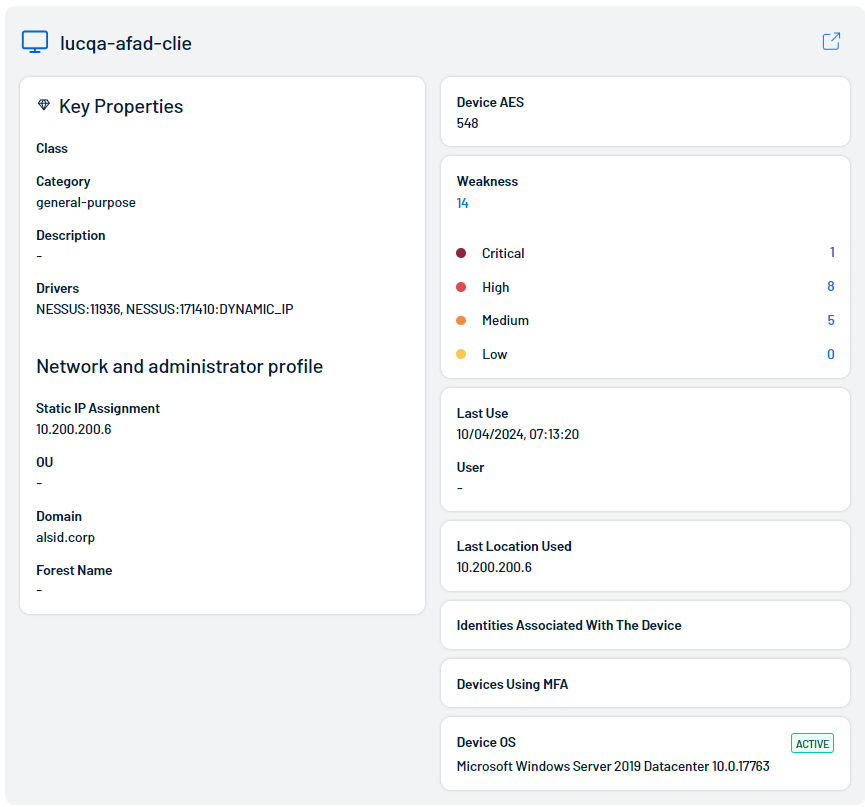

Appareils

Un appareil est généralement un composant physique ou virtuel qui peut se connecter à un réseau, communiquer avec d'autres appareils et accomplir des fonctions ou des tâches spécifiques associées à l'identité.

Pour voir les appareils de cette personne, utilisez d'abord Tenable Vulnerability Management afin d'effectuer un scan des machines sur lesquelles elle se connecte.

Sur chaque tuile, vous pouvez afficher les informations suivantes concernant l'appareil :

-

Propriétés clés :

-

Classe — La classe d'assets associée à l'appareil.

-

Catégorie — La catégorie associée à l'appareil, par exemple, general-purpose (à usage général).

-

Description — Lorsque cela est possible, la description de l'appareil.

-

Pilotes — La liste des pilotes installés sur l'appareil.

-

-

Profil réseau et administrateur :

-

Attribution d'adresse IP statique — L'adresse IP statique associée à l'appareil.

-

UO — L'unité d'organisation (UO) associée à l'appareil.

-

Domaine — Le domaine associé à l'appareil. Pour plus d'informations, voir Domaines dans le Guide de l'utilisateur Tenable Identity Exposure.

-

Nom de la forêt — Le nom de la forêt associée à l'appareil. Pour plus d'informations, voir Forêts dans le Guide de l'utilisateur Tenable Identity Exposure.

-

-

Score AES de l'appareil — Le score AES global associé à l'appareil. Pour plus d'informations, voir Tenable Inventory Metrics (Métriques Tenable Inventory).

-

Faiblesse — Représentation graphique des faiblesses de l'appareil. Cette section comprend un graphique en courbes et un décompte individuel de chaque faiblesse et de sa criticité.

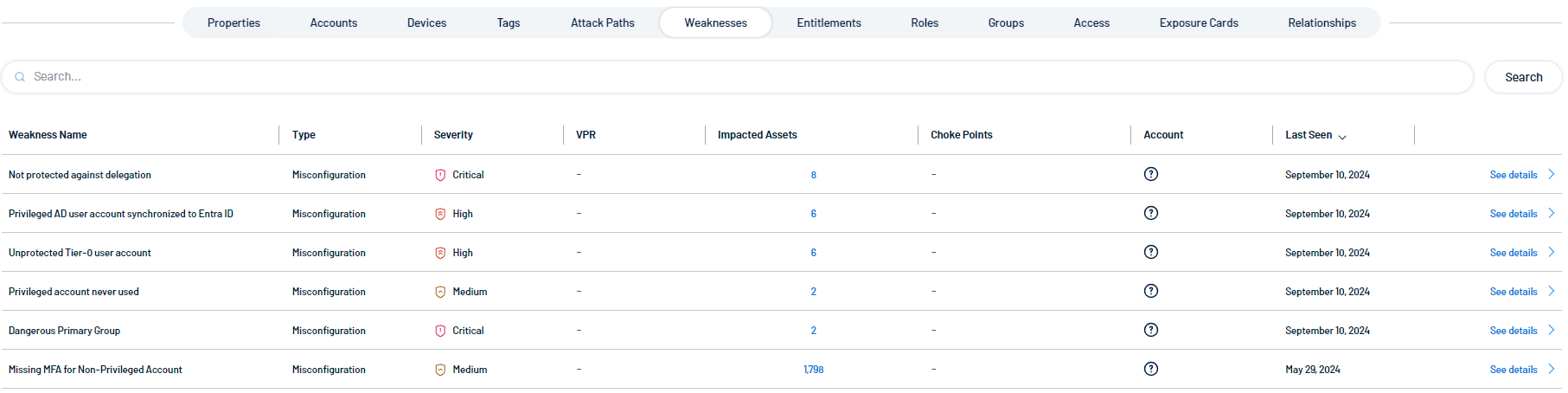

Faiblesses

-

Une faiblesse est une instance qui indique la présence de vulnérabilités ou de failles de sécurité associées à cette identité ou à ses comptes.

-

Une vulnérabilité est une faiblesse technique présente dans des produits ou des systèmes d'information, et qui peut être exploitée pour perturber ou dégrader les activités économiques et sociales.

-

Un indicateur d'exposition (IoE) est une signature de détection qui identifie les expositions de sécurité potentielles liées à l'identité au sein de votre environnement.

-

Un score de risque est une métrique complète qui évalue les risques liés aux identités à l'échelle de votre organisation, en tenant compte de divers éléments tels que les faiblesses, les droits d'accès et d'autres indicateurs liés à la sécurité, afin de fournir une évaluation globale des menaces potentielles.

Conseil : pour accéder à des données plus détaillées sur les faiblesses, cliquez sur « Afficher les détails » afin d'accéder à la page Weakness Details (Détails de la faiblesse) de Tenable Inventory.

Remarque : cette page est actuellement réservée aux utilisateurs titulaires d'une licence Tenable One.

La tuile contient les informations suivantes :

-

Nom : la vulnérabilité ou la faiblesse identifiée.

-

Type : la catégorie ou la classification de la vulnérabilité, par exemple « mauvaise configuration ».

-

Sévérité : mesure la criticité de la faiblesse, de faible à critique, et détermine l'impact potentiel en cas d'exploitation.

-

VPR : le classement VPR (Vulnerability Priority Rating) est un score ou classement indiquant l'urgence de traiter la faiblesse en fonction de son exploitabilité et de ses dommages potentiels. Voir Vulnerability Priority Rating (Classement VPR [Vulnerability Priority Rating]).

-

Assets impactés : répertorie les systèmes, les applications et les données qui pourraient être affectés si la faiblesse est exploitée.

-

Points d'étranglement : zones potentielles du système où vous pouvez concentrer les efforts d'atténuation pour limiter les dommages ou la propagation d'une attaque.

-

Compte : le compte associé à la faiblesse ou à la vulnérabilité identifiée.

-

Dernière détection : la date ou l'heure à laquelle la vulnérabilité a été détectée pour la dernière fois.

Remarque : la fonctionnalité Identités - Bilan complet affiche actuellement des données liées aux faiblesses en fonction du profil Tenable par défaut et ne reflète pas automatiquement le statut des déviances sur les objets AD que vous avez ajoutés à la liste blanche dans d'autres profils.Par conséquent :

Si vous avez ajouté un objet AD à la liste blanche pour un indicateur d'exposition spécifique (p. ex., « Membre d'un groupe d'administrateurs natif »), Identités - Bilan complet le signalera toujours comme une faiblesse de sécurité si le profil par défaut l'a identifié comme déviant.

Vous pouvez ainsi avoir l'impression que le problème n'a pas été résolu, même si l'objet a déjà été ajouté à la liste blanche sous un profil différent.

Si une mesure de remédiation (telle que la suppression de l'appartenance à un groupe) est prise sur la base des indications d'Identités - Bilan complet, l'objet disparaît de la vue. Mais si l'objet était déjà sur liste blanche ailleurs, il est possible que cette mesure ait été facultative.

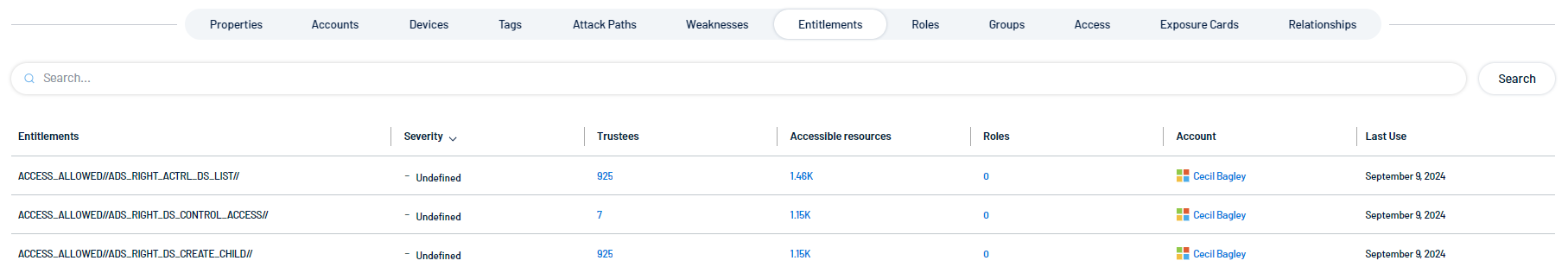

Droits d'accès

Un droit d'accès est une autorisation spécifique accordée à une identité au sein des systèmes informatiques d'une organisation. Il représente le niveau granulaire du contrôle d'accès et définit avec exactitude les actions qu'une identité peut accomplir sur une ressource particulière.

La tuile contient les informations suivantes :

-

Droit d'accès : répertorie les autorisations ou droits d'accès spécifiques accordés aux comptes, tels que « ACCESS_ALLOWED » avec des autorisations détaillées. Il peut s'agir des autorisations définies au sein d'un système comme Active Directory.

-

Sévérité : affiche le niveau de criticité ou de risque associé à chaque droit d'accès. Dans ce cas, la sévérité est marquée comme « Indéfinie », ce qui suggère qu'aucune catégorisation de risque spécifique ne s'applique.

-

Assets ayant donné leur approbation : indique le nombre d'utilisateurs ou de comptes (assets ayant donné leur approbation) auxquels ces droits ou autorisations ont été accordés.

-

Ressources accessibles : affiche le nombre de ressources (telles que des fichiers, des dossiers, des systèmes, etc.) accessibles via le droit d'accès accordé.

-

Rôles : affiche le nombre de rôles liés à ce droit d'accès spécifique.

-

Compte : spécifie l'utilisateur ou le compte associé à ces droits d'accès. Par exemple, « Cecil Bagley » est répertorié comme titulaire de compte pour les autorisations affichées.

-

Dernière utilisation : indique la dernière date à laquelle ces droits d'accès ont été utilisés, c'est-à-dire la date à laquelle le compte a accédé aux ressources pour la dernière fois à l'aide des autorisations spécifiques.

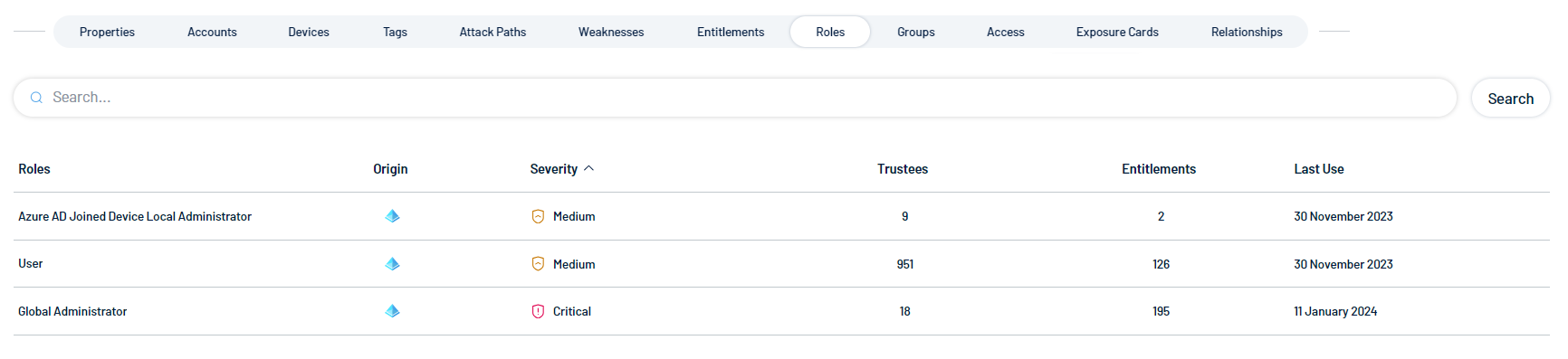

Rôles

Un rôle est un ensemble de droits d'accès regroupés par fonctions, responsabilités ou postes au sein de l'organisation. Les rôles offrent un moyen de gérer plus efficacement les droits d'accès en attribuant un ensemble de droits d'accès prédéfinis à plusieurs utilisateurs qui partagent des fonctions similaires.

La tuile Rôles affiche tous les rôles attribués à l'identité. Par exemple, si cette identité a des rôles attribués dans Microsoft Entra ID, leurs détails apparaissent ici.

La tuile contient les informations suivantes :

- Rôles — Nom du rôle attribué à l'identité.

-

Origine — Icône indiquant le fournisseur d'origine du compte.

-

Sévérité — Sévérité globale de l'asset, par exemple, Critique.

-

Assets ayant donné leur approbation — Nombre d'assets ayant donné leur approbation associés au rôle de l'identité.

-

Droits d'accès — Nombre de droits d'accès accordés au rôle.

-

Dernière utilisation — Date à laquelle le rôle a été utilisé pour la dernière fois sur l'asset.

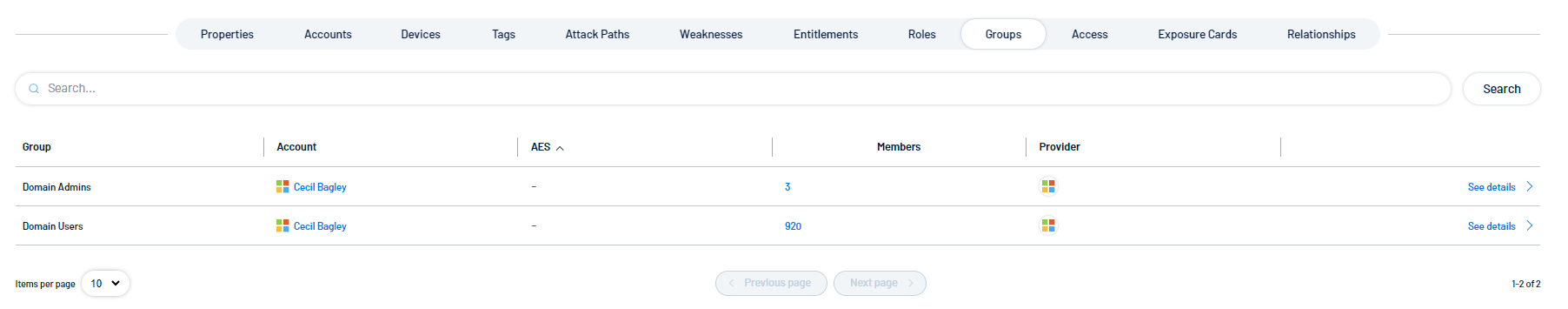

Groupes

Les groupes sont des unités collectives ou des équipes auxquelles cette identité appartient au sein de l'organisation.

La tuile contient les informations suivantes :

-

Groupe : nom du groupe auquel les utilisateurs ou les comptes appartiennent (par exemple, « Administrateurs du domaine » ou « Utilisateurs du domaine »).

-

Compte : compte lié à un utilisateur ou une entité spécifique (dans ce cas, « Cecil Bagley »). Il peut s'agir de l'administrateur ou de l'utilisateur qui gère le groupe.

-

Score AES (Asset Exposure Score) : Tenable calcule un score AES dynamique pour chaque asset de votre réseau, afin de représenter l'exposition relative de l'asset sous la forme d'un entier compris entre 0 et 1 000. Plus le score AES est élevé, plus l'exposition est importante. Pour plus d'informations, voir Tenable Inventory Metrics (Métriques Tenable Inventory).

-

Membres : nombre de membres dans chaque groupe (par exemple, 3 membres dans « Administrateurs du domaine » et 920 membres dans « Utilisateurs du domaine »).

-

Fournisseur : fournisseur d'identité source des informations du compte ou du groupe.

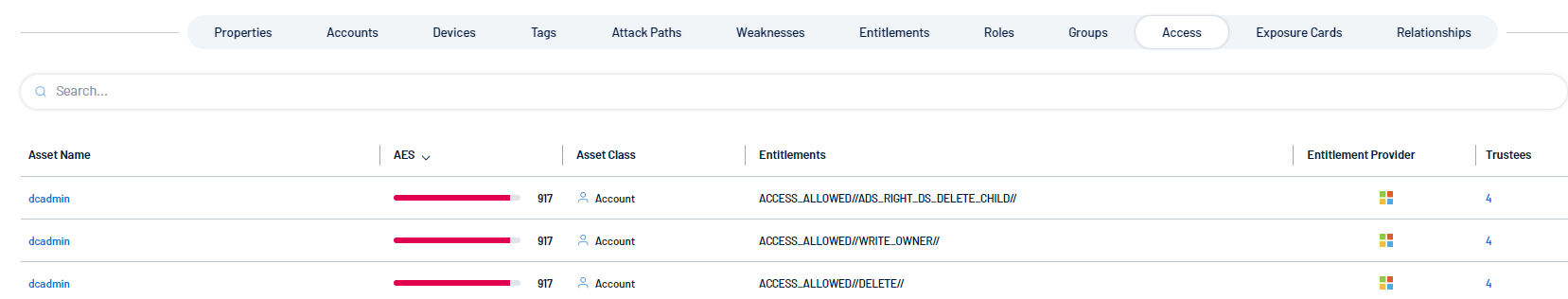

Accès

Cet onglet donne un aperçu des ressources ou des systèmes auxquels cette identité peut accéder.

La tuile contient les informations suivantes :

-

Nom de l'asset : répertorie les noms des assets ou des comptes gérés (par exemple, « dcadmin ») associés à l'identité.

-

Score AES (Asset Exposure Score) : Tenable calcule un score AES dynamique pour chaque asset de votre réseau, afin de représenter l'exposition relative de l'asset sous la forme d'un entier compris entre 0 et 1 000. Plus le score AES est élevé, plus l'exposition est importante. Il s'agit d'une valeur numérique, ici 917, accompagnée d'une barre graphique représentant une mesure relative de la sécurité ou de l'accès. Pour plus d'informations, voir Tenable Inventory Metrics (Métriques Tenable Inventory).

-

Classe de l'asset : indique le type d'asset qui, dans ce cas, est étiqueté comme « Compte ». Les assets répertoriés sont des comptes utilisateur ou système.

-

Droits d'accès : décrit les autorisations ou les droits accordés à l'asset. Par exemple, des droits d'accès tels que ACCESS_ALLOWED//ADS_RIGHT_DS_DELETE_CHILD//, WRITE_OWNER// et DELETE// définissent les autorisations spécifiques associées à chaque asset.

-

Fournisseur de droits d'accès : spécifie la source ou le service fournissant ces droits d'accès.

-

Assets ayant donné leur approbation : affiche le nombre d'assets ayant donné leur approbation associés à l'asset, représentant des individus ou des groupes qui ont le contrôle ou sont responsables de l'asset (4 assets ayant donné leur approbation sont affichés pour chaque ligne).

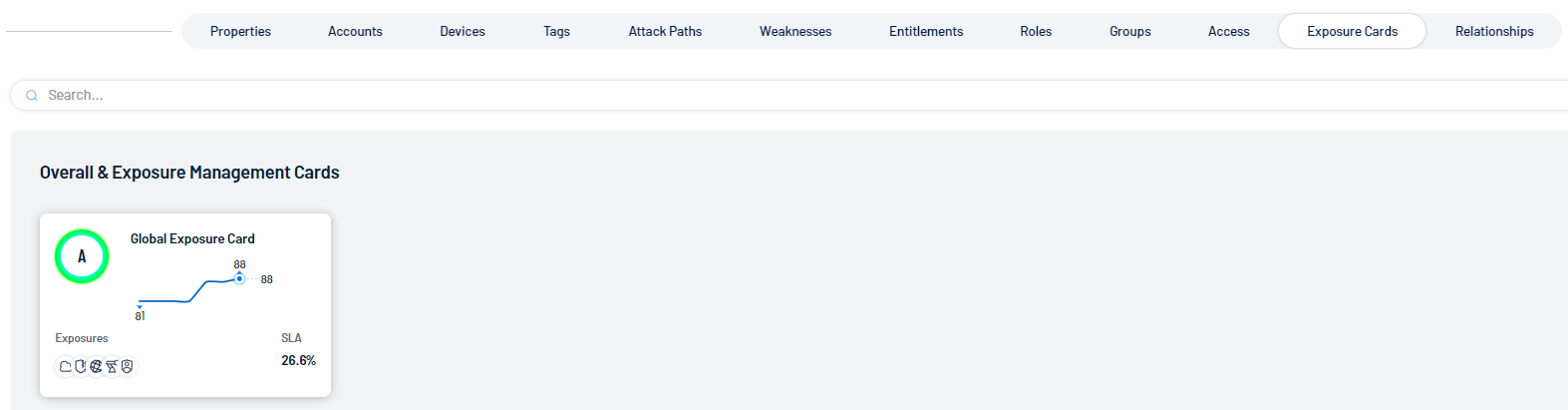

Fiche d'exposition

Une fiche d'exposition représente les données entrantes provenant de vos tags et sources de données configurés. Elle regroupe et normalise les données pour vous permettre de visualiser votre Score CES (Cyber Exposure Score) (CES) ainsi que d'autres métriques. Les utilisateurs peuvent créer des fiches personnalisées ou utiliser les fiches fournies par Tenable pour obtenir des informations et des conseils sur les domaines qui nécessitent le plus leur attention.

-

Cliquez sur n'importe quelle fiche pour accéder directement à Exposure View (Vue de l'exposition) dans Tenable Exposure Management avec les données de fiche sélectionnées affichées par défaut.

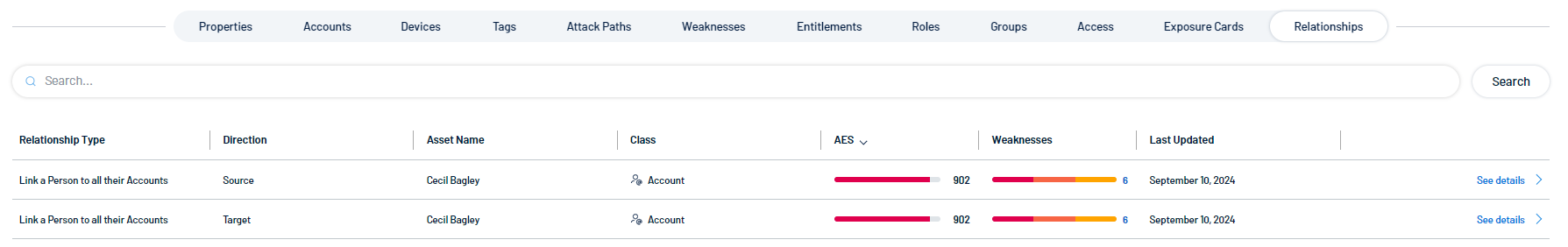

Relations

La section Relations affiche une liste de tous les assets ayant une relation connue avec l'identité actuelle dont vous consultez les détails.

La tuile contient les informations suivantes :

- Type de relation — Type de relation entre les deux identités.

-

Direction — Indique si l'identité associée est la source ou la cible de la relation.

-

Nom de l'asset — Identifiant de l'asset de l'identité associée.

-

Classe de l'asset — Indique le type d'asset qui, dans ce cas, est étiqueté comme « Compte ».

-

Score AES (Asset Exposure Score) : Tenable calcule un score AES dynamique pour chaque asset de votre réseau, afin de représenter l'exposition relative de l'asset sous la forme d'un entier compris entre 0 et 1 000. Pour plus d'informations, voir Tenable Exposure Management Metrics (Métriques Tenable Exposure Management).

-

Faiblesses — Faiblesses associées à l'asset.

-

Dernière mise à jour — Date à laquelle un scan a identifié l'asset pour la dernière fois.