Configuration d'Okta en tant que fournisseur d'identité

En plus de prendre en charge Active Directory, Tenable Identity Exposure s'intègre désormais à Okta en tant que fournisseur d'identité (IdP), afin d'étendre la visibilité aux plateformes d'identité modernes basées sur le cloud. Cette intégration introduit de nouveaux indicateurs d'exposition adaptés aux risques propres à Okta.

Ce guide fournit des instructions pas à pas pour connecter votre environnement Okta à Tenable Identity Exposure. En activant cette intégration, Tenable peut collecter auprès d'Okta des métadonnées liées aux identités, afin de vous aider à découvrir les vulnérabilités potentielles et à renforcer votre posture globale de sécurité des identités.

Pour intégrer Okta à Tenable Identity Exposure, suivez scrupuleusement ce processus d'intégration :

Vous avez besoin d'un compte Tenable Cloud pour vous connecter à « cloud.tenable.com » et utiliser la fonction de prise en charge d'Okta.

Ce compte Tenable Cloud utilise la même adresse e-mail que celle de votre e-mail de bienvenue. Si vous ne connaissez pas l'adresse e-mail à utiliser pour « cloud.tenable.com », veuillez contacter le service d'assistance.

Tous les clients disposant d'une licence valide (sur site ou SaaS) peuvent accéder à Tenable Cloud sur « cloud.tenable.com ». Ce compte vous permet de configurer des scans Tenable pour votre environnement Okta et de collecter les résultats de ces scans.

Nombre de licences

Tenable ne compte pas les identités dupliquées dans la licence uniquement lorsque la fonction Synchronisation de Tenable Cloud est activée. Sans cette fonctionnalité, Tenable ne peut pas rapprocher les comptes d'Okta et d'Active Directory. Tenable compte donc chacun d'eux séparément.

-

Sans la synchronisation de Tenable Cloud, un utilisateur unique possédant à la fois un compte AD et un compte Okta compte comme deux utilisateurs distincts du point de vue de la licence.

-

Lorsque la synchronisation de Tenable Cloud est activée, le système regroupe plusieurs comptes en une seule identité, ainsi un utilisateur ayant plusieurs comptes n'est compté qu'une seule fois.

Configurer les paramètres d'Okta

Remarque : Okta est un service tiers. Son interface et son processus de configuration peuvent changer avec le temps. Pour obtenir des instructions plus précises et à jour, consultez toujours la documentation officielle d'Okta.

Utilisez les procédures suivantes (adaptées de la documentation Okta) pour configurer tous les paramètres requis dans Okta.

-

Ajouter un jeton API

Ajouter un jeton API

-

Connectez-vous à Okta avec un compte « administrateur ».

-

Accédez à la console d'administration.

-

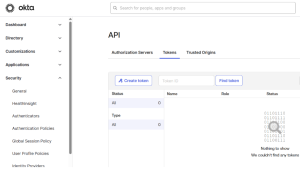

Accédez à Security (Sécurité) / API.

-

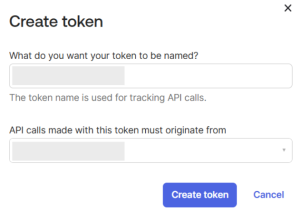

Cliquez sur l'onglet Tokens (Jetons) > Create Token (Créer un jeton) (par exemple, https://youroktaorg.okta.com/admin/accès/api/tokens).

-

Nommez votre jeton – Saisissez un nom descriptif pour vous aider à identifier l'objectif de ce jeton plus tard.

-

Définissez les restrictions d'utilisation des jetons – Indiquez les plages d'adresses IP ou les emplacements à partir desquels les appels d'API utilisant ce jeton sont autorisés.

-

Cliquez sur Create Token (Créer un jeton) – Un nouveau jeton API est généré.

Le message « Token created successfully » s'affiche pour confirmer que le jeton a bien été créé.

-

Copiez le jeton et stockez en toute sécurité la valeur du jeton, car elle ne sera affichée qu'une seule fois. Vous en aurez besoin plus tard lors de la configuration de Tenable Identity Exposure.

-

Vérifiez le jeton – Le jeton nouvellement créé doit désormais figurer sur la page Tokens (Jetons).

-

-

Créer des identifiants

Créer des identifiants

-

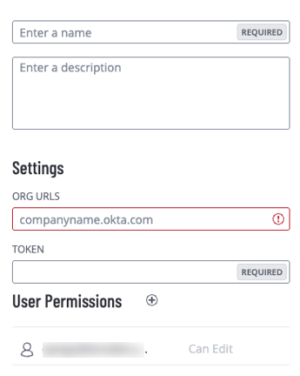

Après avoir configuré tous les paramètres requis dans Okta : dans Tenable Vulnerability Management, créez un nouvel identifiant de type « Identité cloud Okta ».

-

Sélectionnez la méthode d'authentification « Clé ».

-

Saisissez un nom et une description dans les zones requises.

-

Sous Paramètres, saisissez l'URL de votre organisation et la valeur du jeton que vous avez obtenue à l'aide de la procédure précédente.

-

Activer la prise en charge d'Okta

-

Pour utiliser Okta, vous devez activer la fonctionnalité dans les paramètres Tenable Identity Exposure.

-

Voir Identity 360, Exposure Center, Okta, and Microsoft Entra ID Support Activation pour obtenir des instructions.

L'ajout d'un tenant lie Tenable Identity Exposure au tenant Okta, ce qui permet d'effectuer des scans sur le tenant.

-

Sur la page de configuration, cliquez sur l'onglet Fournisseurs d'identité.

La page Gestion des tenants apparaît.

-

Cliquez sur Ajouter un tenant.

La page Ajouter un tenant apparaît.

-

Dans la zone de liste déroulante Fournisseur, sélectionnez Okta.

-

Dans la zone Nom du tenant, saisissez un nom.

-

Dans la zone Identifiants, cliquez sur la liste déroulante pour sélectionner un identifiant.

-

Si votre identifiant ne figure pas dans la liste, vous pouvez effectuer l'une ou l'autre des opérations suivantes :

-

Créez un identifiant dans Tenable Vulnerability Management (Tenable Vulnerability Management > Paramètres > Identifiants). Pour plus d'informations, voir la procédure de création d'un identifiant de type Azure dans Tenable Vulnerability Management.

-

Vérifiez que vous disposez de l'autorisation « Peut utiliser » ou « Peut modifier » pour l'identifiant dans Tenable Vulnerability Management. Si vous ne disposez pas de ces autorisations, Tenable Identity Exposure n'affiche pas l'identifiant dans la liste déroulante.

-

-

Cliquez sur Actualiser pour mettre à jour la liste déroulante des identifiants.

-

Sélectionnez l'identifiant que vous avez créé.

-

Cliquez sur Ajouter.

Un message confirme que Tenable Identity Exposure a ajouté le tenant qui apparaît désormais dans la liste de la page Gestion des tenants.

Remarque : les scans de tenant ne sont pas exécutés en temps réel et nécessitent au moins une heure. Les données Okta sont visibles dans l'Explorateur d'identités, selon la taille du tenant.

-

Sélectionnez un tenant dans la liste et cliquez sur le curseur pour activer l'option Scan activé.

Tenable Identity Exposure demande un scan sur le tenant ; les résultats apparaissent sur la page Indicateur d'exposition.

Remarque : le délai minimum obligatoire entre deux scans est de 30 minutes et se produit au moins une fois par jour. Selon la taille du tenant, les données de la plupart des clients sont actualisées plusieurs fois par jour.

Dépanner la configuration

-

Après la configuration, vérifiez le statut du scan du fournisseur d'identité Okta dans la section Tenable Identity Exposure > Fournisseurs d'identité. Le statut doit afficher un cercle vert

quelques minutes après un scan réussi.

quelques minutes après un scan réussi.

-

De plus, vous pouvez vérifier que les ressources Okta (utilisateurs, rôles, applications et groupes) commencent à apparaître sur les différents écrans de Tenable Identity Exposure.

-

Si le statut reste rouge ou qu'aucune donnée n'est importée :

-

Vérifiez une fois de plus les identifiants (URL de l'organisation/jeton).

-

Examinez l'étendue des autorisations.

-

Confirmez les limites de l'accès au réseau et du taux d'API sur Okta.

-

-

Vérifiez une fois de plus vos valeurs de configuration. Les fautes de frappe dans le domaine ou le jeton sont courantes. Vous trouverez les valeurs correctes dans Okta Developer Console.