Notes de version Tenable Vulnerability Management 2026

Conseil : vous pouvez vous abonner pour recevoir des alertes lors des mises à jour de la documentation Tenable.

Ces notes de version sont répertoriées dans l'ordre chronologique inverse.

27 avril 2026

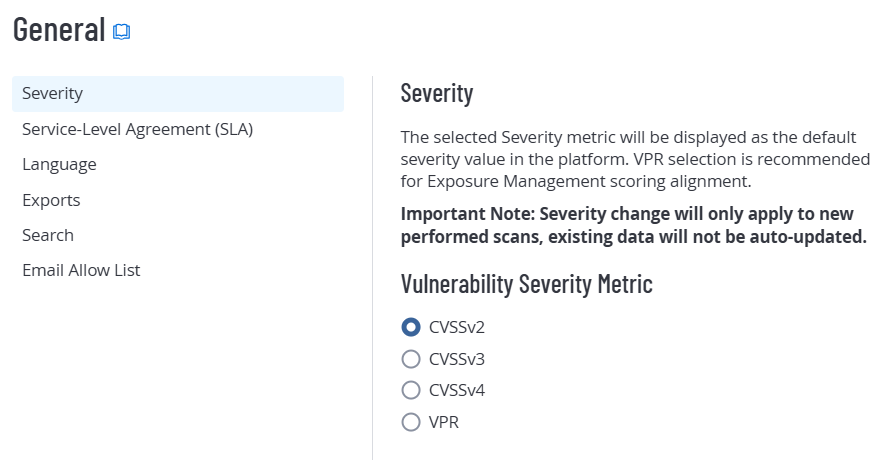

Tenable a ajouté la possibilité de sélectionner le score VPR (Vulnerability Priority Rating) comme métrique de sévérité principale dans les paramètres Tenable Vulnerability Management. Cette nouveauté vous permet d'harmoniser les scores de risque au sein de votre organisation, afin que les efforts de remédiation soient priorisés sur la base d'une threat intelligence fiable et de données concrètes.

Pour plus d'informations, voir Basic Settings (Paramètres de base) dans le Guide de l'utilisateur Tenable Vulnerability Management.

31 mars 2026

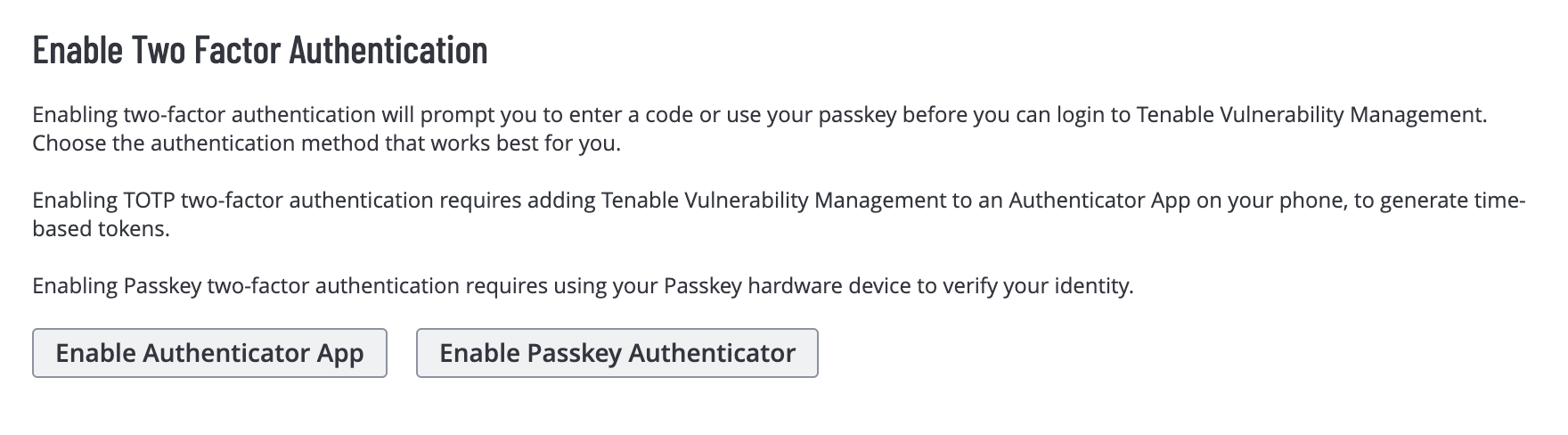

Dans le cadre de l'engagement de Tenable vis-à-vis du principe de « Securité dès la conception » de la CISA et de sa démarche d'amélioration permanente de la sécurité de la plateforme, vous pouvez désormais utiliser des clés d'accès pour profiter d'une expérience de connexion plus sécurisée et plus simple. En configurant une clé d'accès dans les paramètres de votre compte, vous pouvez remplacer les mots de passe habituels par une authentification cryptographiquement robuste et résistante aux attaques de phishing, afin d'améliorer la sécurité et la convivialité de l'accès à la plateforme Tenable.

Pour plus d'informations, voir Configure Two-Factor Authentication for your Own Account (Configurer l'authentification à deux facteurs pour votre propre compte) dans le Guide de l'utilisateur Tenable Vulnerability Management.

16 mars 2026

Tenable a résolu un problème dans Tenable Vulnerability Management à cause duquel les filtres du score EPSS (système de notation de prédiction d'exploitation) sur la page Combinaisons renvoyaient des données inexactes en raison d'une incohérence d'échelle.

Auparavant, le système enregistrait les valeurs EPSS sous forme de nombres bruts (0 à 100), mais l'API de recherche demandait des valeurs décimales (0 à 1). Grâce à ce correctif, le système traite correctement les scores EPSS saisis sous forme de pourcentages avant d'enregistrer. Cette modification fournit des résultats précis sur les assets et les détections pour vos initiatives de gestion des vulnérabilités.

12 mars 2026

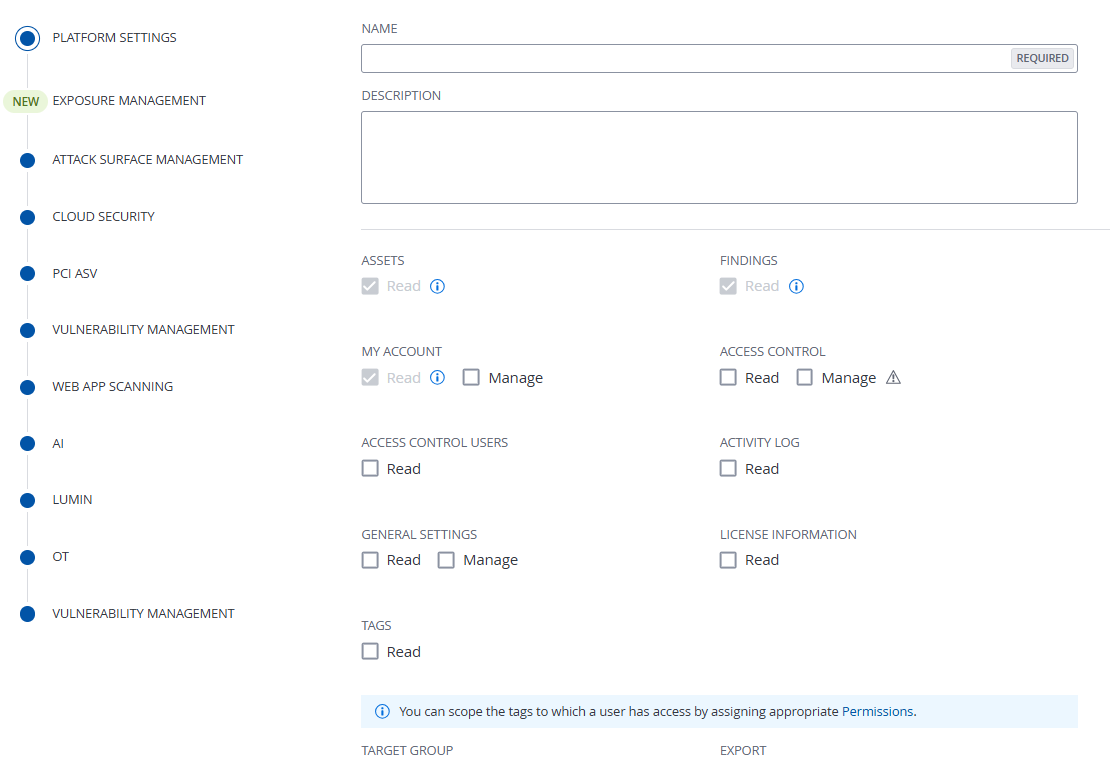

En vue des futures mises à jour des rôles personnalisés dans Tenable Vulnerability Management, Tenable a déplacé les options suivantes de la section Paramètres de Vulnerability Management vers la section Paramètres de la plateforme du workflow de création de rôle personnalisé :

-

Tags

-

Lecture

-

-

Groupe cible

-

Lecture

-

Gérer

-

Pour plus d'informations, voir Create a Custom Role (Créer un rôle personnalisé) dans le Guide de l'utilisateur Tenable Vulnerability Management.

4 mars 2026

Tenable introduit OT Explorer, qui est disponible dans Tenable Vulnerability Management et Tenable Security Center. Cette fonctionnalité vous permet d'identifier les assets de technologies opérationnelles (OT) en utilisant votre plateforme actuelle de gestion des vulnérabilités. Avec cette fonctionnalité, il n'est plus nécessaire de déployer de nouvelles solutions matérielles ni ponctuelles pour l'inventaire OT de base.

Grâce à cette fonctionnalité, vous pouvez effectuer les opérations suivantes :

-

Identification sécurisée des assets OT – Identifiez en toute sécurité les contrôleurs logiques programmables (PLC), les interfaces homme-machine (IHM) et autres appareils OT critiques.

-

Gestion unifiée de l'exposition – Affichez les données et le contexte OT pour obtenir une vue complète de l'ensemble de votre surface d'attaque.

-

Visibilité complète – Intégrez la découverte au sein de vos environnements IT et OT.

-

Découverte spécifique à un protocole – Identifiez les appareils actifs et récupérez des attributs granulaires (fabricant, modèle et version du firmware) à l'aide de requêtes non perturbatrices.

Cette fonctionnalité apporte les ajouts suivants à l'interface utilisateur :

-

Modèle de scan OT Recon – Un modèle de scan dédié et pré-configuré, optimisé pour les environnements OT. Pour plus d'informations, voir Scan Templates (Modèles de scan).

-

Paramètre Scanner en toute sécurité les appareils de technologies opérationnelles (OT) – Ce curseur des paramètres de scan garantit que les scans restent non intrusifs et ne perturbent pas les processus industriels. Pour plus d'informations, voir Discovery Settings (Paramètres de découverte).

18 février 2026

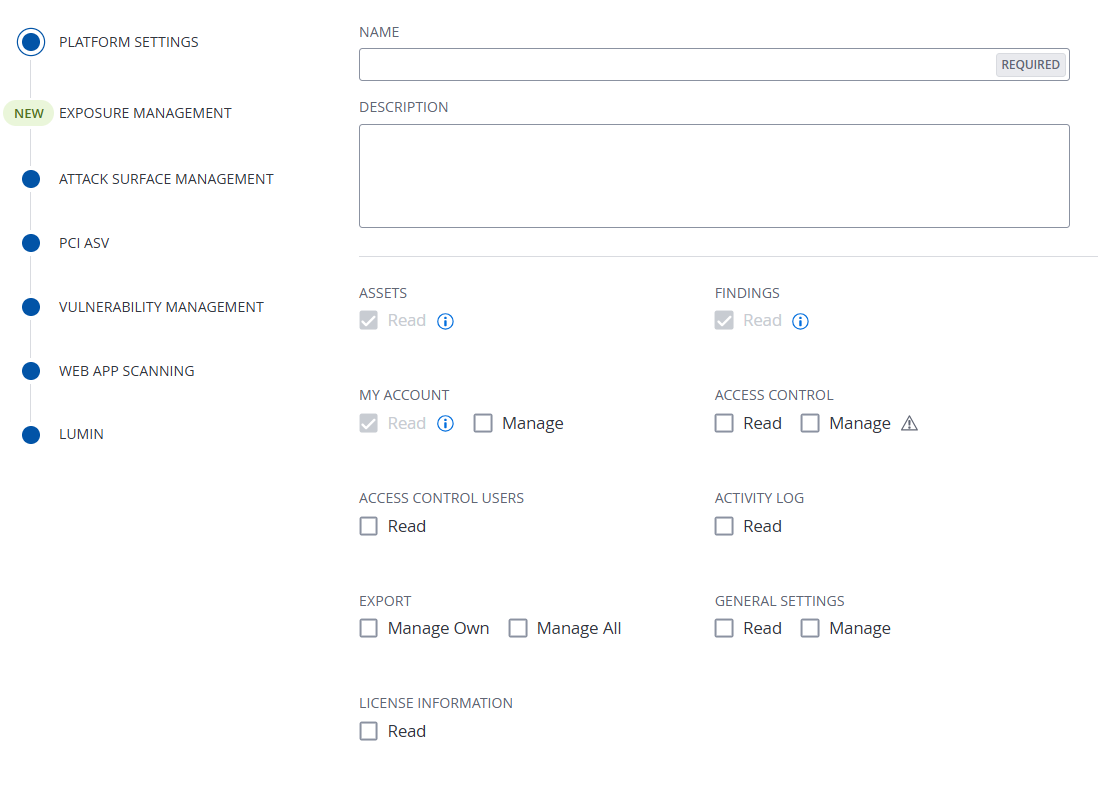

En vue des futures mises à jour des rôles personnalisés dans Tenable Vulnerability Management, Tenable a déplacé les options Exporter > Gérer ses propres paramètres et Tout gérer de la section Paramètres de Vulnerability Management vers la section Paramètres de la plateforme du workflow de création de rôle personnalisé.

Pour plus d'informations, voir Create a Custom Role (Créer un rôle personnalisé) dans le Guide de l'utilisateur Tenable Vulnerability Management.

2 février 2026

Tenable a standardisé les conventions de nommage pour la classification des assets sur Tenable Exposure Management (EM) et Tenable Vulnerability Management (VM). Anciennement appelée Profilage des appareils, cette fonctionnalité s'intitule désormais Classification des assets sur les deux plateformes. Cet alignement garantit que les facteurs de risque et les propriétés des assets sont étiquetés de la même manière, quelle que soit la plateforme ou la vue utilisée, offrant une expérience fluide pour l'analyse multiplateforme.

Principales mises à jour de la terminologie :

-

Catégorie d'asset : remplace la classe d'appareil (VM) et le profil de l'appareil (EM).

-

Fonction de l'asset : remplace les sous-classes d'appareil (VM) et la fonctionnalité de l'appareil (EM).

-

Confiance dans la catégorisation/Facteurs : remplace toutes les étiquettes Confiance dans le profil/Facteurs.

-

Affichage unifié des valeurs : les valeurs de données sont désormais standardisées sur la plateforme. Par exemple, les étiquettes incohérences telles que « Appareil de charge de travail » ou « VM ou charge de travail » ont été unifiées en une seule stratégie de nommage claire et unique basée sur la norme Tenable.

Pour plus d'informations, voir le Guide de référence rapide de la catégorisation des assets (en anglais).

27 janvier 2026

Tenable a ajouté deux paramètres généraux concernant le téléchargement simultané de plug-ins à Tenable Vulnerability Management : un pour les scanners Tenable Nessus liés et un pour les Agents Tenable liés.

Lorsqu'il est activé, ce paramètre détermine le nombre de scanners Tenable Nessus ou d'Agents Tenable liés qui peuvent télécharger des plug-ins de Tenable Vulnerability Management simultanément. Cela peut faciliter la gestion de la bande passante du réseau et éviter l'épuisement des ressources dû aux mises à jour à grande échelle.

Pour plus d'informations, voir Manage Linked Scanners (Gérer les scanners liés) et Modify Global Agent Settings (Modifier les paramètres généraux de l'agent) dans le Guide de l'utilisateur Tenable Vulnerability Management.

Tenable a ajouté le paramètre Contrôles d'utilisation du processeur aux profils d'agents dans Tenable Vulnerability Management.

Lorsqu'il est activé, ce paramètre vous permet de configurer le pourcentage maximal du processeur d'un hôte qu'un Agent Tenable peut utiliser lorsqu'il est installé sur des hôtes Windows ou Linux. Cela vous permet de gérer l'impact des scans avec agent sur les performances des systèmes hôtes critiques.

Pour plus d'informations, voir Manage Agent Profiles (Gérer les profils d'agent) dans le Guide de l'utilisateur Tenable Vulnerability Management.

23 janvier 2026

Tenable a le plaisir d'annoncer l'ajout du flux Attributs enrichis de détection au Flux de données Tenable (Tenable Data Stream). Ce nouveau flux fournit un mécanisme Push centralisé pour exporter tous les ajustements de risque manuels, notamment les réévaluations de vulnérabilité, les acceptations de risque et les modifications des résultats de l'audit de l'hôte, directement vers votre bucket AWS S3 au format JSON. Cette fonctionnalité automatise la distribution des données de remplacement actuellement gérées dans l'interface utilisateur Réévaluation de Tenable Vulnerability Management, vous permettant d'intégrer vos décisions manuelles en matière de risque à des outils externes de création de rapports et d'analyse.

Évolutions récentes

Cette amélioration étend les métadonnées disponibles au sein de l'écosystème du Flux de données Tenable (Tenable Data Stream), en consignant les modifications qui remplacent les détections Tenable automatisées :

-

Gestion manuelle des risques (Vulnerability et WAS) – Exportez en continu les détails des détections qui ont été réévaluées (sévérité modifiée) ou acceptées (risque accepté), notamment le système source et le niveau de risque d'origine comparé au niveau de risque actuel.

-

Remplacement des résultats de l'audit de l'hôte – Vérifie si les résultats d'un audit de l'hôte ont été modifiés ou acceptés manuellement (par exemple, en remplaçant un résultat par SUCCÈS, ÉCHEC ou AVERTISSEMENT), assurant ainsi la visibilité de la conformité pour les audits de configuration.

-

Journal d'audit contextuel complet – Chaque entrée inclut l'ID de la règle spécifique, le commentaire ou la justification indiqués par l'utilisateur, la cible de la modification (RISQUE ou RÉSULTAT) et des horodatages d'expiration pour les règles temporaires.

Gestion manuelle des risques (Vulnerability et WAS) — Exportez en continu les détails des détections qui ont été réévaluées (sévérité modifiée) ou acceptées (risque accepté), notamment le système source et le niveau de risque d'origine comparé au niveau de risque actuel.

Remplacement des résultats de l'audit de l'hôte – Vérifie si les résultats d'un audit de l'hôte ont été modifiés ou acceptés manuellement (par exemple, en remplaçant un résultat par SUCCÈS, ÉCHEC ou AVERTISSEMENT), assurant ainsi la visibilité de la conformité pour les audits de configuration.

Journal d'audit contextuel complet – Chaque entrée inclut l'ID de la règle spécifique, le commentaire ou la justification indiqués par l'utilisateur, la cible de la modification (RISQUE ou RÉSULTAT) et des horodatages d'expiration pour les règles temporaires.

Pour plus d'informations, consultez les rubriques suivantes dans le Guide de l'utilisateur de Tenable Vulnerability Management.

-

Findings Enriched Attributes Properties (Propriétés des attributs enrichis de détection)

-

Documentation sur le Flux de données Tenable (Tenable Data Stream) (en anglais)

22 janvier 2026

Tenable a le plaisir d'annoncer la disponibilité Tenable FedRAMP Moderate des services de mobilisation dans Tenable Vulnerability Management. Unifiez les équipes et simplifiez les workflows de remédiation en créant automatiquement ou manuellement des tickets bidirectionnels via les initiatives de réponse aux expositions. Cette fonctionnalité réduit les temps de réponse en synchronisant vos détections de sécurité avec les tickets dans Jira Cloud ou ServiceNow.

Pour plus d'informations, voir :

-

Une visite guidée de Tenable Mobilization

-

Create an Initiative (Créer une initiative) dans le Guide de l'utilisateur Tenable Vulnerability Management

-

Guide de référence rapide de Mobilization (en anglais)

13 janvier 2026

Tenable a ajouté deux paramètres généraux concernant le téléchargement simultané de plug-ins à Tenable Vulnerability Management : un pour les scanners Tenable Nessus liés et un pour les Agents Tenable liés.

Lorsqu'il est activé, ce paramètre détermine le nombre de scanners Tenable Nessus ou d'Agents Tenable liés qui peuvent télécharger des plug-ins de Tenable Vulnerability Management simultanément. Cela peut faciliter la gestion de la bande passante du réseau et éviter l'épuisement des ressources dû aux mises à jour à grande échelle.

Pour plus d'informations, voir Manage Linked Scanners (Gérer les scanners liés) et Modify Global Agent Settings (Modifier les paramètres généraux de l'agent) dans le Guide de l'utilisateur (accès anticipé) Tenable Vulnerability Management.

Tenable a ajouté le paramètre Contrôles d'utilisation du processeur aux profils d'agents dans Tenable Vulnerability Management.

Lorsqu'il est activé, ce paramètre vous permet de configurer le pourcentage maximal du processeur d'un hôte qu'un Agent Tenable peut utiliser lorsqu'il est installé sur des hôtes Windows ou Linux. Cela vous permet de gérer l'impact des scans avec agent sur les performances des systèmes hôtes critiques.

Pour plus d'informations, voir Manage Agent Profiles (Gérer les profils d'agent) dans le Guide de l'utilisateur (accès anticipé) Tenable Vulnerability Management.