Détails

L'onglet Détails affiche des détails supplémentaires sur l'asset sélectionné. Les informations sont divisées en sections montrant différents types de données système et de configuration pour l'asset spécifié. OT Security affiche uniquement les sections pertinentes pour l'asset spécifié. La liste suivante répertorie toutes les catégories de section possibles pour différents types d'assets : Vue d'ensemble, Général, Projet, Mémoire, Ethernet, Profinet, OS, Système, Matériel, Appareils et lecteurs, Appareils USB, Logiciel installé, CEI 61850 et Statut de l'interface.

Le tableau suivant affiche les détails dans la section Vue d'ensemble :

| Section | Description |

|---|---|

| Nom | Nom de l'asset obtenu soit par surveillance passive, soit par requête active, ou généré automatiquement à l'aide du type d'asset et d'un identifiant unique. |

| Description | La description de l'asset de l'utilisateur. |

| Niveau Purdue | Le niveau du modèle Purdue attribué à l'asset. |

| État | Statut opérationnel actuel de l'asset. Ce champ est utile pour des types d'assets spécifiques, et en particulier pour les contrôleurs. |

| IP directe |

L'adresse IP présente sur ou configurée pour cet asset ou ce module spécifique. |

| Mac directe | L'adresse Mac présente physiquement sur cet asset ou ce module spécifique, ou configurée pour celui-ci. |

| IP supplémentaires |

Adresses IP associées à d'autres modules partageant un fond de panier ou une infrastructure similaire avec l'asset, et utilisées pour accéder indirectement à l'asset. Par exemple, un PLC (module de contrôleur) peut ne pas disposer de sa propre interface réseau, mais être accessible via une adresse IP configurée sur un module de communication installé dans un emplacement différent. Notez que l'asset peut avoir des connexions autres qu'un fond de panier. |

| Mac supplémentaires | Adresses Mac associées à d'autres modules partageant un fond de panier ou une infrastructure similaire, et utilisées pour accéder indirectement à l'asset. |

| Famille | La famille d'appareils ou la ligne de produits à laquelle l'asset appartient. |

| Fournisseur | Le fabricant ou fournisseur de l'asset. |

| Nom du modèle | Le numéro de modèle spécifique de l'asset. |

| Dernière détection |

La date et l'heure auxquelles OT Security a détecté l'asset pour la dernière fois. OT Security peut mettre à jour ce champ lors de la relecture d'un PCAP (fichier de capture de trafic) ou de la réalisation d'une analyse similaire. |

| Première détection | La date et l'heure auxquelles l'asset a été détecté pour la première fois. Cette valeur peut être identique ou antérieure à Dernière détection. |

| Dernière mise à jour |

La date et l'heure de la dernière mise à jour des détails de l'asset.

Remarque : toute modification manuelle des informations de l'asset (la description, par exemple) met à jour cette valeur, que l'asset soit actuellement actif ou récemment détecté.

|

| Sources | Les sources (capteurs, PCAP, interfaces locales, etc.) identifiées ou associées à l'asset. |

| Segments réseau | Les segments réseau attribués ou associés à l'asset. |

| Criticité | L'importance de l'asset évalué comme Élevée, Moyenne ou Faible. |

| Score de risque | Reflète l'impact potentiel du risque associé à l'asset. Le score est affecté par des facteurs tels que la criticité, les vulnérabilités, les événements non résolus (et leur durée), les assets associés (par exemple, via le fond de panier) et d'autres considérations pertinentes. |

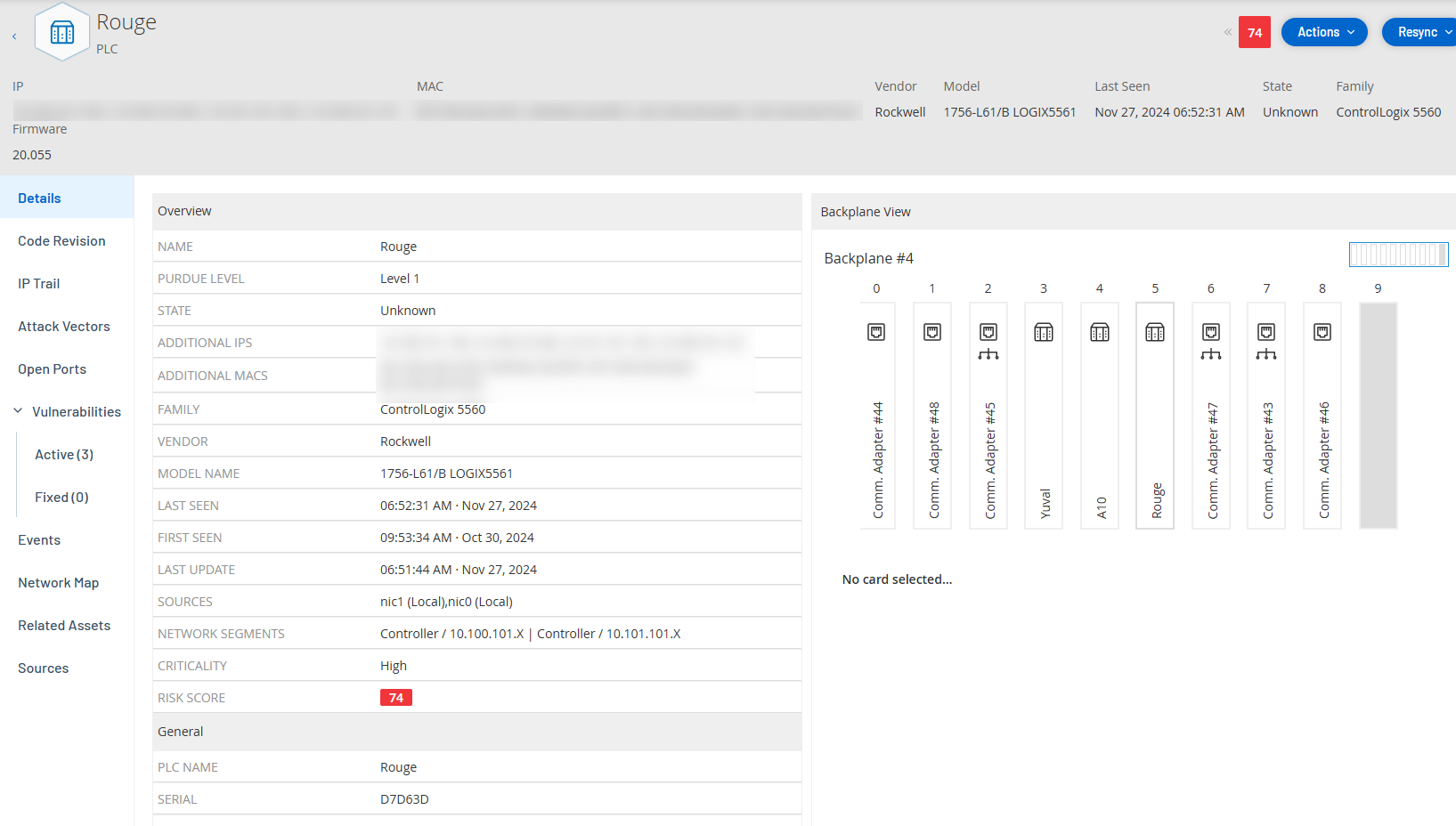

Vue du fond de panier

Pour les assets connectés à un fond de panier, il existe également une section « Vue du fond de panier », qui affiche une représentation graphique de la configuration du fond de panier avec l'emplacement de chaque appareil connecté. Sélectionnez un appareil pour afficher ses détails dans le volet inférieur.

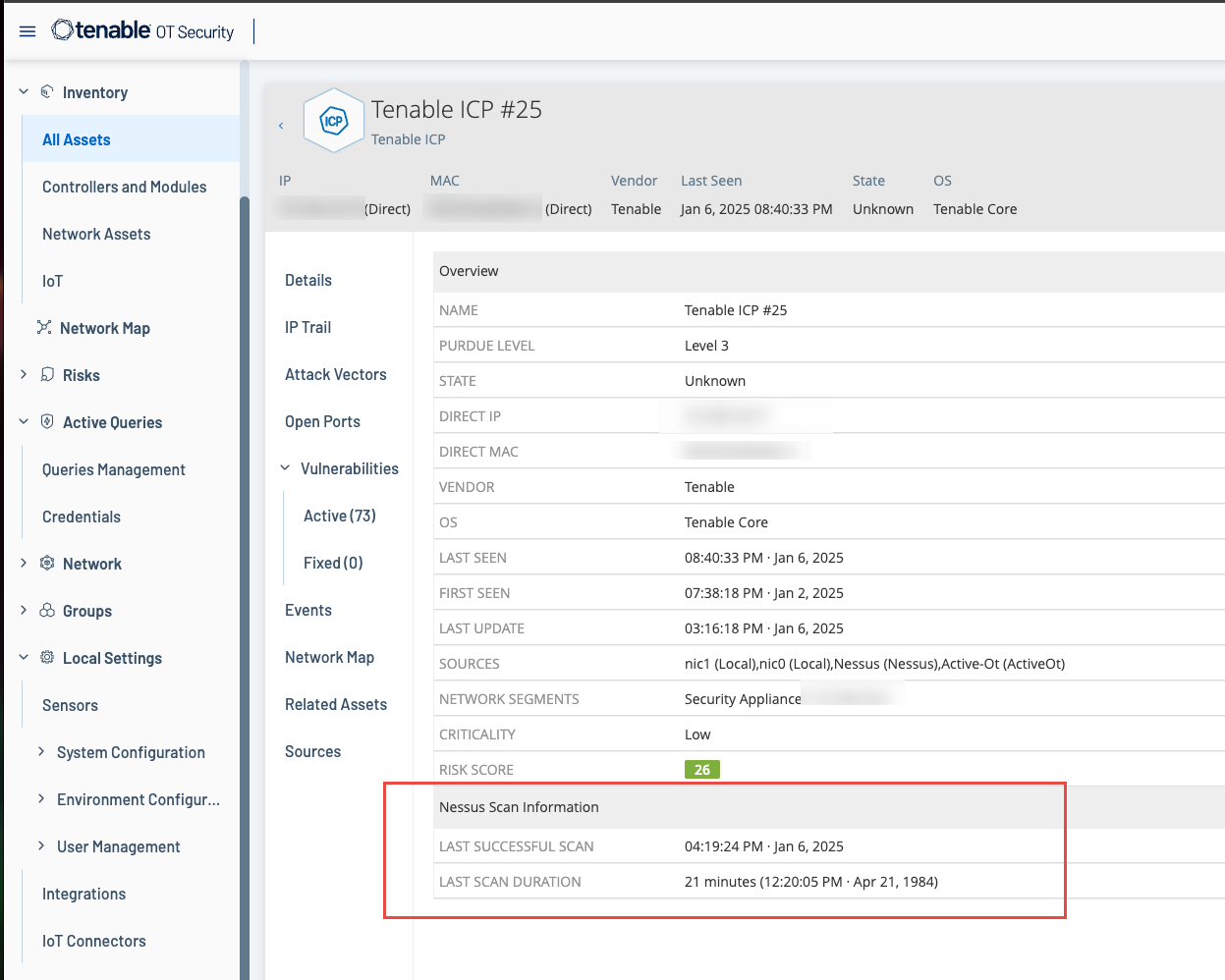

Informations sur le scan Nessus

Les informations sur le scan Nessus vous aident à :

-

Identifier les assets évalués et non évalués.

-

Comprendre si vos assets sont ciblés par des scans authentifiés ou non authentifiés.

-

Suivre les meilleures pratiques en matière de scan et de gestion des vulnérabilités. Par exemple, vous pouvez effectuer des scans d'évaluation de vulnérabilités sur des assets de type informatique exécutant Windows ou Linux. Les scans, avec ou sans informations d'authentification, permettent d'évaluer la part de la surface d'attaque de votre organisation qui est exposée à la fois en interne et en externe.

Pour plus d'informations sur les scans Nessus, voir Créer des scans des plug-ins Nessus.

La section Informations sur le scan Nessus sur la page Détails fournit les informations suivantes :

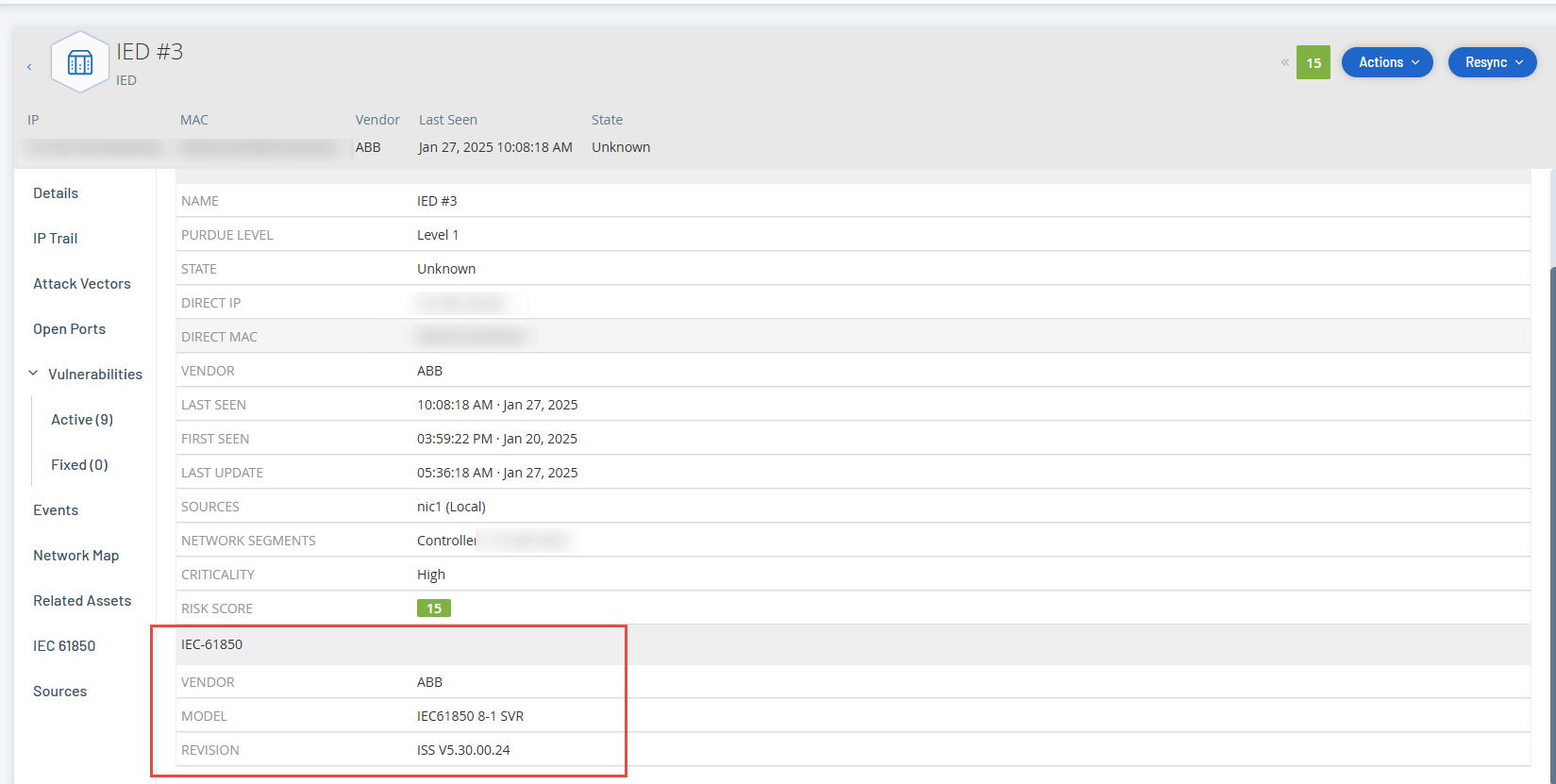

CEI 61850

La section « CEI 61850 » sur la page Détails affiche la configuration suivante pour l'asset IED spécifique.

-

Fournisseur

-

Modèle

-

Révision

Pour plus d'informations sur les fichiers SCD, voir les sections suivantes :