Créer des scans des plug-ins Nessus

Le scan de plug-in Nessus lance un scan Nessus avancé qui exécute une liste définie par l'utilisateur de plug-ins sur les assets spécifiés dans la liste de CIDR et d'adresses IP.

OT Security exécute le scan sur les assets réactifs au sein des CIDR désignés. Cependant, afin de protéger vos appareils OT, OT Security scanne uniquement les assets réseau confirmés dans la plage donnée (hors PLC). OT Security exclut les assets de type Endpoint (Terminal) du scan.

À partir de OT Security 4.1, vous pouvez créer de nouveaux scans avec les options suivantes :

-

Effectuer des tests approfondis — Cette option permet à Nessus d'effectuer un scan détaillé comprenant des plug-ins qui peuvent augmenter la durée du scan, mais permet de découvrir des détails approfondis tels que les fichiers JAR ou les bibliothèques Python installées.

-

Traitement à verbosité élevée — Cette option permet au scan de fournir des détails supplémentaires sur la vulnérabilité que vous pouvez utiliser pour dépanner une détection du scan. Cette option permet également à Attack Path Analysis de tirer parti des données de connexions de scan Nessus.

-

Délai d'attente du réseau (en secondes) — Délai maximal pendant lequel Nessus doit attendre une réponse de l'hôte. Si vous scannez sur un hôte lent, vous pouvez augmenter le nombre de secondes. La valeur par défaut est de 15 secondes.

-

Nombre maximal de vérifications simultanées par hôte — Nombre maximal de vérifications que Nessus doit réaliser sur l'hôte. Le nombre de vérifications par défaut est de 2.

-

Nombre maximal d'hôtes simultanés par scan — Nombre maximal d'hôtes que Nessus peut scanner simultanément. Le nombre d'hôtes par défaut est de 10.

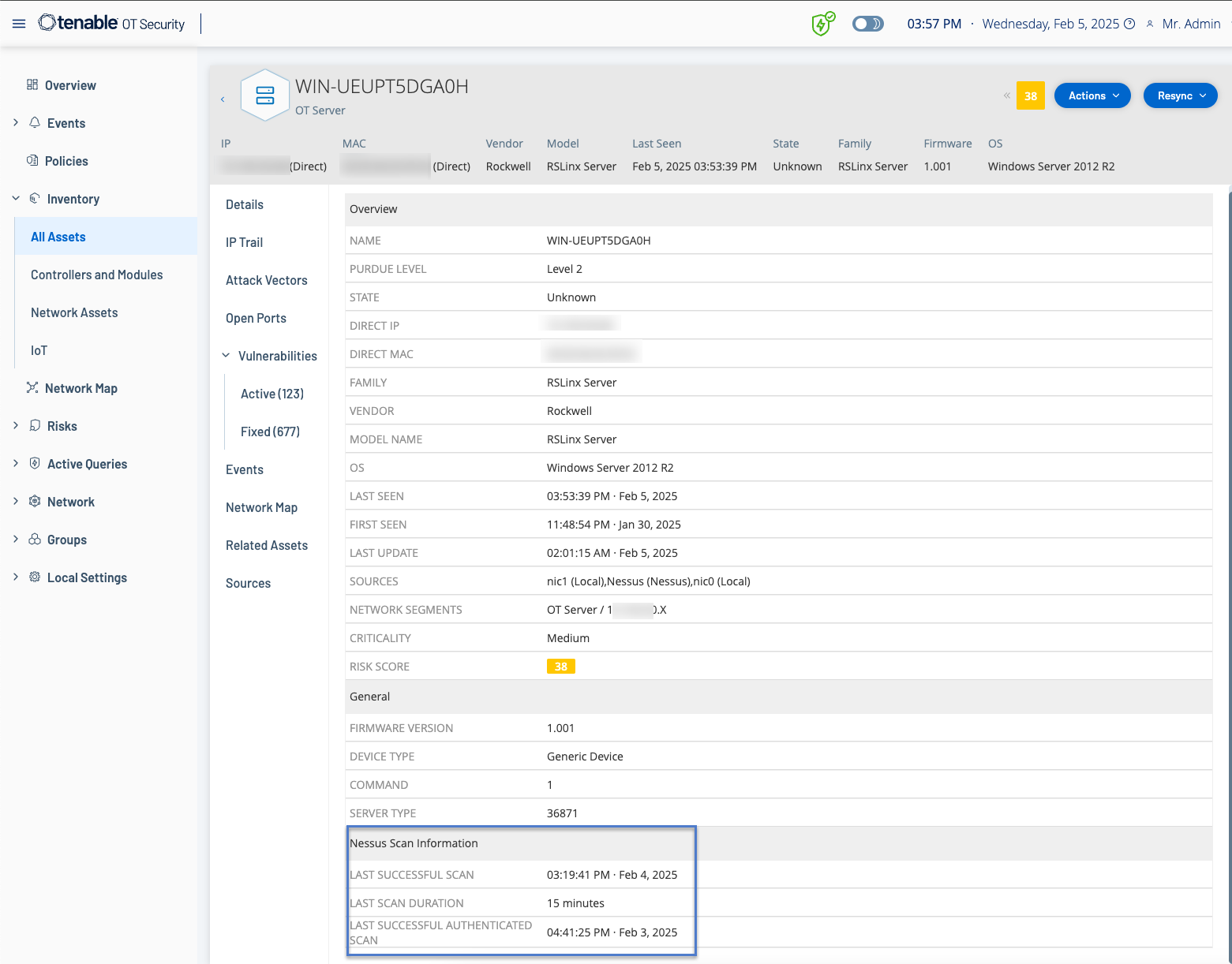

Les informations sur le scan Nessus comprennent les détails suivants pour un scan authentifié :

-

Dernier scan réussi

-

Durée du dernier scan

-

Dernier scan authentifié réussi

Les informations sur le scan Nessus vous aident à :

-

Identifier les assets évalués et non évalués.

-

Comprendre si vos assets sont ciblés par des scans authentifiés ou non authentifiés.

-

Suivre les meilleures pratiques en matière de scan et de gestion des vulnérabilités. Par exemple, vous en effectuant des scans d'évaluation de vulnérabilités sur des assets de type informatique exécutant Windows ou Linux. Les scans, avec ou sans informations d'authentification, permettent d'évaluer la part de la surface d'attaque de votre organisation qui est exposée à la fois en interne et en externe.

Le scan Nessus dans OT Security utilise les mêmes paramètres de politique qu'un scan réseau de base dans Tenable Nessus, Tenable Security Center et Tenable Vulnerability Management. La seule différence réside dans les options de performance de OT Security. Voici les options de performance pour le scan Nessus dans OT Security. Ces options s'appliquent également au scan Nessus de base que vous lancez à partir de la page Inventaire > Tous les assets.

-

5 hôtes simultanés (max.)

-

2 vérifications simultanées par hôte (max.)

-

15 secondes de délai d'expiration pour la lecture réseau

Pour exécuter un scan Nessus de base sur un asset, voir Effectuer un scan Tenable Nessus spécifique à un asset.

Créer un scan de plug-in Nessus

Pour créer un scan de plug-in Nessus :

-

Accédez à Requêtes actives > Gestion des requêtes.

La page Gestion des requêtes actives apparaît.

-

Accédez à Collecte de données > Requêtes actives.

La page Gestion des requêtes actives apparaît.

-

Cliquez sur l'onglet Scans Nessus.

La page Scans Nessus apparaît.

-

Dans le coin supérieur droit, cliquez sur Créer un scan.

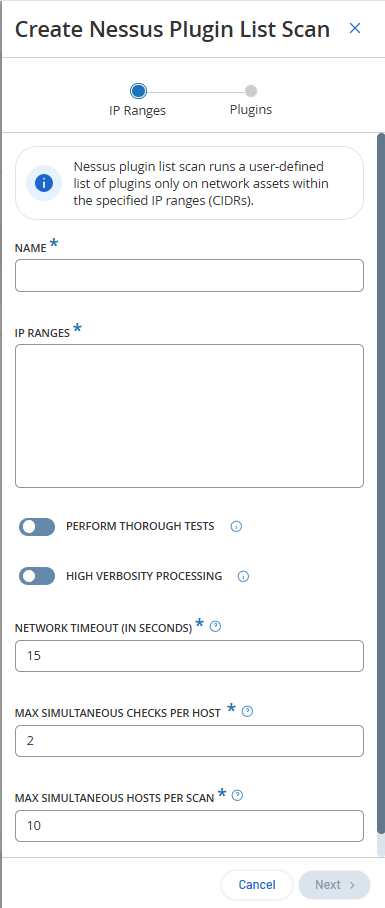

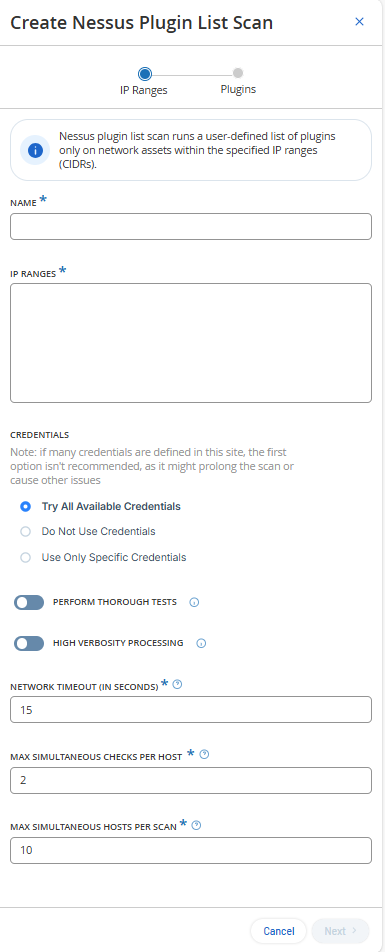

Le panneau Créer un scan de la liste des plug-ins Nessus apparaît.

Remarque : l'image affiche les valeurs par défaut pour la création d'un nouveau scan Nessus. Si vous choisissez d'exécuter le scan avec les valeurs par défaut, le scan s'exécute avec la même configuration que les scans précédents. -

Dans la zone Nom, saisissez le nom du scan Nessus.

-

Dans la zone Plages d'adresses IP, saisissez une plage d'adresses IP ou de CIDR.

-

Sélectionnez l'une des options d'attribution d'informations d'authentification pour le scan Nessus :

-

Ne pas utiliser d'informations d'authentification – Sélectionnez cette option pour exécuter un scan non authentifié.

Conseil : si vous avez plusieurs informations d'authentification configurées, ignorez cette option car elle peut prolonger le scan. -

Essayer toutes les informations d'authentification disponibles — Sélectionnez cette option si vous souhaitez que le scan essaie toutes les informations d'authentification disponibles.

-

Utiliser uniquement des informations d'authentification spécifiques

-

Si vous sélectionnez Utiliser uniquement des informations d'authentification spécifiques, choisissez les informations d'authentification requises dans la liste des informations d'authentification définies dans l'ICP.

-

-

-

(Facultatif) Cliquez sur le curseur Tests approfondis pour activer un scan détaillé.

Remarque : l'option Tests approfondis comprend des plug-ins qui peuvent augmenter la durée du scan. Cependant, lorsqu'elle est activée, cette option aide le scan Nessus à découvrir des détails approfondis tels que les fichiers JAR ou les bibliothèques Python installées. -

(Facultatif) Cliquez sur le curseur Verbosité supérieure pour permettre au scan de fournir des détails supplémentaires sur la vulnérabilité.

Remarque : l'activation de l'option Verbosité supérieure permet au scan de fournir des détails supplémentaires sur la vulnérabilité ou de faciliter la résolution de problèmes liés à une détection du scan. Cette option permet également à Attack Path Analysis de tirer parti des données de connexions de scan Nessus. -

Dans la zone Délai d'attente du réseau (en secondes), saisissez le délai maximal pendant lequel Nessus doit attendre une réponse de l'hôte. Si vous scannez sur un hôte lent, vous pouvez augmenter le nombre de secondes. Le délai d'attente par défaut est de 15 secondes.

-

Dans la zone Nombre maximal de vérifications simultanées par hôte, saisissez le nombre maximal de vérifications que Nessus doit réaliser sur l'hôte. Le nombre de vérifications par défaut est de 2.

-

Dans la zone Nombre maximal d'hôtes simultanés par scan, saisissez le nombre maximal d'hôtes que Nessus peut scanner simultanément. Le nombre d'hôtes par défaut est de 10.

-

Cliquez sur Suivant.

Le volet Plug-ins apparaît.

Remarque : OT Security ne répertorie que les plug-ins spécifiques à l'appareil. Votre licence doit être à jour pour recevoir de nouveaux plug-ins. Pour mettre à jour votre licence, voir Mettre à jour la licence. -

Dans la colonne Nom de la famille du plug-in, sélectionnez les familles de plug-ins requises pour les inclure dans le scan. Dans la colonne de droite, décochez les cases de certains plug-ins au besoin.

Remarque : pour plus d'informations sur les familles de plug-ins Tenable Nessus, voir https://fr.tenable.com/plugins/nessus/families. -

Cliquez sur Enregistrer.

Le nouveau scan Nessus apparaît sur la page Scans Nessus.

Remarque : pour modifier ou supprimer un scan Tenable Nessus existant, effectuez un clic droit sur le scan et sélectionnez Modifier ou Supprimer.

Exécuter un scan de plug-in Nessus

Pour exécuter un scan de plug-in Nessus :

-

Sur la page Scans Nessus, effectuez l'une des actions suivantes :

-

Effectuez un clic droit sur le scan et sélectionnez Exécuter maintenant.

-

Sélectionnez le scan que vous souhaitez exécuter et cliquez sur Actions > Exécuter maintenant.

La boîte de dialogue Approuver le scan Nessus apparaît.

-

-

Si vous savez qu'aucun appareil OT n'est inclus dans le scan, cliquez sur Continuer quand même.

La boîte de dialogue se referme et OT Security enregistre le scan.

-

Pour exécuter le scan, effectuez de nouveau un clic droit sur la ligne du scan et sélectionnez Exécuter maintenant.

La boîte de dialogue Approuver le scan Nessus réapparaît.

-

Cliquez sur Continuer quand même.

OT Security exécute maintenant le scan. Vous pouvez mettre en pause/reprendre, interrompre ou annuler les scans en fonction de leur statut en cours.