Vue d'ensemble de la cyber-exposition

Tenable Identity Exposure offre une visibilité complète sur les faiblesses et les mauvaises configurations de divers fournisseurs d'identité, notamment Active Directory (AD) et Entra ID.

En scannant et en identifiant en continu les faiblesses critiques dans les comptes avec privilèges, les stratégies de mots de passe, les configurations de délégation, etc., Tenable Identity Exposure permet aux organisations de combler les failles de sécurité de manière proactive.

Cet aperçu vous permet de prioriser les problèmes en fonction de leur sévérité, des assets impactés et des détections récentes, garantissant une approche ciblée et efficace de la gestion de la sécurité des identités.

Pour accéder à la page Vue d'ensemble de la cyber-exposition :

-

Dans le volet de navigation de gauche de Tenable Identity Exposure, cliquez sur l'icône du Centre d'exposition

.

. -

Dans le sous-menu, cliquez sur Vue d'ensemble de la cyber-exposition.

La page Vue d'ensemble de la cyber-exposition apparaît.

Informations d'en-tête

-

Nombre de faiblesses : affiche le nombre total de faiblesses détectées.

-

Nouvelles au cours des 7 derniers jours : met en évidence les nouvelles faiblesses détectées la semaine passée.

Liste des faiblesses

Les colonnes suivantes apparaissent dans la liste des faiblesses :

-

Nom de la faiblesse : répertorie les faiblesses ou mauvaises configurations spécifiques détectées. Exemple : « Non protégé contre la délégation », « Nombre de membres privilégiés trop élevé », etc.

-

Description : donne une brève explication du problème. Exemple : « Les comptes privilégiés doivent être protégés… », « Trop de comptes administrateurs sont présents… ».

-

Sévérité : affiche la criticité de chaque faiblesse (critique, élevée, moyenne, faible).

-

Assets impactés : affiche le nombre d'assets affectés par chaque faiblesse.

-

Sources : les systèmes ou plateformes qui ont détecté les données. Ces données peuvent provenir de plusieurs produits.

-

Dernière détection : affiche la dernière fois que chaque faiblesse a été détectée ou signalée. Exemple : « 10 septembre 2024 », « 29 septembre 2024 ».

-

Afficher les détails : vous permet d'afficher des informations supplémentaires sur chaque faiblesse.

Conseil : la flèche « Afficher les détails » vous redirige vers Tenable Inventory. Pour plus de détails sur une faiblesse spécifique, voir Weaknesses (Faiblesses) dans Tenable Inventory.

Remarque : la fonctionnalité Vue d'ensemble de la cyber-exposition affiche actuellement des données liées aux faiblesses en fonction du profil Tenable par défaut et ne reflète pas automatiquement le statut des déviances sur les objets AD que vous avez ajoutés à la liste blanche dans d'autres profils.Par conséquent :

Si vous avez ajouté un objet AD à la liste blanche pour un indicateur d'exposition spécifique (p. ex., « Membre d'un groupe d'administrateurs natif »), la Vue d'ensemble de la cyber-exposition le signalera toujours comme une faiblesse de sécurité si le profil par défaut l'a identifié comme déviant.

Vous pouvez ainsi avoir l'impression que le problème n'a pas été résolu, même si l'objet a déjà été ajouté à la liste blanche sous un profil différent.

Si une mesure de remédiation (telle que la suppression de l'appartenance à un groupe) est prise sur la base des indications de la Vue d'ensemble de la cyber-exposition, l'objet disparaît de la vue. Mais si l'objet était déjà sur liste blanche ailleurs, il est possible que cette mesure ait été facultative.

Options de recherche, de filtrage, d'exportation et d'affichage des colonnes

Dans Vue d'ensemble de la cyber-exposition, une fonction de filtrage permet de limiter ou d'affiner les données affichées en appliquant des critères spécifiques.

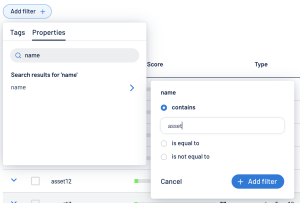

Pour appliquer un filtre à la liste des faiblesses :

-

Dans l'en-tête de la page Vue d'ensemble de la cyber-exposition, cliquez sur l'icône

.

.Le bouton Ajouter un filtre apparaît.

-

Cliquez sur Ajouter un filtre +.

Un menu apparaît.

-

Effectuez l'une des actions suivantes :

-

Pour effectuer une recherche par tag dans la liste des faiblesses, cliquez sur Tags (valable uniquement avec la licence Tenable One et géré dans Tenable Inventory).

-

Pour effectuer une recherche par propriété dans la liste des faiblesses, cliquez sur Propriétés.

-

-

Dans la zone de recherche, saisissez les critères de recherche que vous souhaitez appliquer.

Tenable Inventory affiche une liste d'options en fonction de vos critères.

-

Cliquez sur le tag ou la propriété à utiliser pour filtrer la liste des faiblesses.

Un menu apparaît.

-

Sélectionnez le mode d'application du filtre. Par exemple, si vous souhaitez rechercher une faiblesse dont le nom est « Weakness14 », sélectionnez le bouton radio « contient » et saisissez « Weakness14 » dans la zone de texte.

-

Cliquez sur Ajouter un filtre.

Le filtre apparaît au-dessus de la liste des faiblesses.

-

Répétez ces étapes pour chaque filtre supplémentaire que vous souhaitez appliquer.

-

Cliquez sur Appliquer les filtres.

La page filtre la liste des identités selon les critères désignés.

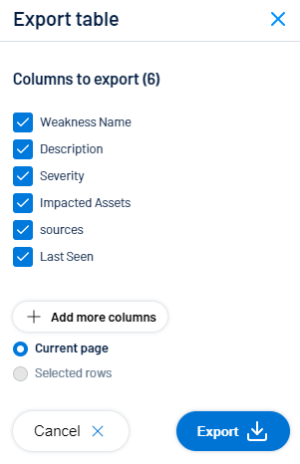

Vous pouvez exporter les données affichées dans le tableau au format Excel.

Pour exporter des données :

-

Dans l'en-tête de la page Vue d'ensemble de la cyber-exposition, cliquez sur l'icône

.

. -

Dans la fenêtre Exporter le tableau, sélectionnez les colonnes à exporter. Vous avez la possibilité d'exporter la page actuelle ou les lignes sélectionnées.

-

Cliquez sur Exporter.

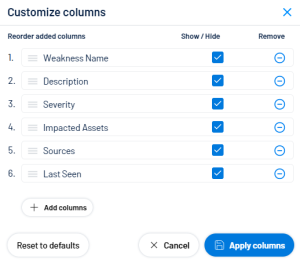

Vous pouvez ajouter, supprimer ou réorganiser des colonnes pour adapter l'affichage à vos préférences. Pour annuler les modifications, vous pouvez toujours rétablir les paramètres par défaut.

Pour personnaliser l'affichage des colonnes :

-

Dans l'en-tête de la page Vue d'ensemble de la cyber-exposition, cliquez sur

.

.La fenêtre Personnaliser les colonnes apparaît.

-

Facultatif :

-

Dans la section Réorganiser les colonnes ajoutées, cliquez sur n'importe quel nom de colonne et faites-le glisser pour réorganiser les colonnes.

-

Dans la section Afficher/Masquer, cochez/décochez les cases pour afficher ou masquer des colonnes du tableau.

-

Dans la section Retirer, cliquez sur (–) pour supprimer définitivement une colonne du tableau.

-

Pour ajouter des colonnes au tableau, cliquez sur Ajouter des colonnes.

La fenêtre Ajouter des colonnes au tableau apparaît.

-

(Facultatif) Utilisez la barre de recherche pour rechercher une propriété de colonne.

La liste des propriétés de colonne est mise à jour en fonction de votre requête de recherche.

-

Cochez la case à côté des colonnes que vous souhaitez ajouter au tableau.

-

Cliquez sur Ajouter.

La colonne apparaît dans la fenêtre Personnaliser les colonnes.

-

-

-

Cliquez sur Appliquer les colonnes.

Tenable enregistre les modifications apportées aux colonnes du tableau.

Affichage par défaut des colonnes

La disposition par défaut des colonnes met en avant les données clés tout en offrant une certaine flexibilité en matière de personnalisation.

- Nom de la faiblesse

-

Description

-

Sévérité

-

Assets impactés

-

Sources

-

Dernière détection

Pour rétablir l'affichage par défaut des colonnes :

-

Cliquez sur Rétablir les réglages par défaut pour réinitialiser toutes les colonnes à leurs valeurs par défaut.