Notes de version Tenable OT Security 2025

Conseil : vous pouvez vous abonner pour recevoir des alertes lors des mises à jour de la documentation Tenable.

Tenable OT Security 4.5.54 (18/12/2025)

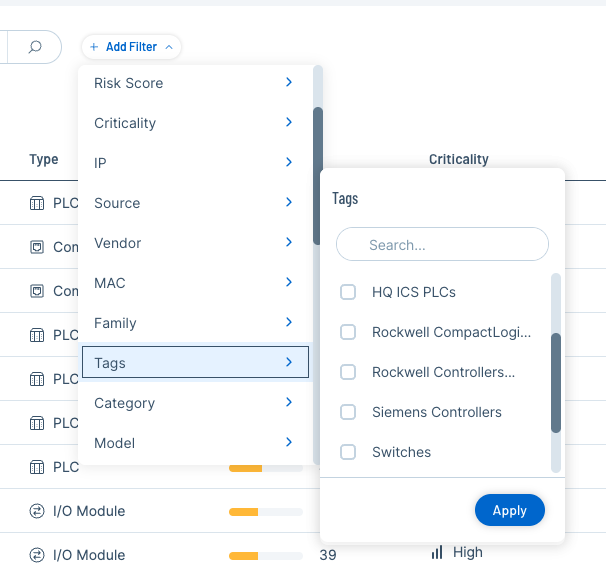

Marquage dynamique des tags d'assets avancé

Vous pouvez maintenant créer des groupes ou des tags basés sur des règles non seulement en fonction des adresses IP de l'asset mais aussi de divers filtres, tels que le type, le score de risque ou la criticité. Vous pouvez appliquer plusieurs filtres à un seul tag. Cette fonctionnalité vous aide à simplifier et à faire évoluer les processus essentiels tels que la priorisation, la création de rapports et les workflows de remédiation. Pour plus d'informations, voir Créer des groupes et des tags d'assets.

Enterprise Manager – Contrôles d'accès basés sur les rôles

OT Security EM (EM) prend désormais en charge les groupes d'utilisateurs d'accès ICP. Ces groupes d'utilisateurs EM sont automatiquement et systématiquement synchronisés avec les groupes d'utilisateurs ICP liés. Ainsi, l'utilisateur EM dispose du rôle exact et de la visibilité de zone définis au niveau ICP.

En tant qu'administrateur, vous pouvez :

-

Attribuer des utilisateurs OT Security EM à des ICP spécifiques à l'aide de groupes d'utilisateurs EM.

-

Hériter des rôles au niveau ICP et de la visibilité de zone sans configuration dupliquée.

-

Limiter l'accès de manière à ce que les utilisateurs ne puissent afficher que les ICP ou les zones pour lesquelles ils disposent d'une autorisation.

-

Améliorer la segmentation de sécurité et limiter l'exposition des informations sensibles du site.

Cette fonctionnalité offre un meilleur contrôle et une meilleure flexibilité sur les environnements multisites. Pour plus d'informations, voir Créer un groupe d'utilisateurs d'accès ICP.

Filtres enregistrés pour l'inventaire et les détections

OT Security propose désormais la fonctionnalité Filtres enregistrés sur les pages Inventaire, Détections > Vulnérabilité et Détections > Violations de politique. Vous pouvez ainsi enregistrer des vues filtrées spécifiques pour y revenir rapidement. Pour plus d'informations, voir Enregistrer un filtre.

Centre de ressources désormais disponible dans Enterprise Manager

OT Security EM inclut désormais le Centre de ressources qui vous donne accès aux nouvelles annonces de fonctionnalités et aux ressources à partir de l'interface OT Security EM.

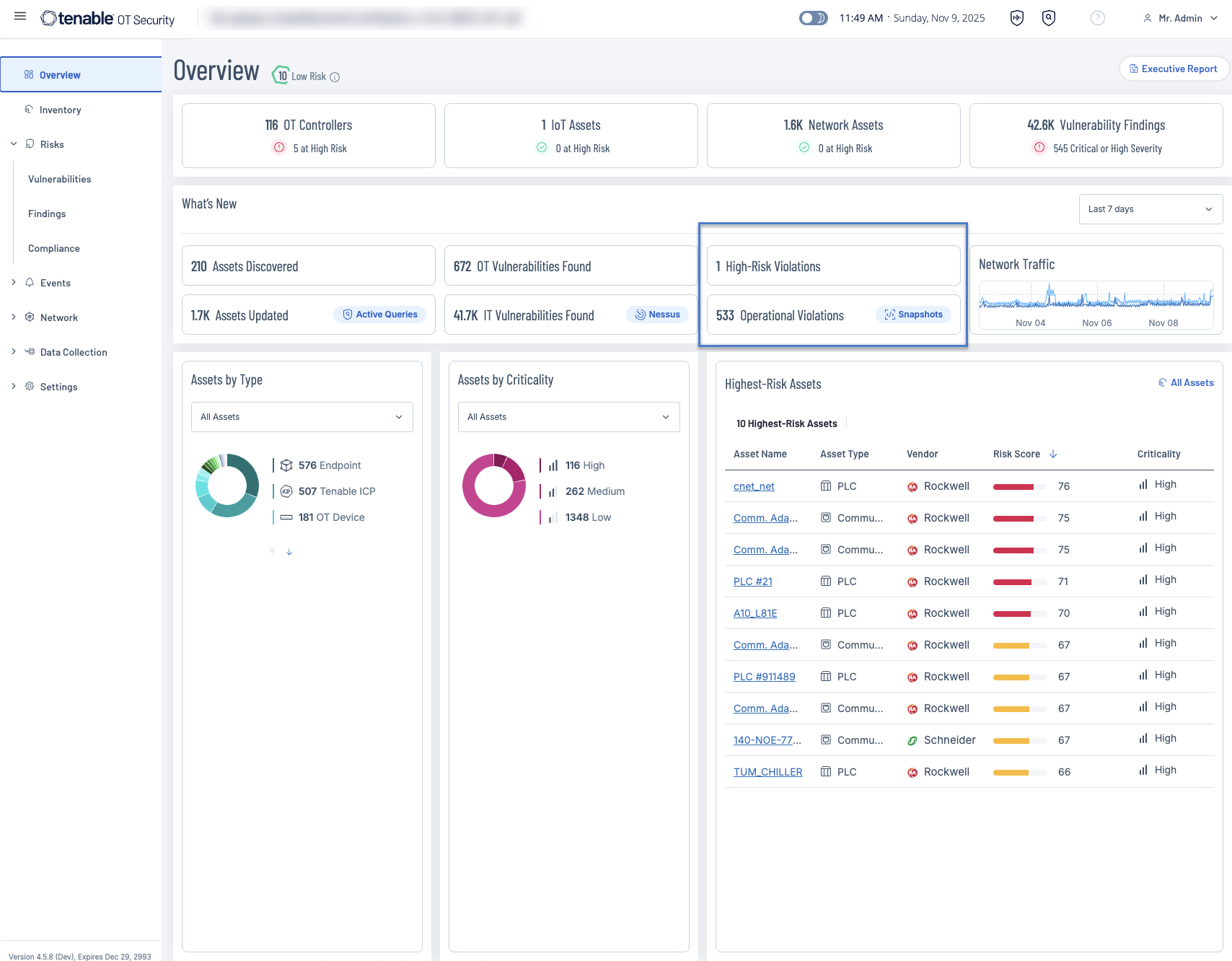

Nouveaux widgets de détections de violation de politique dans le dashboard Vue d'ensemble de OT Security

Les widgets suivants remplacent les anciens widgets d'événements, permettant une meilleure séparation des risques de sécurité critiques des problèmes opérationnels non critiques :

-

Violations à haut risque

-

Exceptions opérationnelles

Prise en charge de la norme CEI 61850

OT Security prend désormais en charge le protocole CEI 61850 pour améliorer la visibilité des environnements de sous-station électrique et de réseau d'alimentation.

Cette mise à jour améliore la détection passive de vos appareils électronique intelligents (IED). OT Security identifie et classe désormais ces assets critiques en écoutant le trafic réseau, ce qui évite de recourir trop souvent aux scans actifs et offre une visibilité plus détaillée et plus sûre sur vos réseaux de production et de distribution d'énergie.

Nouveau mappage sur le dashboard Conformité (CEI 62443-3-3 et NIST-CSF)

Le dashboard Conformité inclut désormais un nouveau mappage pour les cadres industriels suivants :

-

CEI 62443-3-3 : norme internationale définissant les exigences de sécurité du système dans les systèmes d'automatisation et de contrôle industriels (IICS).

-

NIST Cybersecurity Framework (CSF) : ensemble de bonnes pratiques reconnues dans le monde entier visant à aider les organisations à gérer et à réduire le risque de cyber-sécurité.

Vous pouvez désormais directement mapper les données et les politiques de vos assets à ces contrôles-cadres spécifiques pour pouvoir facilement suivre et mesurer votre conformité à ces normes du secteur, mais aussi créer des rapports connexes.

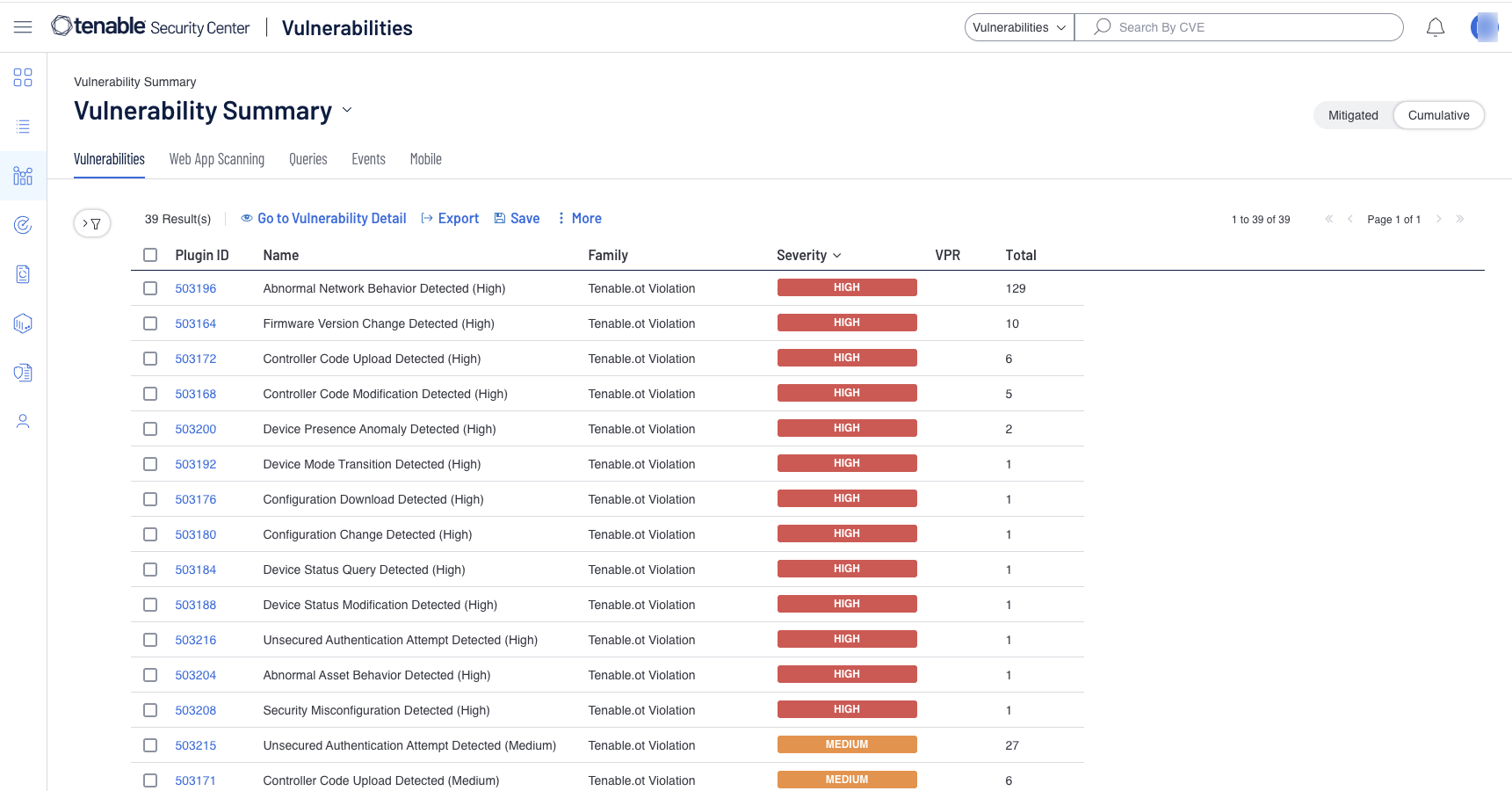

Afficher les violations de politique dans Tenable Security Center

Vous pouvez désormais afficher les violations de politique de OT Security directement dans vos dashboards Tenable Security Center. Cette mise à jour transmet à votre plateforme de sécurité centrale les détections spécifiques à l'OT, telles que les accès non autorisés, les connexions infructueuses et les changements de configuration risqués. Votre Centre d'opérations de sécurité (SOC) et vos équipes de sécurité informatique bénéficient ainsi d'une vue unifiée des vulnérabilités OT et des problèmes de politiques OT.

Prise en charge des indicateurs de fonctionnalité

OT Security inclut désormais l'infrastructure centrale pour la prise en charge des indicateurs de fonctionnalité, permettant ainsi à Tenable d'activer ou de désactiver des fonctionnalités spécifiques en fonction de vos besoins.

Connecteurs IoT – Amélioration de la stabilité et VMS Genetec via l'API

Stabilité du moteur central : le moteur de OT Security a été mis à jour vers une nouvelle version majeure qui améliore la stabilité et la fiabilité pour tous les agents IoT connectés et les connexions à l'API distante.

Prise en charge de la nouvelle API distante : OT Security prend désormais en charge le système de gestion de vidéo (VMS) Genetec à l'aide de l'API distante. Cette intégration permet l'envoi de données pour les assets gérés par Genetec.

Inventaire et détections des assets – Filtrage sur l'ID de l'asset

Vous pouvez désormais effectuer une recherche directe ou une requête de filtrage sur le champ ID de l'asset sur les interfaces Inventaire des assets et Détections.

Vulnérabilités

Tenable identifie plusieurs nouvelles vulnérabilités dans cette version. Voir la liste complète ici (en anglais).

Nouvelle couverture du moteur de prise d'empreinte numérique d'appareil (DFE) de Tenable OT Security

| Fournisseur | Produit |

|---|---|

| ABB | Contrôleurs CMC Contronic |

| ANDRITZ HYDRO GmbH | HIPASE |

| Barco | Systèmes de collaboration ClickShell |

| Brother | Imprimantes |

| Delta Controls | enteliBUS (EBMGR/EBCON) |

| Electro-Voice | Contrôleur Netmax N8000 |

| General Electric | Relais universels Multiline |

| Generex | CS141 |

| HP (HPE) | iLO (Integrated Lights-Out) |

| Lexmark | Imprimantes |

| Murrelektronik | Modules d'E/S IMPACT67 |

| Phoenix Contact | FL Switch EP 7400 |

| Ruckus Wireless | Commutateurs ICS Ethernet |

| Schneider | Passerelles EcoStruxure Panel Server |

| Schneider | PowerLogic PM série 3000/5000/8000 |

| Socomec | Système de contrôle d'isolement ISOM AL |

-

Ensemble de plug-ins Nessus : 202512062114

-

Ensemble de règles de détection des menaces IDS : 202512072338

-

Version du moteur de prise d'empreinte numérique d'appareil (DFE) : 202512032234

| Correctif | ID de défaut |

|---|---|

| OT Security a résolu un problème qui interdisait la présence de barres obliques (/) dans les noms de groupes d'assets. Vous pouvez désormais utiliser une barre oblique dans les noms de groupes d'assets. | S/O |

| OT Security classe désormais correctement les tentatives de connexion FTP, ce qui empêche les faux positifs et détecte les échecs d'authentification réels. | 02033321 |

| Les appareils Rockwell Startix affichent désormais correctement la version du firmware Cisco IOS ou Switch (via SNMP) au lieu de la version du firmware CIP. | 02259051 |

| OT Security conserve désormais correctement la valeur Dernière détection pour les assets déconnectés ou mis hors service et ne met plus à jour cette valeur vers l'heure actuelle lorsque vous effectuez une recherche DNS ou lorsque le système détecte passivement les messages DNS. | S/O |

Pour plus d'informations sur les API OT Security, voir la documentation des API (en anglais).

Enum value UserManagement was removed from enum Capability

Enum value AlreadyExists was removed from enum ErrorCategory

Enum value BothApiKeyAndUserCredentials was removed from enum ErrorCategory

Enum value ContentTooBig was removed from enum ErrorCategory

Enum value FailedToAbortOtAgentScan was removed from enum ErrorCategory

Enum value FailedToApproveOtAgent was removed from enum ErrorCategory

Enum value FailedToCanUpdateIcp was removed from enum ErrorCategory

Enum value FailedToDeleteOtAgent was removed from enum ErrorCategory

Enum value FailedToEditOtAgentSchedule was removed from enum ErrorCategory

Enum value FailedToGetLatestVersion was removed from enum ErrorCategory

Enum value FailedToGetOSUpdates was removed from enum ErrorCategory

Enum value FailedToLaunchOtAgentScan was removed from enum ErrorCategory

Enum value FailedToUpdateIcp was removed from enum ErrorCategory

Enum value FailedToUpdateOtAgent was removed from enum ErrorCategory

Enum value IcpFeedUpdateSkipped was removed from enum ErrorCategory

Enum value IcpUpdateStatus was removed from enum ErrorCategory

Enum value IotConnectorIpNotAllowed was removed from enum ErrorCategory

Enum value MissingCredentials was removed from enum ErrorCategory

Enum value MissingEmAddress was removed from enum ErrorCategory

Enum value MissingPassword was removed from enum ErrorCategory

Enum value Processing was removed from enum ErrorCategory

Enum value UpdateTimeout was removed from enum ErrorCategory

Enum value parentFindingId was added to enum AggregationsAssetsField

Enum value policyHitCategory was added to enum AggregationsAssetsField

Enum value policyHitType was added to enum AggregationsAssetsField

Enum value AuthServers was added to enum Capability

Enum value Roles was added to enum Capability

Enum value UserGroups was added to enum Capability

Enum value UserInfo was added to enum Capability

Enum value Users was added to enum Capability

Enum value Zones was added to enum Capability

Enum value AlreadyInProgress was added to enum ErrorCategory

Enum value Disconnected was added to enum ErrorCategory

Enum value EntityNotFound was added to enum ErrorCategory

Enum value FileTooBig was added to enum ErrorCategory

Enum value InvalidRequest was added to enum ErrorCategory

Enum value IpNotAllowed was added to enum ErrorCategory

Enum value MissingFormFields was added to enum ErrorCategory

Enum value OtAgentStatusNotSuitable was added to enum ErrorCategory

Enum value Criticality was added to enum FormatType

Enum value Vendor was added to enum FormatType

Enum value Genetec was added to enum IotConnectorType

Argument emIcpUserGroupIds: [String!] added to field Mutation.editEmUserGroup

Argument emIcpUserGroupIds: [String!] added to field Mutation.editUserGroup

Argument filter: AssetGroupExpressionsParams added to field Mutation.newAssetGroup

Argument emIcpUserGroupIds: [String!] added to field Mutation.newEmUserGroup

Argument emIcpUserGroupIds: [String!] added to field Mutation.newUserGroup

Argument filter: AssetGroupExpressionsParams added to field Mutation.setAssetGroup

Enum value parentFindingId was added to enum PolicyHitAggregationField

Enum value Alert was added to enum RunStatus

Field filter was added to object type AssetFunction

Field isStaticType was added to object type AssetFunction

Field filter was added to interface AssetGroup

Field isStaticType was added to interface AssetGroup

Type AssetGroupExpressionsParams was added

Type AssetGroupFilter was added

Type AssetGroupFilterConnection was added

Type AssetGroupFilterEdge was added

Field enumName was added to object type AssetLayoutField

Field filter was added to object type AssetList

Field isStaticType was added to object type AssetList

Field filter was added to object type AssetTypeFamilyGroup

Field isStaticType was added to object type AssetTypeFamilyGroup

Type BacnetObjType was added

Field emUserGroupsMapping was added to object type EmUserGroup

Field sitesUserGroups was added to object type EmUserGroup

Type FilterGroup was added

Type GenetecAddOptionsParams was added

Type GenetecConnector was added

Type GenetecEditOptionsParams was added

Field filter was added to object type IpList

Field isStaticType was added to object type IpList

Field filter was added to object type IpRange

Field isStaticType was added to object type IpRange

Field addGenetecIotConnector was added to object type Mutation

Type for argument roles on field Mutation.editEmUserGroup changed from [String!]! to [String!]

Field editGenetecIotConnector was added to object type Mutation

Type for argument roles on field Mutation.editUserGroup changed from [String!]! to [String!]

Type for argument roles on field Mutation.newEmUserGroup changed from [String!]! to [String!]

Type for argument roles on field Mutation.newUserGroup changed from [String!]! to [String!]

Field PolicyFinding.policyHits is deprecated

Field PolicyFinding.policyHits has deprecation reason Will fail for too many hits, use the paginated events api instead

Directive deprecated was added to field PolicyFinding.policyHits

Field PortGroup.displayTag is deprecated

Field PortGroup.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field PortGroup.displayTag

Field ProtocolGroup.displayTag is deprecated

Field ProtocolGroup.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field ProtocolGroup.displayTag

Field filterGroup was added to object type Query

Field sitesUserGroups was added to object type Query

Field sitesUserGroupsRaw was added to object type Query

Type RawSitesUserGroupsObjComplexFieldParams was added

Type RawSitesUserGroupsObjComplexFieldParamsComplexFields was added

Type RawSitesUserGroupsObjComplexGroupingParams was added

Type RawSitesUserGroupsObjComplexGroupingParamsComplexFields was added

Field RecurringGroup.displayTag is deprecated

Field RecurringGroup.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field RecurringGroup.displayTag

Field RuleGroup.displayTag is deprecated

Field RuleGroup.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field RuleGroup.displayTag

Field ScheduleFunction.displayTag is deprecated

Field ScheduleFunction.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field ScheduleFunction.displayTag

Field ScheduleGroup.displayTag is deprecated

Field ScheduleGroup.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field ScheduleGroup.displayTag

Field filter was added to object type SegmentGroup

Field isStaticType was added to object type SegmentGroup

Type SiteUserGroup was added

Type SiteUserGroupConnection was added

Type SiteUserGroupEdge was added

Type SitesUserGroupsExpressionsParams was added

Type SitesUserGroupsField was added

Type SitesUserGroupsSortParams was added

Type SitesUserGroupsSortParamsComplexFields was added

Type SwitchMode was added

Field TagGroup.displayTag is deprecated

Field TagGroup.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field TagGroup.displayTag

Field TimeInterval.displayTag is deprecated

Field TimeInterval.displayTag has deprecation reason Relevant only on asset group fields

Directive deprecated was added to field TimeInterval.displayTag

Field emUserGroupsMapping was added to object type UserGroup

Les noms de fichiers et les sommes de contrôle MD5 ou SHA-256 sont publiés sur la page des téléchargements de OT Security.

Tenable OT Security 4.4.45 SP1 (03/11/2025)

| Correctif | ID de défaut |

|---|---|

| OT Security fait désormais en sorte que les assets affichent les tags pertinents lors de l'activation de l'ajout de tags. | S/O |

| OT Security a résolu un problème qui empêchait les mises à niveau vers la version 4.4 en raison du nombre d'assets dans Détections, qui dépassait la limite PostgreSQL. | 02341437 |

| OT Security prolonge le délai d'attente de configuration de l'agent OT à 10 secondes. Grâce à cette extension, l'agent se lance correctement dans les environnements aux ressources limitées, sans erreur d'expiration du délai. | S/O |

Tenable OT Security 4.4.39 (25/09/2025)

Les autorisations ne sont pas entièrement appliquées pour la nouvelle fonctionnalité Violations de politique sous Détections. Par conséquent, il est possible que des violations de politique soient affichées pour des assets situés en dehors des zones configurées de votre groupe d'utilisateurs. Cela n'affecte pas les comptes administrateurs.

Envoi de tags d'assets OT à Tenable One et Tenable Security Center

OT Security transmet désormais les tags ou les groupes dynamiques créés pour les assets à la plateforme Tenable One. Cela permet d'aligner le contexte des assets OT sur les workflows informatiques et les rapports dans Tenable One et Tenable Security Center.

Importation de fichiers de projet PLC

Vous pouvez désormais charger des fichiers de projet PLC pour enrichir l'inventaire des assets avec des informations plus approfondies, et ainsi réduire l'utilisation de requêtes actives. Dans les secteurs critiques tels que l'énergie, la chimie et le nucléaire, cette approche offre un moyen sûr d'enrichir les données d'asset tout en minimisant l'interaction avec des appareils actifs. Actuellement, cette méthode est compatible avec Rockwell Automation et prendra bientôt en charge d'autres fournisseurs. Pour plus d'informations, voir Rockwell Project Files (Fichiers de projet Rockwell).

Fusion d'assets

Vous pouvez désormais fusionner des assets en doublon (pare-feux, PC en multi-homing, etc.) directement à partir de l'inventaire. Cela permet d'obtenir un inventaire plus précis et organisé qui reflète l'état réel des assets au sein de l'environnement. Pour plus d'informations, voir Merge Assets (Fusionner les assets).

Nouveaux workflow et dashboard Violations de politiques

Cette version introduit un workflow rationalisé pour gérer les détections de violation de politique signalées par OT Security, telles que le démarrage/l'arrêt d'un PLC, les chargements de projet et la détection d'intrusion. Cette mise à jour réduit considérablement le volume des journaux d'événements liés aux politiques à consulter, pour que vous puissiez vous concentrer sur les événements les plus pertinents. Le dashboard Violations de politiques apporte une visibilité accrue sur les violations actives, simplifie le tri et accélère l'approbation grâce à un processus plus rapide et intuitif d'application des politiques et d'investigation. Pour plus d'informations, voir Policy Violations (Violations de politiques).

Découverte automatique des sous-réseaux

OT Security découvre désormais automatiquement les sous-réseaux à l'aide d'une nouvelle requête active qui collecte les informations des appareils réseau et utilise les paramètres Réseau surveillé et Réseau dupliqué existants. Vous pouvez utiliser la nouvelle colonne Sous-réseau de la page Inventaire pour effectuer une recherche et un filtrage par sous-réseau.

Cette transition remplace la colonne et la page de configuration Segments réseau. Il s'agissait de champs basés sur une chaîne de caractères qui reposaient sur l'adresse IP et le type, mais qui n'étaient pas de véritables entités réseau. La nouvelle conception est un modèle cohérent et basé sur le CIDR (Classless Inter-Domain Routing). Ce modèle basé sur le CIDR sert de base à la visualisation de la segmentation.

Les groupes Segment réseau existants sont automatiquement convertis en Groupes d'assets, car ils fonctionnent justement comme des listes d'adresses IP regroupées sous une étiquette.

Amélioration du flux d'intégration OT

Lors d'une nouvelle installation, le système vous accompagne désormais dans la configuration des paramètres réseau avant que la surveillance ne commence. Par défaut, la surveillance passive est désactivée pour éviter un trop grand nombre d'alertes initiales. Le système vous invite à modifier les paramètres du réseau avant d'activer la surveillance passive. Grâce à cette approche, la configuration initiale devient plus simple et les alertes non pertinentes sont moins nombreuses pendant la première phase de déploiement.

Prise en charge propriétaire d'OT – Foxboro DCS

OT Security peut désormais détecter les composants Foxboro DCS, essentiels dans les opérations d'usine, à l'aide d'une empreinte numérique passive. Foxboro est un système de contrôle distribué très répandu, capable de gérer les opérations d'usine entières. Comme ces systèmes reposent sur des communications propriétaires, ils ont toujours été difficiles à interpréter et à surveiller. Avec cette mise à jour, vous pouvez acquérir une visibilité totale sur les environnements Foxboro, découvrir les assets et les inclure dans la surveillance de sécurité.

Prise en charge de VXLAN

OT Security prend désormais en charge VXLAN, qui permet d'analyser le trafic des réseaux virtuels et cloud modernes qui emploient VXLAN pour la segmentation et la superposition du réseau. Vous bénéficiez ainsi d'une visibilité totale sur le trafic est-ouest au sein des réseaux virtuels, sans avoir à modifier l'environnement. Vous pouvez désormais obtenir le même niveau de détail dans la surveillance et les renseignements de sécurité sur l'ensemble de votre environnement, y compris si vous adoptez des architectures évolutives et définies par logiciel.

Gestion améliorée des capteurs – Scan multiport

OT Security ICP prend désormais en charge l'écoute simultanée de plusieurs interfaces réseau via une option de configuration simplifiée. Auparavant, il fallait une entrée de ligne de commande complexe, difficile à gérer et propice aux erreurs. Grâce à cette amélioration, vous pouvez capturer le trafic de différents segments de réseau sans configuration supplémentaire.

Prise en charge améliorée du téléchargement de code Yokogawa

OT Security prend désormais en charge les opérations de téléchargement de code en ligne dans Yokogawa et a résolu les problèmes existants concernant le téléchargement de code hors ligne.

Vulnérabilités

Tenable identifie plusieurs nouvelles vulnérabilités dans cette version. Voir la liste complète ici (en anglais).

| Correctif | ID de défaut |

|---|---|

| OT Security déclenche désormais des événements pour toutes les communications non autorisées et les politiques de déviation de la base de référence avec leurs propres adresses IP cibles. | S/O |

| Augmentation du délai d'attente par défaut d'EM à 4 minutes pour éviter l'expiration du délai d'attente des requêtes de télémétrie ICP. | S/O |

| Dans la configuration des ports fractionnés, OT Security lit désormais correctement la passerelle par défaut pour les requêtes actives, évitant ainsi les boucles de routage. | S/O |

Pour plus d'informations sur les API OT Security, voir la documentation des API (en anglais).

Enum value Fixed was removed from enum FindingStatus

Type PolicyFindingField was removed

Input field PolicyFindingsExpressionsParams.field changed type from PolicyFindingField to DetailedPolicyFindingField

Input field PolicyFindingsSortParams.field changed type from PolicyFindingField to DetailedPolicyFindingField

Input field PolicyFindingsSortParamsComplexFields.field changed type from PolicyFindingField to DetailedPolicyFindingField

Enum value subnets was added to enum AggregationsAssetsField

Enum value subnets was added to enum AssetField

Enum value ProjectFile was added to enum AssetSourceType

Enum value CipFlexBus was added to enum ConnectionType

Enum value SubnetsDiscovery was added to enum DiscoveryQueryTypes

Enum value MergeConflict was added to enum ErrorCategory

Enum value Resolved was added to enum FindingStatus

Enum value SubnetsDiscovery was added to enum FirewallOpType

Enum value Enum was added to enum FormatType

Enum value subnets was added to enum LinkField

Enum value SubnetsDiscovery was added to enum OpType

Enum value subnets was added to enum PluginsAssetsField

Enum value FOXBORO was added to enum ProtocolSuperType

Enum value FOXBORO was added to enum ProtocolType

Enum value VXLAN was added to enum ProtocolType

Enum value VXLAN_CORRUPT was added to enum ProtocolType

Enum value ProjectFile was added to enum RelationshipType

Enum value assetSubnets was added to enum findingField

Field subnets was added to object type Asset

Type AssetRelationshipNestingFlexBusDetails was added

Type AssetRelationshipProjectFileDetails was added

Type DetailedPolicyFindingField was added

Field findingId was added to object type Event

Field subnets was added to object type LeanAsset

Field editSubnetsDiscoveryQuery was added to object type Mutation

Field mergeAssets was added to object type Mutation

Field Mutation.resolveEvent is deprecated

Field Mutation.resolveEvent has deprecation reason Replaced with resolveFindings

Directive deprecated was added to field Mutation.resolveEvent

Field Mutation.resolveEvents is deprecated

Field Mutation.resolveEvents has deprecation reason Replaced with resolveFindings

Directive deprecated was added to field Mutation.resolveEvents

Field resolveFindings was added to object type Mutation

Field usageInfo was added to object type Origin

Field usageInfo was added to object type OtAgentDetails

Field activeHits was added to object type PolicyFinding

Field activePolicyHits was added to object type PolicyFinding

Field assetsCriticalities was added to object type PolicyFinding

Field assetsFamilies was added to object type PolicyFinding

Field assetsLocations was added to object type PolicyFinding

Field assetsModels was added to object type PolicyFinding

Field assetsPurdueLevels was added to object type PolicyFinding

Field assetsTags was added to object type PolicyFinding

Field assetsTypes was added to object type PolicyFinding

Field assetsVendors was added to object type PolicyFinding

Field category was added to object type PolicyFinding

Field comment was added to object type PolicyFinding

Field dstAssets was added to object type PolicyFinding

Field dstIps was added to object type PolicyFinding

Field dstNames was added to object type PolicyFinding

Field firstHitTime was added to object type PolicyFinding

Field lastHitId was added to object type PolicyFinding

Field lastHitTime was added to object type PolicyFinding

Field mitreTactics was added to object type PolicyFinding

Field mitreTechniques was added to object type PolicyFinding

Field pluginDescription was added to object type PolicyFinding

Field pluginId was added to object type PolicyFinding

Field pluginName was added to object type PolicyFinding

Field pluginSolution was added to object type PolicyFinding

Field pluginSynopsis was added to object type PolicyFinding

Field policy was added to object type PolicyFinding

Field policyTitle was added to object type PolicyFinding

Field protocols was added to object type PolicyFinding

Field resolvedHits was added to object type PolicyFinding

Field resolvedOn was added to object type PolicyFinding

Field resolvedUser was added to object type PolicyFinding

Field srcAssets was added to object type PolicyFinding

Field srcIps was added to object type PolicyFinding

Field srcNames was added to object type PolicyFinding

Field trend was added to object type PolicyFinding

Type PolicyFindingTrend was added

Field canUploadProjectFile was added to object type Query

Field policyFindingsRaw was added to object type Query

Type RawPolicyFindingsComplexFieldParams was added

Type RawPolicyFindingsComplexFieldParamsComplexFields was added

Type RawPolicyFindingsComplexGroupingParams was added

Type RawPolicyFindingsComplexGroupingParamsComplexFields was added

Field usageInfo was added to object type SensorDetails

Tenable OT Security 4.3.74 (19/08/2025)

Les administrateurs OT Security doivent vérifier l'accès SSH ou Cockpit sur les appliances Tenable Core virtuelles et physiques. Les comptes administrateurs peuvent devenir inaccessibles si vous ne vous connectez pas et ne mettez pas régulièrement à jour votre mot de passe. Pour plus d'informations, voir Leveraging the Remote Unlock Feature in Tenable Core (Utilisation de la fonction de déverrouillage à distance dans Tenable Core).

Agent OT pour Windows

L'agent OT est une nouvelle application pour Windows qui étend la visibilité de OT Security. Elle permet une découverte sûre et active des assets OT dans les zones où le déploiement de capteurs traditionnel n'est pas possible en raison de contraintes d'échelle ou de ressources. Les agents OT légers exécutés sur des appareils Windows (par exemple, les stations de travail ingénieur, les IHM et les passerelles basées sur Windows) aident à pallier le manque de visibilité en identifiant les systèmes OT/IoT critiques et les appareils intégrés. Chaque asset découvert par l'agent est associé à cet agent en tant que source de découverte. Pour plus d'informations, voir Agents OT.

Gestion des agents OT

Vous pouvez utiliser la page OT Agent management (Gestion des agents OT) dans Collecte de données > Sources de données > Agents pour configurer et lancer les évaluations des agents OT. Sur cette page, les comptes administrateurs et superviseurs peuvent attribuer des plages d'adresses IP pour la découverte des assets basée sur les agents OT, planifier des exécutions et désigner les informations d'authentification à utiliser. Pour plus d'informations, voir Agents OT.

Amélioration de l'intégration des détections et des données OT dans Tenable One

OT Security signale désormais les événements liés aux politiques dans Tenable One en tant que détections, qui concernent le ou les assets impliqués dans l'événement lié aux politiques. Auparavant, les événements liés aux politiques n'étaient visibles que dans OT Security ou un serveur syslog. Les utilisateurs de Tenable One peuvent désormais filtrer les détections « Tenable.ot Violations » (Violations Tenable.ot), si des événements liés aux politiques sont signalés pour les assets. Pour activer cette fonctionnalité, contactez l'assistance Tenable.

Groupes d'assets et tags

Vous pouvez désormais utiliser des groupes d'assets dans divers domaines de OT Security. Les tags sont une nouvelle forme de groupes d'assets qui peuvent être utilisés et interrogés en dehors de l'éditeur d'événements liés aux politiques. La nouvelle fonctionnalité d'ajout de tags aux assets étend les fonctions de tags aux groupes prédéfinis et aux types de groupes existants (Sélection, Plage IP, Liste d'IP). La colonne Tags est visible par défaut sur la vue d'inventaire, mais elle reste vide jusqu'à ce que vous activiez l'option Afficher un tag pour les groupes d'assets prédéfinis ou créés par les utilisateurs. Pour plus d'informations, voir Groupes d'assets et tags.

Enterprise Manager – Mises à jour de contenu centralisées

Les utilisateurs d'OT Security EM (EM) peuvent désormais gérer et lancer de manière centralisée les mises à jour de contenu, telles que les plug-ins, l'IDS et le DFE, pour toutes les ICP gérées sur la page ICP. Ces mises à jour, y compris la couverture du plug-in de vulnérabilité, les règles de détection d'intrusion et les profils de détection d'appareils nouveaux ou améliorés, sont régulièrement fournies via le flux de contenu en ligne Tenable. Les administrateurs EM peuvent désormais planifier ou effectuer des mises à jour à la demande d'ICP spécifiques ou de plusieurs ICP à l'aide d'opérations de mise à jour en bloc. Pour plus d'informations, voir Manage Data Updates (Gérer les mises à jour de données).

Service de réinitialisation des comptes Tenable Core après expiration

Lorsqu'un compte administrateur expire, Tenable Core bloque l'accès au compte et à SSH. Le nouvel utilitaire de déverrouillage à distance restaure l'accès pour vous permettre de vous connecter et de mettre à jour les paramètres du compte. Cet utilitaire permet à une ICP de déverrouiller ses capteurs connectés à distance et à un Enterprise Manager (EM) OT Security de faire de même avec ses ICP connectées, dans le cas où l'utilisateur SSH ou Tenable Core (Cockpit) a été verrouillé en raison de l'expiration du mot de passe. Pour plus d'informations, voir l'article de la base de connaissances : Leveraging the Remote Unlock Feature in Tenable Core (Utilisation de la fonction de déverrouillage à distance dans Tenable Core).

Pagination du journal système

Le chargement de la page Journaux système était ralenti pour les sites associés à des milliers d'événements de journal système. La pagination de ces journaux améliore désormais considérablement la réactivité de cette page lorsque de nombreux événements de journal doivent être affichés.

Nouveauté de l'inventaire – Numéros de série

La page Inventaire prend désormais en charge une nouvelle colonne intitulée Numéro de série, qui est également incluse dans toutes les exportations CSV de l'inventaire. Vous pouvez également utiliser la colonne Numéro de série pour effectuer une recherche et filtrer le tableau d'inventaire.

Nouveauté de l'inventaire – Recherche par ID d'instance BACnet

Vous pouvez désormais utiliser la barre de recherche rapide sur la page Inventaire pour trouver des contrôleurs de système de gestion technique du bâtiment (BMS) en recherchant leurs ID d'instance BACnet.

Nouveaux éléments de l'UX – Panneaux latéraux sensibles

OT Security inclut désormais un nouveau panneau latéral réactif qui vous permet d'examiner et d'explorer en détail la page actuelle tout en conservant en arrière-plan le contexte de la page précédente. Cela vous permet de voir diverses détections et données sans revenir dans le navigateur et repartir de la liste déroulante. Ce panneau latéral est désormais disponible pour la page Vulnérabilités détectées, et il vous permet d'explorer efficacement la page tout en conservant votre workflow actuel.

Refonte de la page Capteurs

Dans le cadre des améliorations continues de l'interface utilisateur, la page Sources de données > Capteurs inclut désormais un nouveau tableau et un nouveau style qui correspondent aux pages Inventaire et Détections.

Nouveaux éléments de l'UX – Raccourcis de l'aide contextuelle

L'en-tête de plusieurs pages inclut désormais une icône de raccourci qui vous redirige directement vers la documentation produit correspondante dans un nouvel onglet.

Pour afficher la documentation correspondant à votre version de OT Security, vous pouvez utiliser le sélecteur de version pour choisir la version dont vous avez besoin.

Vulnérabilités

Tenable identifie plusieurs nouvelles vulnérabilités dans cette version. Voir la liste complète ici (en anglais).

Nouvelle couverture du moteur de prise d'empreinte numérique d'appareil (DFE) de Tenable OT Security

| Fournisseur | Produit |

|---|---|

| B&R Automation | Contrôleurs |

| Cisco | Commutateurs catalyst (améliorations) |

| Eaton | Cartes Power Xpert Gateway |

| Indu-Sol | Commutateurs industriels PROmesh P |

| Ingeteam | Contrôleurs INGESYS IC |

| Keyence | Scanners laser de sécurité (série SR-V) |

| Lantronix | Ponts Série-Ethernet IntelliLog-I/O |

| Schneider Electric | Série PowerLogic ION |

| Schneider Electric | PowerLogic ION 7300 Series |

| Schneider Electric | PowerLogic EGX |

| Correctif | ID de défaut |

|---|---|

| La page Événements n'expire plus lors du chargement de plusieurs millions de requêtes. | S/O |

| OT Security garantit désormais que l'opération de liaison pour Active Directory (AD) et le protocole Lightweight Directory Access (LDAP) n'expire plus lorsque les URL AD initiales ne répondent pas. | S/O |

| La pagination de la page Journal système est désormais réactive lorsque de nombreux événements de journal doivent être affichés. | S/O |

| OT Security fait désormais en sorte que tous les scans Nessus soient conservés après une mise à niveau. | S/O |

Pour plus d'informations sur les API OT Security, voir la documentation des API (en anglais).

Enum value AbbRtu500 was removed from enum BasicCredentialsTypes

Enum value Gateway was removed from enum RelationshipType

Enum value tags was added to enum AggregationsAssetsField

Enum value tags was added to enum AssetField

Enum value NetworkMapper was added to enum AssetSourceType

Enum value EmLicenseInactive was added to enum CannotUpdateDfeReason

Enum value EmOldLicense was added to enum CannotUpdateDfeReason

Enum value EmLicenseInactive was added to enum CannotUpdatePluginSetReason

Enum value EmOldLicense was added to enum CannotUpdatePluginSetReason

Enum value EmLicenseInactive was added to enum CannotUpdateSuricataRulesReason

Enum value EmOldLicense was added to enum CannotUpdateSuricataRulesReason

Enum value findingId was added to enum ChildrenPolicyHitField

Enum value Windows was added to enum CoreOsVersion

Enum value BasicSchemaWithRole was added to enum CredentialSchemaType

Enum value EmLicenseInactive was added to enum ErrorCategory

Enum value EmOldLicense was added to enum ErrorCategory

Enum value FailedToAbortOtAgentScan was added to enum ErrorCategory

Enum value FailedToApproveOtAgent was added to enum ErrorCategory

Enum value FailedToDeleteOtAgent was added to enum ErrorCategory

Enum value FailedToEditOtAgentSchedule was added to enum ErrorCategory

Enum value FailedToLaunchOtAgentScan was added to enum ErrorCategory

Enum value FailedToUpdateOtAgent was added to enum ErrorCategory

Enum value IcpDisconnected was added to enum ErrorCategory

Enum value IcpFeedUpdateSkipped was added to enum ErrorCategory

Enum value NotDeletableWhileDefinedOnDuplicatedNetwork was added to enum ErrorCategory

Enum value FeedType was added to enum ErrorKey

Enum value Name was added to enum ErrorKey

Enum value OtAgentId was added to enum ErrorKey

Enum value Status was added to enum ErrorKey

Enum value tags was added to enum LinkField

Argument displayTag: Boolean added to field Mutation.newAssetGroup

Argument displayTag: Boolean added to field Mutation.setAssetGroup

Enum value tags was added to enum PluginsAssetsField

Enum value findingId was added to enum PolicyHitField

Enum value AgentGateway was added to enum RelationshipType

Enum value OtAgentPendingApproval was added to enum RemovableFlags

Enum value assetTags was added to enum findingField

Field tags was added to object type Asset

Field displayTag was added to object type AssetFunction

Field displayTag was added to interface AssetGroup

Field displayTag was added to object type AssetList

Field displayTag was added to object type AssetTypeFamilyGroup

Type BasicCredentialsWithRole was added

Type BasicCredentialsWithRoleTypes was added

Field OtAgentsAutoApprove was added to object type Config

Type FeedType was added

Field otAgentPendingApproval was added to object type FlagList

Type GlobalUpdates was added

Field displayTag was added to object type IpList

Field displayTag was added to object type IpRange

Field tags was added to object type LeanAsset

Field addBasicCredentialsWithRole was added to object type Mutation

Field bulkDeleteOtAgents was added to object type Mutation

Field bulkOtAgentsScheduleEdit was added to object type Mutation

Field createPairingKey was added to object type Mutation

Field deleteOtAgent was added to object type Mutation

Field editIcpFeedUpdateSchedule was added to object type Mutation

Field editOtAgent was added to object type Mutation

Field feedUpdateICPs was added to object type Mutation

Field otAgentAction was added to object type Mutation

Field setAssetGroupsDisplayTag was added to object type Mutation

Field setBasicCredentialsWithRole was added to object type Mutation

Field testAdHocBasicCredentialsWithRole was added to object type Mutation

Type OtAgentAction was added

Type OtAgentDetails was added

Type OtAgentDetailsConnection was added

Type OtAgentDetailsEdge was added

Type OtAgentExpressionsParams was added

Type OtAgentScanResult was added

Type OtAgentSelectField was added

Type OtAgentSortParams was added

Type OtAgentSortParamsComplexFields was added

Type OtAgentStatus was added

Field globalUpdates was added to object type PairedIcp

Type PairingKeyResponse was added

Type PolicyFinding was added

Type PolicyFindingConnection was added

Type PolicyFindingEdge was added

Type PolicyFindingField was added

Type PolicyFindingsExpressionsParams was added

Type PolicyFindingsSortParams was added

Type PolicyFindingsSortParamsComplexFields was added

Field displayTag was added to object type PortGroup

Field displayTag was added to object type ProtocolGroup

Field checkForAllOtAgentUpdates was added to object type Query

Field checkForOtAgentUpdates was added to object type Query

Field dfeLatestUpdateVersion was added to object type Query

Field nessusLatestPluginSetVersion was added to object type Query

Field otAgent was added to object type Query

Field otAgents was added to object type Query

Field otAgentsRaw was added to object type Query

Field policyFindings was added to object type Query

Field suricataLatestPluginSetVersion was added to object type Query

Field systemLogRaw was added to object type Query

Type RawOtAgentComplexFieldParams was added

Type RawOtAgentComplexFieldParamsComplexFields was added

Type RawOtAgentComplexGroupingParams was added

Type RawOtAgentComplexGroupingParamsComplexFields was added

Type RawSystemLogComplexFieldParams was added

Type RawSystemLogComplexFieldParamsComplexFields was added

Type RawSystemLogComplexGroupingParams was added

Type RawSystemLogComplexGroupingParamsComplexFields was added

Field displayTag was added to object type RecurringGroup

Field displayTag was added to object type RuleGroup

Field displayTag was added to object type ScheduleFunction

Field displayTag was added to interface ScheduleGroup

Field displayTag was added to object type SegmentGroup

Field displayTag was added to object type TagGroup

Field displayTag was added to object type TimeInterval

Field Version.idsRuleSetDate description changed from IDS rule set version to IDS rule set last update date

Field idsRuleSetSchedule was added to object type Version

Field idsRuleSetScheduleEnabled was added to object type Version

Field idsRuleSetVersion was added to object type Version

Field Version.nessusPluginSetDate description changed from Nessus plugin set version to Nessus plugin set last update date

Field nessusPluginSetSchedule was added to object type Version

Field nessusPluginSetScheduleEnabled was added to object type Version

Field nessusPluginSetVersion was added to object type Version

Field piiUpdateDate was added to object type Version

Field piiUpdateSchedule was added to object type Version

Field piiUpdateScheduleEnabled was added to object type Version

Field piiUpdateVersion was added to object type Version

Tenable OT Security 4.2.40 SP 3 (28/05/2025)

Tenable OT Security 4.2.38 SP 2 (09/05/2025)

OT Security a mis à jour la version intégrée de Nessus vers la version 10.8.4 en réponse au récent avis de sécurité.

Nessus n'est pas vulnérable dans les versions antérieures de OT Security.

Pour plus d'informations, voir l'avis de sécurité des produits Tenable (en anglais).

| Correctif | ID de défaut |

|---|---|

| L'amélioration du stockage des journaux de conteneurs garantit désormais une utilisation efficace du disque et empêche les machines de manquer d'espace. | 02234368 |

| OT Security garantit désormais que l'importation d'un fichier CSV de détails d'un asset mis à jour (via Sources de données > Mettre à jour les détails d'un asset à l'aide d'un fichier CSV) fonctionne comme prévu. | 01406014 |

| OT Security garantit que les conteneurs IoT n'entravent plus le démarrage ou l'initialisation des applications. | 02236749 |

Les noms de fichiers et les sommes de contrôle MD5 ou SHA-256 sont publiés sur la page des téléchargements de OT Security.

8 mai 2025

Tenable a le plaisir d'annoncer que des améliorations significatives ont été apportées à votre produit cloud Espace de travail ! Nous avons repensé l'espace de travail pour vous offrir une meilleure visibilité et un meilleur accès aux produits Tenable :

-

Vue d'ensemble améliorée du produit – Vous pouvez désormais voir facilement les produits que vous avez achetés et une gamme d'autres produits à explorer.

-

Informations détaillées sur les produits – Accédez à plus de détails pour obtenir une démonstration du produit et acquérir ainsi une connaissance approfondie de chaque produit.

-

Utilisation des produits – Nous avons ajouté une fonctionnalité d'utilisation qui affiche le pourcentage d'utilisation que vous faites des produits auxquels vous avez souscrit. Cette fonctionnalité vous permet de vous diriger rapidement vers la page Informations de licence.

-

Visibilité du statut de l'essai – Si vous évaluez actuellement un produit ou l'avez fait au cours de l'année passée, vous verrez désormais le statut de l'essai (En cours d'essai ou Essai expiré) directement dans votre espace de travail.

Ces changements sont conçus pour vous aider à tirer le meilleur parti de vos solutions Tenable et à découvrir de nouvelles façons d'améliorer votre posture de sécurité. Pour en savoir plus, accédez à la page « Espace de travail » via n'importe quelle application cloud Tenable.

Tenable OT Security 4.2.33 SP (22/04/2025)

| Correctif | ID de défaut |

|---|---|

| Tenable OT Security garantit désormais que les ports ouverts référençant des adresses IP inexistantes n'empêchent plus une mise à niveau. | S/O |

Les noms de fichiers et les sommes de contrôle MD5 ou SHA-256 sont publiés sur la page des téléchargements de OT Security.

Tenable OT Security 4.2.32 (16/04/2025)

Découverte et analyse de réseau avancées basées sur SNMP

L'analyseur SNMP améliore la visibilité de la couche 2, permettant aux équipes de sécurité d'acquérir une compréhension complète de la topologie du réseau OT. Contrairement à de nombreux fournisseurs de sécurité, OT Security utilise les données SNMP pour découvrir et mapper tous les appareils et commutateurs connectés, même ceux qu'il ne peut pas atteindre activement ou surveiller passivement.

-

Un nouveau moteur de découverte de OT Security utilise des requêtes SNMP pour découvrir de nouveaux appareils connectés à un commutateur lorsque les informations d'identification SNMP sont disponibles.

-

Sous Assets associés, OT Security suit les assets et les appareils auxquels ils se connectent. Il peut s'agir par exemple d'un commutateur et des assets qui y sont connectés. OT Security indique également le port auquel l'asset est connecté.

-

Vous pouvez utiliser l'option Récupérer les éléments voisins sur la requête SNMP ou l'enrichissement initial pour SNMP afin d'obtenir des détails à partir des appareils à proximité.

Gestion intelligente du cycle de vie du matériel

Gérez le cycle de vie de vos investissements matériels à l'aide d'une bibliothèque robuste de plug-ins de fin de vie pour les appareils OT/IoT de votre environnement, complétant les capacités de suivi EOL des logiciels existants.

-

Étend la prise en charge des fournisseurs pour inclure Schneider et Siemens pour le suivi du cycle de vie. De nouveaux plug-ins de vulnérabilité sont signalés sur les assets pour que ces fournisseurs indiquent leur prise en charge.

-

Inclut un nouveau filtre d'attribut d'appareil pour le cycle de vie sur la page Inventaire.

Déploiement flexible de OT Security basé sur Windows (Bêta)

La nouvelle option de déploiement des capteurs vous permet d'installer des capteurs OT Security directement sur des appareils Windows, éliminant ainsi le besoin d'une appliance dédiée. Cela ouvre la voie à de futures intégrations, et notamment à une compatibilité potentielle avec Nessus.

-

Ce produit, encore à un stade précoce, vous permet d'effectuer diverses requêtes OT, telles que des requêtes de découverte, d'identification et de fond de panier, à partir d'un ordinateur Windows vers des appareils OT tels qu'un PLC.

-

Fournit une visibilité opérationnelle sur les sous-réseaux segmentés ou isolés, même dans des environnements où seul un PC est disponible ou dans lesquels le déploiement d'appliances OT Security n'est pas possible.

Améliorations des connecteurs IoT

Obtenez des informations plus approfondies sur les risques liés à l'IoT grâce à l'extraction avancée de données à partir de systèmes IoT et de gestion de vidéo (VMS) connectés. La prise en charge améliorée de l'authentification par identifiants sur les agents IoT installés par Windows et Ubuntu étend les capacités d'intégration, renforçant la visibilité des assets et la gestion à grande échelle.

-

Nombre important d'améliorations des performances et de correctifs de stabilité du moteur IoT sous-jacent.

-

Prise en charge des informations d'identification VMS, ce qui a pour effet de doubler la matrice VMS prise en charge.

-

Les connecteurs IoT donnent également des détails tels que les noms des assets, les modèles et les détails du flux.

Modifications apportées au menu de navigation principal

Une expérience utilisateur repensée simplifie la navigation dans OT Security. Les dernières mises à jour de la navigation simplifient la façon d'accéder aux données critiques OT Security et de les gérer pour accélérer les workflows courants. Les mises à jour incluent la restructuration de la barre d'outils principale et un panneau latéral intuitif pour accéder rapidement à l'inventaire des assets, aux détections et aux détails des événements.

-

Nouvelle catégorie intitulée Collecte de données regroupant les politiques, la gestion des requêtes actives et la nouvelle page Sources de données.

-

Réorganisation des pages d'inventaire en onglets intégrés pour un accès rapide.

-

La page Cartographie du réseau a été déplacée dans la catégorie Réseau pour une meilleure visibilité contextuelle.

Moins d'opérations de redémarrage

-

OT Security redémarrera moins souvent pour divers changements de configuration. Chaque fois qu'un redémarrage du système sera nécessaire, OT Security optera à la place pour un redémarrage de l'application.

Prise en charge des déploiements de Microsoft Hyper-V

-

Vous pouvez désormais déployer OT Security en tant que machine virtuelle à l'aide d'un fichier .zip sur Microsoft Hyper-V.

Prise en charge des déploiements de KVM, Proxmox, Nutanix, libvirt

-

OT Security peut désormais être déployé à l'aide de fichiers image qcow2 pour permettre la prise en charge des plateformes de virtualisation basées sur KVM.

Mises à jour du logiciel Tenable

Les applications Tenable intégrées, Nessus et Nessus Network Monitor ont été mises à niveau et sont désormais dans leur version la plus récente.

Vulnérabilités

Tenable identifie plusieurs nouvelles vulnérabilités dans cette version. Voir la liste complète ici.

Nouvelle couverture du moteur de prise d'empreinte numérique d'appareil (DFE) de Tenable OT Security

| Fournisseur | Produit |

|---|---|

| ABB | Lecteurs de la série AC |

| Automated Logic Corp |

Passerelles industrielles WebCtrl Contrôleurs BMS WebCtrl Optiflex pour WebCtrl |

| Benning | Unité de contrôle de surveillance (MCU) |

| Cisco | Commutateurs pour les PME |

| Dahua Security | Caméras et enregistreurs vidéo |

| Ingeteam | Onduleurs photovoltaïques INGECON Sun |

| Microhard | Modems cellulaires |

| Schneider | Powerlogic HDPM |

| Schneider Electric |

Wattmètres ACM PowerLogic EGX |

| Siemens | Modules de communication Ethernet Siprotec5 |

| Walchem | Régulateurs de tour de refroidissement WMT |

| Correctif | ID de défaut |

|---|---|

| OT Security ne met pas à jour l'horodatage de la dernière détection sur les assets que le connecteur IoT a signalés comme étant hors ligne. | S/O |

| OT Security a supprimé la limite imposée au nombre de tags capturés pendant un instantané de code de PLC à partir des appareils Rockwell ControlLogix. | S/O |

| Le retour à une version antérieure à la version 4.2 n'échoue plus en raison de dépendances Tenable Core. | S/O |

| Les informations d'identification SNMPv3 extraient désormais correctement l'état du port SNMP ou les voisins à connexion SNMP. | S/O |

| Certains plug-ins de vulnérabilité affichent désormais correctement le statut comme actif ou corrigé pour un seul asset. | 482636 |

Pour plus d'informations sur les API OT Security, voir la documentation des API (en anglais).

Enum value discontinuedDate was added to enum AggregationsAssetsField

Enum value hardwareState was added to enum AggregationsAssetsField

Enum value lifecycleStatus was added to enum AggregationsAssetsField

Enum value replacementProduct was added to enum AggregationsAssetsField

Enum value discontinuedDate was added to enum AssetField

Enum value hardwareState was added to enum AssetField

Enum value lifecycleStatus was added to enum AssetField

Enum value replacementProduct was added to enum AssetField

Enum value OtAgent was added to enum AssetSourceType

Enum value ReadOtAgents was added to enum Capability

Enum value ReadOverlappingIps was added to enum Capability

Enum value WriteOtAgents was added to enum Capability

Enum value WriteOverlappingIps was added to enum Capability

Enum value EmUpdateRequired was added to enum ErrorCategory

Enum value LicenseInactive was added to enum ErrorCategory

Enum value discontinuedDate was added to enum LinkField

Enum value hardwareState was added to enum LinkField

Enum value lifecycleStatus was added to enum LinkField

Enum value replacementProduct was added to enum LinkField

Enum value id was added to enum LogRecordField

Argument options: AgentAddOptionsParams added to field Mutation.addAgentIotConnector

Argument options: AgentEditOptionsParams added to field Mutation.editAgentIotConnector

Enum value OtAgent was added to enum OpenPortsSource

Enum value discontinuedDate was added to enum PluginsAssetsField

Enum value hardwareState was added to enum PluginsAssetsField

Enum value lifecycleStatus was added to enum PluginsAssetsField

Enum value replacementProduct was added to enum PluginsAssetsField

Argument countTimeout: Int (with default value) added to field Query.origins

Argument filter: OriginExpressionsParams added to field Query.origins

Argument search: String added to field Query.origins

Argument slowCount: Boolean added to field Query.origins

Argument sort: [OriginSortParams!] added to field Query.origins

Enum value BACnet was added to enum RelationshipType

Enum value Gateway was added to enum RelationshipType

Enum value SnmpCrawler was added to enum RelationshipType

Input field queryNeighbors of type Boolean was added to input object type SnmpOptionsParams

Enum value assetDiscontinuedDate was added to enum findingField

Enum value assetHardwareState was added to enum findingField

Enum value assetLifecycleStatus was added to enum findingField

Enum value assetReplacementProduct was added to enum findingField

Type AgentAddOptionsParams was added

Field hasVmsCredentials was added to object type AgentConnector

Field version was added to object type AgentConnector

Field vmsConnectionStatus was added to object type AgentConnector

Field vmsDbIp was added to object type AgentConnector

Field vmsDbPort was added to object type AgentConnector

Field vmsPassword was added to object type AgentConnector

Field vmsUsername was added to object type AgentConnector

Type AgentEditOptionsParams was added

Type AgentVmsConnectionStatus was added

Field discontinuedDate was added to object type Asset

Field hardwareState was added to object type Asset

Field lifecycleStatus was added to object type Asset

Field replacementProduct was added to object type Asset

Type AssetRelationshipBacnetDetails was added

Type AssetRelationshipGatewayDetails was added

Type AssetRelationshipSnmpCrawlerDetails was added

Field version was added to object type ExacqConnector

Field FlagList.graphQLToggle is deprecated

Field FlagList.graphQLToggle has deprecation reason Deprecated since 4.2, flag not used anymore

Directive deprecated was added to field FlagList.graphQLToggle

Field FlagList.initialized is deprecated

Field FlagList.initialized has deprecation reason Deprecated since 4.2, flag not used anymore

Directive deprecated was added to field FlagList.initialized

Field FlagList.ipChange is deprecated

Field FlagList.ipChange has deprecation reason Deprecated since 4.2, flag not used anymore

Directive deprecated was added to field FlagList.ipChange

Type HardwareState was added

Field version was added to interface IotConnectorInfo

Field discontinuedDate was added to object type LeanAsset

Field hardwareState was added to object type LeanAsset

Field lifecycleStatus was added to object type LeanAsset

Field replacementProduct was added to object type LeanAsset

Field version was added to object type MilestoneConnector

Field version was added to object type MobotixConnector

Field bulkEditSensors was added to object type Mutation

Directive deprecated was added toArgument location of field initSystem in type Mutation

Directive deprecated was added toArgument time of field initSystem in type Mutation

Field reloadAuthProviderAfterChange was added to object type Mutation

Field supportActive was added to object type Origin

Type OriginExpressionsParams was added

Type OriginSelectField was added

Type OriginSortParams was added

Type OriginSortParamsComplexFields was added

Type SensorsBulkAction was added

Field queryNeighbors was added to object type Snmp

Field id was added to object type SystemLog

Field SystemLog.timeStamp is deprecated

Field SystemLog.timeStamp has deprecation reason Use lowercase timestamp instead

Directive deprecated was added to field SystemLog.timeStamp

Field timestamp was added to object type SystemLogLes noms de fichiers et les sommes de contrôle MD5 ou SHA-256 sont publiés sur la page des téléchargements de OT Security.

Tenable OT Security 4.1.45 SP (19/03/2025)

| Correctif | ID de défaut |

|---|---|

| OT Security garantit désormais que les assets ne sont plus classés à tort comme Caméra IP Dahua. | S/O |

| La création ou la duplication d'une politique Network Baseline Deviation (Déviation par rapport à la base de référence réseau) fonctionne désormais comme prévu. | S/O |

| La fonction Rapport exécutif génère désormais des rapports sans aucun problème. | S/O |

| Pendant les mises à niveau, OT Security s'assure que le processus de flux entrants (Influx) actuel est terminé avant d'exécuter d'autres scripts de configuration de flux entrants. | S/O |

| OT Security garantit que les assets BACnet comportant des ID d'instance manquants les affichent désormais comme prévu. | S/O |

Tenable OT Security 4.1.38 (20/02/2025)

Prise en charge du chevauchement d'adresses IP

-

Dans les réseaux qui réutilisent les mêmes plages d'adresses IP, OT Security empêche la fusion non intentionnelle d'assets en utilisant des capteurs pour les différencier.

-

Chaque instance d'un réseau réutilisant des plages d'adresses IP nécessite un capteur dédié. Par exemple, trois lignes de production avec des configurations IP identiques auront besoin de trois capteurs différents pour assurer la distinction des assets sur chaque ligne de processus.

Pour plus d'informations, voir Duplicated Internal Networks (Réseaux internes dupliqués).

Visibilité des sous-stations CEI

-

Vous pouvez désormais importer des données de configuration de sous-station pour améliorer l'inventaire des assets, permettant ainsi à OT Security de fournir des informations de sécurité critiques sur les mauvaises configurations de sous-station. Pour plus d'informations, voir SCD Files (Fichiers SCD).

Améliorations des contrôles des scans de gestion des vulnérabilités Nessus

Tenable introduit désormais les nouvelles options de configuration suivantes pour les scans Nessus définis par l'utilisateur dans OT Security. Lors de la création d'un scan, vous pouvez ajuster sa vitesse, sa verbosité et son intensité. Pour plus d'informations, voir Nessus Plugin Scans (Scans de plug-in Nessus).

-

Tests approfondis

-

Lors d'un scan, Nessus peut effectuer des vérifications approfondies supplémentaires sur le système. L'activation de cette option améliore la précision du scan mais augmente également sa durée.

-

L'utilisation périodique de scans approfondis profite à la fonctionnalité « AI Aware » dans OT Security.

-

-

Verbosité supérieure

-

Certains plug-ins peuvent produire une sortie plus volumineuse pendant un scan. Vous devez toutefois activer ce paramètre pour que le plug-in inclue les données supplémentaires dans sa sortie.

-

Lorsque vous sélectionnez cette option, la sortie du scan inclut les plug-ins d'information 56310, 64582 et 58651.

-

-

Performances des scans

-

Tenable permet désormais aux administrateurs de personnaliser les performances des scans Nessus. Ces paramètres incluent le nombre de plug-ins évalués simultanément par rapport à une cible, le nombre de cibles de scan simultanées et le délai d'attente en secondes.

-

La réduction des valeurs maximales de vérifications et d'hôtes peut réduire l'impact d'un scan. En revanche, elle peut également augmenter la durée du scan.

-

Détections AI Aware

Tenable propose de nouvelles fonctionnalités de détection basées sur l'IA pour vous aider à surveiller vos applications et services d'intelligence artificielle. OT Security obtient les données de vos scans authentifiés et les affiche ensuite dans les consoles Détections ou Vulnérabilités.

Dashboard de conformité : prise en charge des normes NERC CIP (protection des infrastructures critiques de la North American Electric Reliability Corporation)

Le dashboard Conformité prend désormais en charge la cartographie des contrôles des normes CIP de la NERC qui sont détectables à l'aide de OT Security.

Enterprise Manager – Mises à jour centralisées

À partir de OT Security EM 4.1, les administrateurs système peuvent mettre à niveau à distance leurs ICP appairées (exécutant la version 4.0 ou une version ultérieure) vers la même version qu'EM. Pour plus d'informations, voir Update ICPs (Mettre à jour les ICP).

Bien qu'elle ait été ajoutée dans OT Security 4.0, cette fonctionnalité ne fonctionne qu'à partir de la version 4.1.

Scores CVSSv3 dans les détections – Les tableaux des détections et des vulnérabilités comprennent désormais une colonne supplémentaire réservée aux scores CVSSv3.

Option « Tout sélectionner » dans l'inventaire – La case Tout sélectionner a été rétablie sur la page Inventaire pour faciliter la sélection multiple.

Requêtes actives du capteur – Configuration en bloc – Vous pouvez désormais sélectionner et activer ou désactiver en bloc le comportement de requête active du capteur.

Configuration des ports réseau – Configurez les ports réseau via l'interface Cockpit de Tenable Core sur le port 8000. Vous pouvez désormais passer en revue et configurer les rôles de chaque interface réseau en dehors de l'application. Par exemple : activation des ports fractionnés.

Vulnérabilités

Tenable identifie plusieurs nouvelles vulnérabilités dans cette version. Voir la liste complète ici (en anglais).

Nouvelle couverture du moteur de prise d'empreinte numérique d'appareil (DFE) de Tenable OT Security

| Fournisseur | Produit |

|---|---|

| Moxa | Série MGate 5000 |

| Sprecher Automation | RTU |

| Elspec | Enregistreur de défauts numérique G5 |

| Wiesemann & Theis | ComServer |

| Honeywell | Experion C300PM, C300OM |

| Wago | Contrôleurs 750, PFC |

Pour plus d'informations sur les API OT Security, voir la documentation des API (en anglais).

Field ntpChange was removed from object type FlagList

Field ntpFault was removed from object type FlagList

Field ntpServersUnreachable was removed from object type FlagList

Field emSetSystemTime was removed from object type Mutation

Argument keepNetworkConfig: Boolean! was removed from field Mutation.factoryReset

Field setSystemTime was removed from object type Mutation

Input field origins of type [String!] was added to input object type AssetDiscoveryOptionsParams

Enum value Scd was added to enum AssetSourceType

Enum value AlreadyExists was added to enum ErrorCategory

Enum value ContentTooBig was added to enum ErrorCategory

Enum value FailedToAllocateOverlapping was added to enum ErrorCategory

Enum value NotContainingAnyAssets was added to enum ErrorCategory

Enum value OverlappingNetsAlreadyInOrigin was added to enum ErrorCategory

Enum value Processing was added to enum ErrorCategory

Member IEC61850SubscribeFailure was added to Union type EventDetails

Member IEC61850UnauthorizedWrite was added to Union type EventDetails

Enum value IEC61850 was added to enum ExclusionType

Enum value IEC61850SubscriptionFailure was added to enum IDSSrcDstEvent

Enum value IEC61850UnauthorizedWrite was added to enum IDSSrcDstEvent

Enum value awaitingFirstUse was added to enum IcpSensorField

Enum value origin was added to enum IcpSensorField

Argument origins: [String!] added to field Mutation.editNessusUserScan

Argument settings: NessusUserScanSettingsArgs added to field Mutation.editNessusUserScan

Argument origin: ID added to field Mutation.editSensor

Argument origins: [String!] added to field Mutation.newNessusUserScan

Argument settings: NessusUserScanSettingsArgs added to field Mutation.newNessusUserScan

Argument origin: String added to field Mutation.testAdHocBasicCredentials

Argument origin: String added to field Mutation.testAdHocPasswordOnlyCredentials

Argument origin: String added to field Mutation.testAdHocSnmpV2Credentials

Argument origin: String added to field Mutation.testAdHocSnmpV3Credentials

Argument origin: String added to field Mutation.testCredentials

Enum value cvss3Score was added to enum PluginField

Enum value cvss3Score was added to enum PluginsAssetsField

Enum value IEC61850SubscriptionFailure was added to enum PolicyEventType

Enum value IEC61850UnauthorizedWrite was added to enum PolicyEventType

Argument origins: [String!] added to field Query.getDiscoveryEstimation

Argument dbOnly: Boolean added to field Query.nessusUserScan

Argument dbOnly: Boolean added to field Query.nessusUserScans

Enum value SensorAwaitingFirstUse was added to enum RemovableFlags

Enum value pluginCvss3Score was added to enum findingField

Field origins was added to object type AssetDiscovery

Field scdSubscriptionsRecoByIedCsvIsRunning was added to object type FlagList

Field scdSubscriptionsRecoCsvIsRunning was added to object type FlagList

Field sensorAwaitingFirstUse was added to object type FlagList

Type IEC61850Exclusion was added

Type IEC61850SubscribeFailure was added

Type IEC61850UnauthorizedWrite was added

Type IcpUpdateStatus was added

Type IecReportClient was added

Type IecReportClientConnection was added

Type IecReportClientEdge was added

Field bulkEditSensorActive was added to object type Mutation

Field createOrigin was added to object type Mutation

Field deleteOrigin was added to object type Mutation

Field deleteOverlappingNetworks was added to object type Mutation

Field newIEC61850Exclusion was added to object type Mutation

Field scdMisconfigRecommendationByIedCsv was added to object type Mutation

Field scdMisconfigRecommendationCsv was added to object type Mutation

Field scdSubscriptionsRecommendationByIedCsv was added to object type Mutation

Field scdSubscriptionsRecommendationCsv was added to object type Mutation

Field updateOverlappingNetworks was added to object type Mutation

Field updateOverlappingPool was added to object type Mutation

Field origins was added to object type NessusUserScan

Field settings was added to object type NessusUserScan

Type NessusUserScanSettings was added

Type NessusUserScanSettingsArgs was added

Type NetworkUpdateInput was added

Type Origin was added

Type OriginConnection was added

Type OriginEdge was added

Field cvss3Score was added to object type Plugin

Field iecCanUploadScd was added to object type Query

Field iecReportsByAssetId was added to object type Query

Field iecScdsInfo was added to object type Query

Field isAssetIec was added to object type Query

Field origin was added to object type Query

Field origins was added to object type Query

Field overlappingPool was added to object type Query

Field scdRecommendationsCount was added to object type Query

Field scdRecommendationsCountByIed was added to object type Query

Field itemsCount was added to object type RuleGroup

Type ScdInfo was added

Type ScdInfoConnection was added

Type ScdInfoEdge was added

Type ScdRecommendations was added

Type SensorActiveAction was added

Field origin was added to object type SensorDetails

Field updateStatus was added to object type Update

Type thoroughTestsType was added

Type verbosityType was addedLes noms de fichiers et les sommes de contrôle MD5 ou SHA-256 sont publiés sur la page des téléchargements de OT Security.